Was genau bedeutet „passwortlos“?

Als Experte für Sicherheitsfragen haben Sie wahrscheinlich schon viel darüber gehört, wie wichtig die Maximierung der Sicherheit bei möglichst wenig Reibungspunkten für Nutzer ist. Bestimmt sind Sie auch bereits mit dem Begriff „passwortlose Authentifizierung“ vertraut. Die passwortlose Authentifizierung geht Hand in Hand mit dem Konzept der Balance von Sicherheit und Benutzerkomfort und wird zunehmend als Möglichkeit erachtet, um diese Balance zu erreichen.

Bei der Vorstellung einer passwortlosen Authentifizierung ergeben sich für viele jedoch mehr Fragen als Antworten. Was genau bedeutet es also, sich ohne Passwörter zu authentifizieren? Warum sollte dies für Sie von Interesse sein und wie funktioniert es? Lesen Sie weiter, um sich eingehend darüber zu informieren, welche positiven Auswirkungen ein Verzicht auf Passwörter sowohl für die Benutzererfahrung als auch für Ihre gesamte Sicherheitslage haben kann.

Was ist passwortlose Authentifizierung?

Gemäß dem Secret Security Wiki handelt es sich bei der passwortlosen Authentifizierung um jede Methode, bei der die Identität eines Benutzers überprüft wird, ohne dass er ein Passwort eingibt. Soweit ist alles verständlich. Der verwirrende Aspekt scheint vielmehr im Fehlen des Passworts zu liegen, da dies nicht dem gewohnten Ablauf entspricht. Dieses Vorgehen an sich ist kein Produkt oder eine Technologie, wie die Multifaktor-Authentifizierung (MFA) oder das Single-Sign-On (SSO), sondern es ist ein Ziel beziehungsweise ein gewünschtes Ergebnis.

Es sollen auf diese Weise Technologien bereitgestellt und Anwendungsfälle unterstützt werden, die eine Verwendung von Passwörtern reduzieren und nach Möglichkeit vollständig eliminieren. Dieses Ziel erklärt sich aus den bekannten Problemen und Sicherheitsrisiken, die der Einsatz von Passwörtern mit sich bringt.

So ist zum Beispiel die Gesichtserkennung eine Methode, die passwortlose Authentifizierung zu realisieren. Eine weitere Option wäre die intelligente Verhaltensanalyse von Benutzeraktivitäten zur Ermittlung der Authentifizierungsanforderungen (auch als adaptive MFA bezeichnet).

Das wichtigste Anliegen bei der passwortlosen Authentifizierung besteht darin, die Datensicherheit zu gewährleisten oder zu verbessern, indem Passwörter überflüssig gemacht werden. Mit anderen Worten: Um die Datensicherheit nicht zu gefährden, sollten Sie nur dann passwortlose Strategien anwenden, wenn Sie auch in der Lage sind, genug weitere Faktoren zu erfassen, um die Benutzeridentität mit hoher Zuverlässigkeit festzustellen.

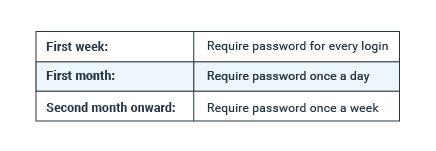

Ein gängiger Anwendungsfall im Personalbereich ist die vom Benutzerverhalten ausgehende, allmähliche Verringerung der Passwortaufforderungen. Wenn sich der gleiche Benutzer jeden Tag zur selben Zeit am selben Computer anmeldet, lässt sich ein typisches Verhaltensmuster festhalten. Sofern der Benutzer dieses Muster beibehält, können Sie die Aufforderungen zur Eingabe eines Passworts bei der Authentifizierung systematisch zurückfahren. Sie könnten den Benutzer zum Beispiel während der ersten Woche bei jeder Anmeldung ein Passwort eingeben lassen. Wenn das Verhalten des Benutzers gleichbleibend ist, können Sie die Passwortaufforderungen auf einmal täglich während des ersten Monats reduzieren. Wenn er sein typisches Verhalten nicht ändert, könnten Sie anschließend ab dem zweiten Monat eine Passworteingabe pro Woche anfordern.

Warum sollte man auf Passwörter verzichten?

Wenn Sie jetzt denken, die „passwortlose Authentifizierung“ könnte eine gute Sache sein, fragen Sie sich vielleicht gleichzeitig auch, ob sie denn wirklich notwendig ist.

Obwohl wir uns mit den Nachteilen der Passwörter arrangiert haben, gibt es doch zu viele Schwachstellen, als dass wir sie ignorieren könnten. Erstens sind Passwörter zu leicht zu stehlen oder zu erraten. Unglücklicherweise führen die Passwortpraktiken der Benutzer dazu, dass die Passwörter schwach sind oder bei mehreren Websites wiederverwendet werden.

Benutzer kennen diese Risiken sehr wohl und entscheiden sich trotzdem für schwache Passwörter. Warum? Man könnte dieses Verhalten mit einer „Passwortmüdigkeit“ erklären. Es wird geschätzt, dass der durchschnittlicher Benutzer 200 Passwörter verwalten muss und sich diese Zahl bis 2023 sogar verdoppeln könnte. Allein schon wegen der Anzahl der Konten, die sie verwalten, sind Ihre Nutzer für riskante Praktiken anfällig, um bei allen diesen Passwörtern nicht den Überblick zu verlieren.

80 % der größeren Datenschutzverletzungen werden

durch schwache oder kompromittierte Passwörter verursacht.

2019, Data Breach Investigations Report, Verizon

Manche Unternehmen bemühen sich, dieser Tendenz entgegenzuwirken und verlangen eine höhere Komplexität der Passwörter und häufigere Änderungen. Da dies jedoch die Wahrscheinlichkeit erhöht, dass die Benutzer ihre Passwörter aufschreiben oder dasselbe Passwort auf mehreren Websites verwenden, wird das Problem dadurch eher verschärft als gelöst. Zusätzliche Kosten entstehen, da die Helpdesks die vermehrten Anforderungen nach Passwortrücksetzung auffangen müssen – ein typischer und beschwerlicher Vorgang für alle Beteiligten.

Angesichts der Sicherheitsrisiken und der Probleme mit der Benutzerfreundlichkeit, die Passwörter mit sich bringen, ist die passwortlose Authentifizierung nicht nur eine gute Idee, sondern eine Notwendigkeit.

Ist die Multifaktor-Authentifizierung identisch mit der passwortlosen Authentifizierung?

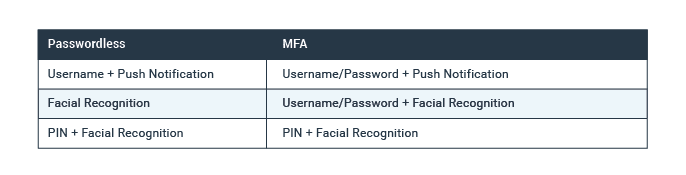

Die Antwort lautet Nein! Die Multifaktor-Authentifizierung liefert eine Methode, um das Vertrauen in die verlässliche Feststellung von Benutzeridentitäten zu steigern, indem bei der Genehmigung von Zugang zu Ressourcen ein zusätzlicher Authentifizierungsfaktor abgefragt wird. Im Gegensatz dazu erfolgt bei der passwortlosen Authentifizierung der Zugriff auf Ressourcen über einen Authentifizierungsfaktor, der kein Passwort ist. Anders als bei der MFA kann es bei der passwortlosen Authentifizierung auch vorkommen, dass es nur einen einzigen Faktor gibt, wie zum Beispiel bei biometrischen Verfahren. Wenn der Authentifizierungsprozess mehr als einen Faktor ohne Passwort vorsieht, dann handelt es sich um eine passwortlose MFA.

Welches Authentifizierungsschema eignet sich am besten für den Verzicht auf Passwörter?

Passwortlose Authentifizierung ist dann gegeben, wenn ein anderer Authentifizierungsfaktor als ein Passwort verwendet wird. Das heißt allerdings nicht, dass der stattdessen eingesetzte Authentifizierungsfaktor automatisch sicherer ist. Jede Authentifizierungsart hat ihre spezifischen Stärken und Schwächen.

Bei der Beurteilung, welches Authentifizierungsschema verwendet werden sollte, müssen für jeden Faktortyp verschiedene Aspekte gegeneinander abgewogen werden. Die Authentifizierungsfaktoren können in drei Kategorien unterteilt werden: Dinge, die man weiß, die man besitzt oder persönliche Merkmale mit den hier erläuterten Pros und Contras.

Etwas, das man weiß

Beispiele: Passwort, PIN, der Name des ersten Haustiers (auch KBA genannt oder wissensbasierte Authentifizierung)

- Vorteile: Leichte Implementierung

- Nachteile: Kann vergessen oder gestohlen werden

Etwas, das man hat

Beispiele: Telefon, RSA-Schlüssel, E-Mail-Konto, FIDO-Authentifikator

- Vorteile: Die meisten sind aus der Ferne schwer zu stehlen

- Nachteile: Sie benötigen eine Alternative für den Fall eines Defekts oder Verlusts

Ein persönliches Merkmal (ein biometrischer Faktor)

Beispiele: biometrische Faktoren wie Gesichtserkennung, Fingerabdruck-Scan, Stimmabdruck, EKG

- Vorteile: Kann nicht vergessen werden

- Nachteile: Ist gegebenenfalls von einem Gerät abhängig

Angesichts der Vielzahl der verfügbaren Authentifizierungsoptionen werden Sie sich vielleicht fragen, wie Sie das richtige Verhältnis zwischen Sicherheit, Benutzerfreundlichkeit und Kosten für Ihre Anwendungsfälle herausfinden können. Als Erstes inventarisieren Sie die verschiedenen von Ihnen verwendeten Anwendungen, ermitteln die jeweiligen Sicherheitsanforderungen und legen fest, für welche Benutzergruppen sie zugänglich gemacht werden sollten. Sobald Ihnen diese Informationen vorliegen, können Sie Zugangsszenarien einrichten, die das Ermitteln der optimalen Authentifizierungsmethode(n) für jede der Anwendungen erleichtern.

Wenn Sie mehr über die Beurteilung von Authentifizierungs-

faktoren für Ihre Anwendungsfälle erfahren möchten, können Sie unser Whitepaper lesen.

Beispiel: Anwendungsfälle für passwortlose Authentifizierung

Zwei sehr unterschiedliche, aber häufige Anwendungsfälle für die passwortlose Authentifizierung sind zum einen der Zugriff von Konsumenten auf Prepaid-Kreditkarten und zum anderen die Freigabe von Versicherungsunterlagen und Anspruchshistorien von Kunden für Schadensregulierer.

Verbraucherzugriff auf Geschenkkarten-Guthaben

Geschenkkarten sind sehr beliebt und machen laut der National Retail Federation bis zu 27,5 Milliarden US-Dollar der Verkäufe von Urlaubsgeschenken aus. Bei Cyberkriminellen und anderen Dieben sind sie allerdings ebenso beliebt. Obwohl Übeltäter die Geschenkkarten auf viele Weisen stehlen und missbrauchen können, haben Einzelhändler ein verständliches Interesse daran, sie für die legitimierten Benutzer so bedienerfreundlich wie möglich zu halten, um beträchtliche Umsatzeinbußen zu vermeiden.

Hier bietet sich eine Gelegenheit für den Einsatz der passwortlosen Authentifizierung. Da sich der Kunde in fast allen Fällen mit seiner E-Mail-Adresse registriert hat, um Zugriff auf sein Kartenguthaben zu erhalten, könnte diese für das Zusenden eines Einmal-Authentifizierungscodes genutzt werden, den der Kunde beim ersten Zugriff auf die Karte von einem neuen Gerät eingeben muss. Sie könnten dem Benutzer auch vorschlagen, dem neuen Gerät zu vertrauen und sich dann per Fingerabdruck über das Gerät zu auszuweisen, damit er sich für eine gewisse Zeit lang nicht mehr erneut authentifizieren muss.

Zugriff von Schadensregulierern auf Datensätze

In der Versicherungsbranche hat die Sicherheit einen sehr hohen Stellenwert. Allerdings sollten die Sicherheitsmaßnahmen nicht so restriktiv ausfallen, dass sie den Zugang für diejenigen behindert, die ihn benötigen. Bei dieser Art von Anwendungsfall könnte eine Push-Benachrichtigung an eine telefonbasierte Authentifizierungs-App zum Einsatz kommen, die Fingerabdruck- oder Gesichtserkennung mit einem Backup-Faktor eines PIN-geschützten, variabel einsetzbaren FIDO-Authentifizierers wie z. B. einem YubiKey kombiniert.

Unter Verwendung dieser Kombination kann der Schadensregulierer sich unter normalen Bedingungen einloggen, indem er auf die Push-Benachrichtigung antwortet. Wenn er diese nicht erhalten hat oder darauf antworten kann, steht ihm immer noch der YubiKey als eine Fallback-Authentifizierungsmethode zur Verfügung. Da der YubiKey ein FIDO-Authentifikator ist und nicht an das Telefon oder den Laptop gebunden ist, kann der Schadensregulierer mit einer PIN den Authentifikator entsperren und erhält auf diese Weise Zugang. So wird Sicherheit gewährleistet ohne die Produktivität zu beinträchtigen.

Erste Schritte mit der passwortlosen Authentifizierung

Sicherlich beginnen Sie nun, die Vorteile der passwortlosen Authentifizierung zu erkennen. Vielleicht haben Sie sogar einige Ideen dazu, wie Sie die Sicherheitslage und Online-Erfahrung für Ihre Benutzer verbessern können. Das Erkennen der Vorteile ist ein erster Schritt. Damit sie von diesen auch profitieren können, müssen Sie nun einen Schritt weitergehen.

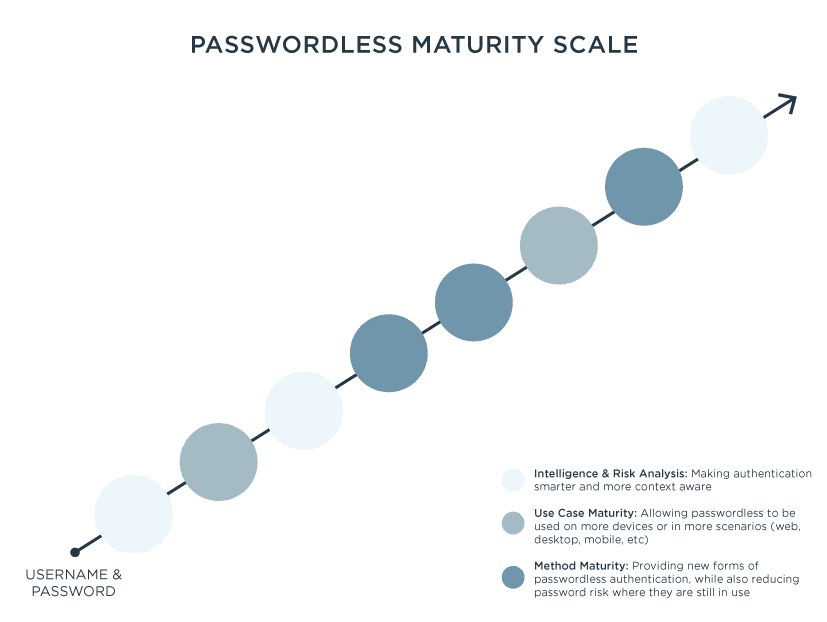

Wir bei Ping Identity wollen Sie bei der Planung dieser Reise unterstützen und haben eine passwortlose Reifeskala entwickelt, damit Sie verstehen, wo Sie gerade stehen und welcher nächste Schritt für Ihr Unternehmen der beste ist. Sie werden erfahren, mit welchen acht Schritten Sie von Benutzernamen und Passwörtern zur Anmeldung ohne Dateneingabe und kontinuierliche Authentifizierung gelangen.

Weitere Informationen über die passwortlose Reifeskala und die Planung Ihres Wegs zur passwortlosen Authentifizierung erhalten Sie in unserem Whitepaper.