Identitätsüberprüfung

Beweisen Sie, dass sie echt sind.

Verlangsamen Sie sie nicht.

Bestätigen Sie die Menschlichkeit und schaffen Sie Vertrauen bei jedem Schritt Ihrer digitalen Reise.

Wir arbeiten mit den weltweit führenden Marken zusammen

Die Herausforderung

Bösartige KI boomt.

So ist es auch mit der Komplexität.

Synthetische Identität und Betrug durch Hochstapler

Betrüger registrieren gefälschte Konten, kapern echte und tarnen sich. Sie müssen bestätigen, wer zu Ihrem Ökosystem gehört, ohne vertrauenswürdige Benutzer zu stören.

Jeder Berührungspunkt ist ein Ziel

Login ist nicht die einzige Angriffsfläche. Von der Kontoeinrichtung bis zur Wiederherstellung – jeder Schritt der Nutzerreise erfordert eine Vertrauensprüfung, um zu beweisen, dass die Personen tatsächlich die sind, für die sie sich ausgeben.

Fragmentierte Stacks = schlechte Benutzererfahrung

Mehrpunktlösungen führen zu anfälligeren Integrationen und uneinheitlichen Benutzererfahrungen. Sie benötigen die Flexibilität, um überall problemlos Verifizierungen hinzufügen zu können.

Die Lösung

Identitätsprüfung, die sich der Reise anpasst.

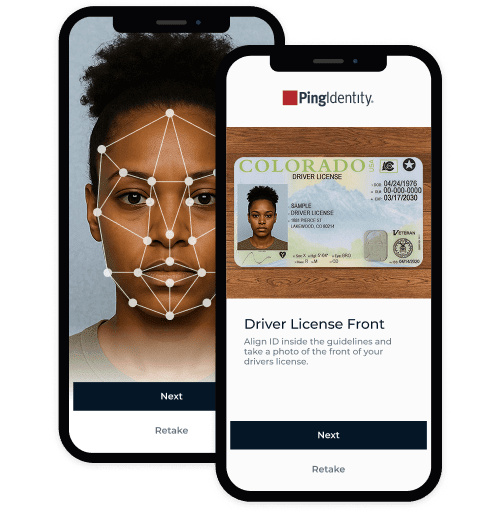

Überprüfen Sie Ihre Benutzer mit der richtigen Kombination von Kontrollen an jedem Berührungspunkt während der gesamten Benutzerreise. Ping kombiniert Dokumente, Biometrie, Geräte und Daten, um Benutzer bei jedem Schritt zu verifizieren, aber nur wenn es erforderlich ist. Minimale Reibung für vertrauenswürdige Nutzer. Sackgasse für die Betrüger.

Warum Sie unsere Identitätsprüfung lieben werden

Schützen Sie Ihren Umsatz und Ihre Konversionen. Erreichen Sie Ihre Zusicherungs- und Compliance-Ziele.

Mehr Betrug verhindern

Überprüfen Sie eine Kombination aus Dokumenten, Biometrie, Geräten und Daten, um gefälschte oder gestohlene Identitäten zu verhindern, bevor Schäden entstehen.

Supportkosten senken

Ermöglichen Sie Ihren Nutzern die Selbstverifizierung bei der Kontoerstellung und -wiederherstellung. Keine manuellen Bewertungen oder Support-Tickets erforderlich.

Reibungslose UX über alle Kanäle hinweg

Starten und schließen Sie die Verifizierung per QR-Code, E-Mail oder SMS auf einem beliebigen Gerät ab.

Schrittweise überprüfen

Eskalieren Sie nur dann zu Überprüfungsmethoden mit höherer Sicherheit, wenn das Risiko dies erfordert.

Was unsere Verifizierung ausmacht

Sicherheit, Skalierbarkeit und Interoperabilität, die für die Zusammenarbeit mit Ihrem Tech-Stack entwickelt wurden.

Was unsere Verifizierung ausmacht

Sicherheit, Skalierbarkeit und Interoperabilität, die für die Zusammenarbeit mit Ihrem Tech-Stack entwickelt wurden.

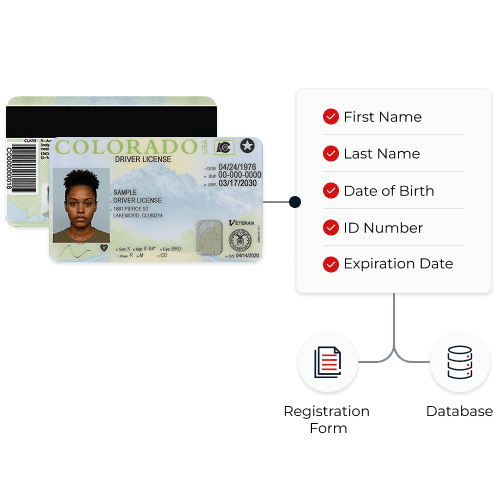

Validieren Sie amtlich ausgestellte IDs, erkennen Sie Manipulationen und extrahieren Sie Daten.

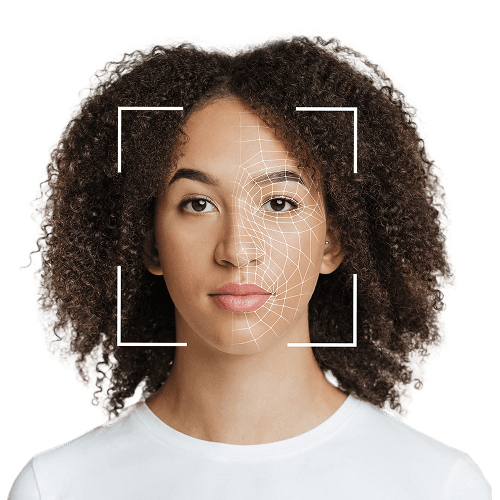

Erfassen Sie ein Selfie und gleichen Sie es mit beliebigem Referenzmaterial ab. Erkennen Sie Präsentations- und Injektionsangriffe.

Identitäten lassen sich durch schnellen und zuverlässigen Zugriff auf glaubwürdige globale Datenquellen abgleichen.

Gleichen Sie vom Benutzer zur Verfügung gestellte Daten mit erfassten PII ab, und konfigurieren Sie Vertrauensschwellen für Spitznamen und mehrteilige Namen.

Verwenden Sie PingID, integrieren Sie die Verifizierung mit SDKs in Ihre Apps und orchestrieren Sie Ihre Risiko- und Authentifizierungsrichtlinien.

TAUCHEN SIE IN DIE DETAILS EIN

Von Dokumenten- und Lebendigkeitsprüfungen bis hin zu Risikosignalen und wiederverwendbaren Sicherheiten – erfahren Sie, wie Ping echte Benutzer an jedem Punkt der User Journey überprüft.

Funktioniert mit dem,

was Sie bereits haben

In Ihren SaaS-, On-Premise- und Hybridumgebungen können Sie die Identitätsprüfung problemlos zu mobilen und Web-Apps hinzufügen und in Ihre CIAM-, SSO-, MFA- und Betrugskontrollen integrieren. Kein Rip-and-Replace erforderlich.

Beispiel-Integrationen

Ping hat sich in RMIS, dem Tool von Truckstop für die Eingliederung und Überwachung von Spediteuren für Makler, als leistungsstark erwiesen. Die Verifizierung dauert nur wenige Minuten mit einem Mausklick, und Makler können verifizierte Anbieter leicht identifizieren. Das Ergebnis? Weniger Betrug und mehr Sicherheit.

Tausende

von bekannten Diebstahlversuchen blockiert

Millionen

Einsparungen durch Betrugsprävention

Warum Ping?

Die Absicherung Ihrer sensibelsten Zugriffspunkte sollte weder an einen einzelnen Tech-Stack binden noch das Zusammensetzen zahlreicher Tools erfordern. Unsere Plattform kombiniert eine starke IdP-Grundlage mit Services, die sich nahtlos mit allen Anbietern integrieren lassen. Unabhängig davon, wo Sie starten, erschließen Sie Mehrwert durch Flexibilität, Geschwindigkeit und Skalierbarkeit in jeder Phase Ihrer Identity Journey.

Das unterscheidet uns:

Universelle Identitätsdienste, die überall funktionieren

Weltweit vertrauenswürdig, entwickelt für den Unternehmensmaßstab

Einfach zu implementieren, mühelos weiterzuentwickeln

Lasst uns Vertrauen nahtlos gestalten

Sie müssen sich nicht zwischen Betrugsprävention und großartiger UX entscheiden. Mit Ping können Sie Identitätsreisen erstellen, die echte Nutzer verifizieren, ohne sie zu vergraulen.

Hilfreiche Ressourcen

Hilfreiche Ressourcen

Häufig gestellte Fragen

Die Identitätsverifizierung ist die Verwendung von Dokumenten, Biometrie, Geräten und Daten als Überprüfungen, um die reale Identität eines Benutzers zu bestätigen.

Sie beweist, dass das Selfie in Echtzeit aufgenommen wurde und nicht ein Foto, ein Deepfake, eine Fälschung oder ein Nachdruck ist.

Nein. Ihre Nutzer können über einen QR-Link, eine E-Mail oder SMS starten und auf ihrem bevorzugten Gerät abschließen. Unsere Identitätsverifizierung funktioniert über Apps, Browser, mobile Geräte, Tablets und mehr hinweg.

Absolut. Sie können wiederverwendbare, verifizierte Anmeldeinformationen ausgeben oder die Selfie-Aufnahme für zukünftige Authentifizierungen, Kontowiederherstellungen oder Step-Ups verwenden.

Generell ist unsere Genauigkeit stark. Sie hängt davon ab, ob der amtliche Ausweis verifiziert wird, ob das Selfie-Matching mit dem Ausweisfoto übereinstimmt oder ob der Vertrauenswert des Datenabgleichs hoch ist. Die Bestehensquoten hängen von mehreren Faktoren ab, wie Anwendungsfall, versuchter Betrugsquote (Attraktivität des Ergebnisses), Nutzerdemografie, erwarteten Bedingungen für Verifizierung, verwendeten IDs (Aussteller und Typ) und mehr. Sie können die Schwellenwerte risikobasiert und erfahrungsbasiert anpassen.