Qu'est-ce que l'identité en temps réel ou "runtime identity" ?

L'identité en temps réel repousse la limite de sécurité, qui ne se situe plus seulement au moment de la connexion, mais à chaque action effectuée en temps réel. Les modèles de sécurité traditionnels reposent sur une confiance basée sur la session : ils authentifient l'utilisateur une seule fois lors de la connexion et lui accordent leur confiance tout au long de la session. Cependant, alors que les agents d'IA autonomes se multiplient rapidement et gagnent en autonomie, une connexion unique ne suffit plus. L'identité doit être vérifiée en permanence, au moment même où l'action est effectuée.

Définition de l'identité en temps réel

L'identité en temps réel est une approche de la gestion des identités et des accès (IAM) où les décisions d'accès sont continuellement évaluées au moment exact où une action se produit, dans un contexte donné, plutôt qu'uniquement au début d'une session. Il traite chaque demande, qu'elle provienne d'un humain ou d'un agent d'IA, comme un point de décision unique vérifié par rapport au contexte en temps réel, à la règle et au niveau de risque. Cette approche est particulièrement importante en ce qui concerne la détection, la délégation, les privilèges et l’autorisation des agents d’IA.

Points clés à retenir

Les limites de la sécurité ont changé : l'IAM traditionnel sécurise la connexion, mais il ne sécurise pas les actions après la connexion. L'identité en temps réel permet la sécurité au moment exact où un agent d'IA ou un humain tente d'effectuer une tâche.

Autorisation continue et contextuelle : comme les agents d'IA agissent de manière autonome et peuvent élever leurs privilèges en cours de tâche, la confiance doit être évaluée en permanence en fonction du risque en temps réel, de la règle et du contexte.

Appliquer la délégation explicite : les agents d’IA ne doivent jamais « hériter » de larges autorisations utilisateur. L'identité en temps réel garantit que les agents opèrent avec une autorité limitée et spécifiquement conçue.

Limiter l'étendue des dégâts : en évaluant chaque action en temps réel, vous empêchez de manière proactive toute escalade de privilèges non autorisée et limitez les dommages potentiels d'un agent compromis.

Une plateforme d'identité unifiée : gérez les humains et les agents d'IA sous un modèle architectural unique pour les cas d'usage CIAM, Workforce et B2B, éliminant les silos de sécurité et simplifiant la gouvernance dans l'ensemble de votre environnement.

Runtime Identity : conçue pour un monde qui agit en temps réel

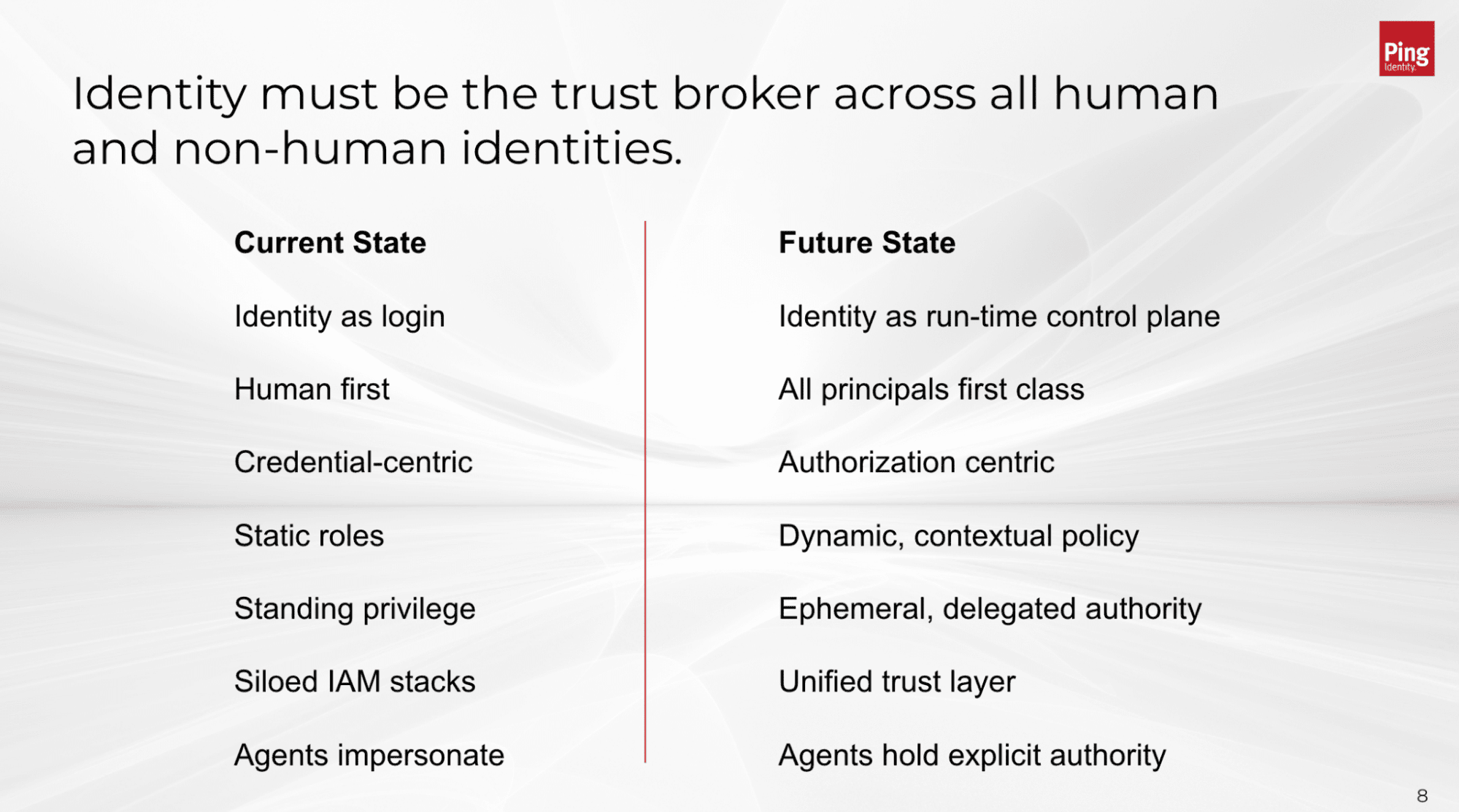

L’identité en temps réel s’appuie sur les modèles d’identité et de sécurité existants, mais elle comble des lacunes critiques qui apparaissent dans les environnements pilotés par des agents d’IA, des API et des workflows numériques continus.

Pendant des années, les systèmes d'identité ont été conçus pour des moments d'accès : événements de connexion, création de session et rôles statiques. Ce modèle fonctionnait lorsque les systèmes étaient prévisibles et les interactions discrètes.

Mais les environnements d’aujourd’hui sont fondamentalement différents.

Les agents d'IA agissent de manière autonome. Les API sont appelées en continu. Les développeurs et les services interagissent de manière dynamique. Changement de contexte en cours de tâche. Le risque évolue après l’octroi d’accès.

Le moment de la connexion n'est plus celui où le contrôle est nécessaire. Un contrôle est nécessaire au moment de l'action.

Runtime Identity reflète cette évolution et étend l'identité au-delà de l'accès pour permettre la confiance en temps réel - évaluant continuellement chaque demande dans l'instant en fonction du contexte, de la règle et du risque.

Ceci ne remplace pas les approches d'identité existantes, mais constitue une évolution naturelle. À mesure que les systèmes deviennent plus dynamiques, l'identité doit se rapprocher de l'exécution, garantissant que chaque action, qu'elle soit effectuée par un humain ou une machine, est explicitement autorisée au moment où elle se produit.

Ce changement est particulièrement crucial pour les agents d'IA, qui peuvent raisonner, enchaîner des actions et augmenter les privilèges de manière indépendante. Mais ceci s'applique tout aussi largement aux architectures modernes – API, microservices et workflows automatisés – où les décisions doivent être prises en continu, pas seulement au début d'une session.

Lorsque l’identité fonctionne à l’exécution :

Chaque action devient un point de décision

L'autorisation devient continue et contextuelle

Les privilèges deviennent dynamiques et adaptés à l'intention.

Le contrôle passe de l'accès à l'exécution

Voici comment les entreprises passent de l'octroi d'accès à la gestion du comportement.

Pourquoi l'identité en temps réel est importante

À mesure que les agents d'IA acquièrent plus d'autonomie et continuent d'agir au nom des utilisateurs et des entreprises, l'identité doit se rapprocher de l'action elle-même. Les modèles d'accès statiques ne peuvent pas suivre le rythme des systèmes qui fonctionnent en continu et s'adaptent en temps réel.

Sécurité : empêche les accès excessifs en appliquant des règles à chaque action

Réduction des risques : limite le rayon d'action si un agent est compromis

Confiance des utilisateurs : garantit que les actions entreprises au nom d’un utilisateur sont contrôlées et transparentes

Agilité de l'entreprise : permet d'adopter l'IA en toute sécurité sans ralentir l'innovation.

Conformité : améliore l'auditabilité en suivant qui (ou quoi) a fait quoi, et pourquoi

Comment ça fonctionne

Les systèmes d'identité n'ont pas été conçus à l'origine pour un comportement continu et autonome. L'identité en temps réel déplace la frontière de sécurité d'un point de contrôle unique vers un système de contrôle continu.

Acteurs et identités : chaque humain, service et agent d'IA est reconnu comme une identité de premier ordre

Signaux contextuels : le système analyse les indices en temps réel, y compris l'état de l'appareil, la localisation, les modèles de comportement et la sensibilité des données.

Évaluation continue : chaque demande est vérifiée par rapport à des règles centralisées en temps réel, en fonction du contexte

Application dynamique : l’accès est accordé, refusé ou « renforcé » (nécessitant une vérification supplémentaire) instantanément en fonction du profil de risque actuel.

Principaux cas d'usage de l'identité en temps réel

L'identité en temps réel est stratégique partout où les actions sont dynamiques, déléguées ou automatisées.

Assistants numériques dotés d'IA : contrôlez les données auxquelles l'assistant d'un employé peut accéder et les actions qu'il peut effectuer en son nom

Commerce agentique :autorisez les agents personnels à effectuer leurs achats dans des limites définies en temps réel sans accorder un accès complet au compte

Transactions à haut risque : déclenchez une vérification supplémentaire dès qu'une action sensible est tentée, comme le transfert de sommes importantes ou la modification des paramètres de sécurité.

API et automatisation des effectifs : assurez-vous que les travailleurs numériques et les appels de service à service sont validés à chaque requête, réduisant ainsi l’impact d’une éventuelle compromission.

Meilleures pratiques pour l’identité en temps en temps réel

Les entreprises adoptant l'identité en temps réel devraient se concentrer sur le contrôle, la visibilité et le principe du moindre privilège.

Évaluer les accès en continu : appliquer la règle à chaque action, et pas seulement au login

Appliquer le principe du moindre privilège de manière dynamique : ajustez les autorisations en fonction du contexte en temps réel

Utiliser des modèles d’accès délégué : évitez le partage d'identifiants ; accordez plutôt une autorité limitée.

Inclure une surveillance humaine : exigez une validation pour les actions à haut risque ou irréversibles

Surveiller toutes les activités : enregistrez et analysez chaque action à des fins d'audit et de détection des anomalies.

Limiter la durée de vie des jetons : utilisez des identifiants à courte durée de vie pour réduire l'exposition.

Centraliser l'application des règles : garantissez des décisions cohérentes entre les systèmes et les agents

Questions fréquentes

L'identité en temps d'exécution signifie vérifier l'accès au moment où une action se produit pendant l'exécution, et pas seulement lorsque l'utilisateur se connecte. Il garantit que chaque action est vérifiée en temps réel.

L'IAM traditionnel vérifie l'identité une fois lors de la connexion et considère la confiance acquise par la suite. L'identité en temps réel vérifie continuellement chaque action à mesure que les conditions changent.

Les agents de l'IA agissent de manière autonome et continue. L'identité en temps réel garantit que leurs actions restent dans les limites approuvées à tout moment.

Non. L'authentification vérifie toujours qui ou quoi agit. L'identité en temps réel s'appuie sur cela en contrôlant quelles actions sont autorisées par la suite.

Elle réduit l’accès surprotégé, limite l’exposition si les identifiants sont compromis, et garantit que chaque action est évaluée par rapport au risque actuel.

Non. Bien que crucial pour les agents d'IA, il profite également aux API, aux microservices et à tout système où le contexte et les risques peuvent changer au cours d'une session.

Les entreprises risquent un accès trop privilégié, un manque de responsabilité et une incapacité à contrôler les actions après la connexion, notamment avec les systèmes autonomes.

Lancez-vous dès Aujourd'hui

Contactez-Nous

Découvrez comment Ping peut vous aider à offrir des expériences sécurisées aux employés, partenaires et clients dans un monde numérique en constante évolution.