Der zunehmende Einsatz des Kundenidentitäts- und Access-Managements (CIAM) ist auf die sich ändernden Gewohnheiten und Erwartungen der Kunden zurückzuführen. Die Pandemie hat den Wechsel von persönlichen Interaktionen vor Ort hin zu den neuen digitalen Kanälen beschleunigt: Die Kunden erledigen ihre Einkäufe und Bankgeschäfte online, nehmen telemedizinische Dienste in Anspruch und knüpfen ihre Kontakte im Internet. Digitale Kanäle, auf die von jedem Gerät und zu jeder Zeit sicher zugegriffen werden kann, sind für viele Unternehmen nicht mehr nur eine „nette Sache“ sondern einfach ein Muss. Es stellte sich heraus, dass eine speziell auf das Management der Kundenidentität ausgerichtete Lösung aus technischer und wirtschaftlicher Sicht für die Bereitstellung reibungsloser Benutzererlebnisse mehr Vorteile bot, als die Nutzung der bisher angebotenen Lösungen für das Identitäts- und Access-Management (IAM) oder die interne Entwicklung kundenorientierter Funktionen.

Die Entwicklung des Kundenidentitäts- und Access-Managements (CIAM)

Wie unterscheiden sich IAM und CIAM?

Wie auch beim Identitäts- und Access-Management (IAM) soll das CIAM die Unternehmen bei der Verwaltung von Benutzeridentitäten für den Zugriff auf Daten und Anwendungen unterstützen. Hierbei darf jedoch nicht vergessen werden, dass sich diese beiden Lösungen grundlegend unterscheiden. Eine IAM-Lösung wird in der Regel verwendet, um die Identitäten von Mitarbeitern, Partnern und Auftragnehmern sowie von IoT-Geräten, APIs und anderen IoT-Geräten zu schützen. Eine CIAM-Lösung hingegen ist speziell darauf ausgelegt, Verbrauchern einen reibungslosen Zugang zu Online-Diensten zu ermöglichen. Sie muss daher eine Reihe von Schwierigkeiten bewältigen, die über das Verwalten der „bekannten“ Entitäten hinausgehen, für welche die Unternehmen die Zugriffsrechte der Benutzer kontrollieren.

It's how you know who your customers are.

It helps you acquire and retain customers, build loyalty and trust.

And it drives cross-sales and revenue.

Recognizing these results starts with aligning your business around customer identity.

Let's take a look.

Here's a business with identity management Divide.

The IT professionals understand the security.

Impact of knowing who customers are, but are having trouble communicating how this can Enhance customer experience and revenue for business leaders.

Ping Identity has developed a calculator to help everyone in an organization understand how Customer identity equals top-line growth.

Because without knowing who your customers are, they're nothing but a blur to you.

If your online registration is too difficult, how many of your potential customers will just Abandon you and walk away with their money and any future business?

Or imagine a returning customer trying to place an order.

The shopping cart is full, but they're struggling to remember their username.

Password, or both.

How long before they decide not to bother, and you lose them for good?

Imagine the frustration of a customer calling your support line and waiting on hold only to Be asked multiple times for long-forgotten PIN numbers, pet names, or other obscure information.

How quickly will they abandon you and take their money somewhere else?

But with identity at the heart of your business, you instantly know who your customers are.

Making it easy to drive seamless, personalized experiences, whether they're registering for The first time, signing on to order again, calling customer service.

Or simply ordering a movie on their smart TV.

Result: they're happy to spend their money with you and nowhere else.

IT and business working together to invest in customer identity will drive registration rates And successful sign-ups attract new customers and seamlessly welcome existing ones back.

Ultimately, improving your top-line growth.

How much is identity worth to you?

Start your identity journey by checking out Ping Identity's Value Calculator today.

So ist das Kundenidentitäts- und Access-Management (Customer Identity and Access Management, CIAM) aus dem traditionellen Identitäts- und Access-Management (Workforce IAM) hervorgegangen

Die herkömmlichen Lösungen für das Identitäts- und Access-Management (IAM) werden von Unternehmen verwendet, um den Zugriff auf die Ressourcen für ihre Mitarbeiter abzusichern. Diese Lösungen sind nicht ausreichend, um die mit der Kundenidentität verbundenen Anforderungen an Umfang, Leistung und Sicherheit zu erfüllen. Dagegen lassen sich CIAM-Lösungen an jede Größenordnung anpassen und bieten eine hohe Verfügbarkeit über mehrere verschiedene Rechenzentren, Hosting-Plattformen und geografische Regionen hinweg.

Leistung und Skalierbarkeit

Große Arbeitgeber müssen mit ihren Workforce-IAM-Lösungen möglicherweise Kundendaten und -identitäten alleine für Hunderttausende von Mitarbeitern speichern, sichern, verwalten und schützen. Diese IAM-Lösungen sind jedoch nicht dafür ausgelegt, die Daten von Millionen von Online-Endverbrauchern und die Bedarfsspitzen zu verarbeiten, wenn Events oder Sonderangebote Tausende oder Millionen von Kunden dazu bringen, sich innerhalb kurzer Zeit bei einer App anzumelden oder einzuloggen. So war eine E-Commerce-Website ohne CIAM-Lösung wahrscheinlich nicht gut auf die Spitzenauslastung durch neue wie auch bestehende Kunden am Cyber Monday vorbereitet. Dadurch machten sie sich für betrügerische Aktivitäten angreifbar und gleichzeitig entgingen ihnen echte Verkaufschancen.

Funktionen

Es hat sich gezeigt, dass herkömmliche IAM-Lösungen nicht über die wichtigen und für ein Kundenerlebnis maßgeblichen Funktionen verfügen, da sich die Anwendungsfälle unterscheiden. Dies betrifft zum Beispiel die Registrierung von Konten, Datenschutzbestimmungen, den sicheren Zugriff, konsistente Multi-Channel-Erfahrungen und die Möglichkeit des Social Login mit Profildaten aus Konten in sozialen Medien.

Mitarbeiter erwarten in der Regel keine Selfservice-Funktion für die Registrierung, wenn sie ihr Unternehmenskonto erstellen, noch gehen sie davon aus, die Profildaten ihres Facebook/LinkedIn/Twitter-Kontos zum Anmelden bei ihren Arbeitsanwendungen verwenden zu können.

Sicherheit ohne Reibung

Seit COVID-19 die Art und Weise verändert hat, wie Menschen mit Marken interagieren, verlagern die Verbraucher in aller Welt ihre Aktivitäten zunehmend ins Internet. Die Konsumenten gewöhnen sich immer stärker daran, alles online zu erledigen, und damit nehmen auch die Bedenken hinsichtlich des Datenschutzes zu, weshalb sich auch das Vertrauen der Kunden in Unternehmen verändert hat.

Der Bericht von Ping Identity ergab, dass 56% der Online-Kunden von Online-Diensten Abstand nehmen, wenn der Anmeldevorgang zu frustrierend ist, während 63% bereit sind, zu einem Mitbewerber zu wechseln, der eine einfachere Identitätsauthentifizierung bietet.

Bei Identitätslösungen für Kunden ist Benutzerfreundlichkeit unerlässlich – von einer reibungslosen Registrierung bis hin zur Customer Journey muss die Kundenbindung und -zufriedenheit erhalten bleiben, damit die Kunden nicht zur Konkurrenz wechseln.

CIAM Erfahrungswerte – Entwickeln vs. Kaufen

Einige Unternehmen haben versucht, intern eine eigene CIAM-Lösung mit den erforderlichen Kundenidentitätsfunktionen für ihr erstes Projekt zu entwickeln, z. B. eine App oder eine Website, doch der Aufbau und die Pflege einer solchen internen zentralisierten Kundenprofillösung stellte sich als zeit- und ressourcenintensiv heraus. Eine solche Lösung stützte sich außerdem allein auf die Kenntnisse der eigenen Mitarbeiter, die unter Umständen lückenhaft waren. Schauen wir uns die Optionen an.

Die Herausforderungen bei der Entwicklung von betriebsinternen CIAM-Lösungen

Es gab zahlreiche Probleme mit dem DIY-Ansatz für CIAM-Lösungen:

Begrenzte Reichweite. So wünschenswert es auch sein mag, Software selbst zu entwickeln: Der begrenzte Wirkungsbereich einer intern entwickelten Lösung kann zu Schwierigkeiten führen. Außerdem braucht man dazu ein spezielles Entwicklerteam. Limitierte Ressourcen und geschäftliche Schwerpunkte zwingen die Entwickler dazu, ihre Zeit zu priorisieren, und dies heißt in vielen Fällen, dass das Team bei der Entwicklung einer internen Lösung nicht alle Softwareanforderungen berücksichtigen kann. Es wird sich daher auf eine Anwendung konzentrieren und die Anforderungen anderer Apps vernachlässigen.

Mangel an Fachkompetenz. Hersteller und Entwickler sind keine Experten für CIAM-Lösungen oder Identität. Es braucht Zeit, sich einzuarbeiten, und es kann schwierig sein, sich über Identitätstrends, Normen und bewährte Verfahren auf dem Laufenden zu halten, wenn dies mit Aufgaben des Tagesgeschäfts kombiniert werden soll.

Inkompatible Lösungen und Sicherheitslücken. Entwicklungsteams entwickeln möglicherweise verschiedene Lösungen für die einzelnen Anwendungen, und dies führt zu bruchstückhaften Erfahrungen, mangelnder Kohärenz zwischen verschiedenen Anwendungen und potenziellen Sicherheitslücken, da jede Anwendung ihre eigenen Schwachstellen, Prüfpfade und Compliance-Anforderungen hat.

Die Vorteile beim Kauf von CIAM-Lösungen von Experten

Experten sind in der Lage, ganzheitliche CIAM-Lösungen zu entwickeln, die mit Ihren Anwendungen, APIs und Websites und auch denen ihrer Partner funktionieren. Zusätzlich bieten Sie folgendes:

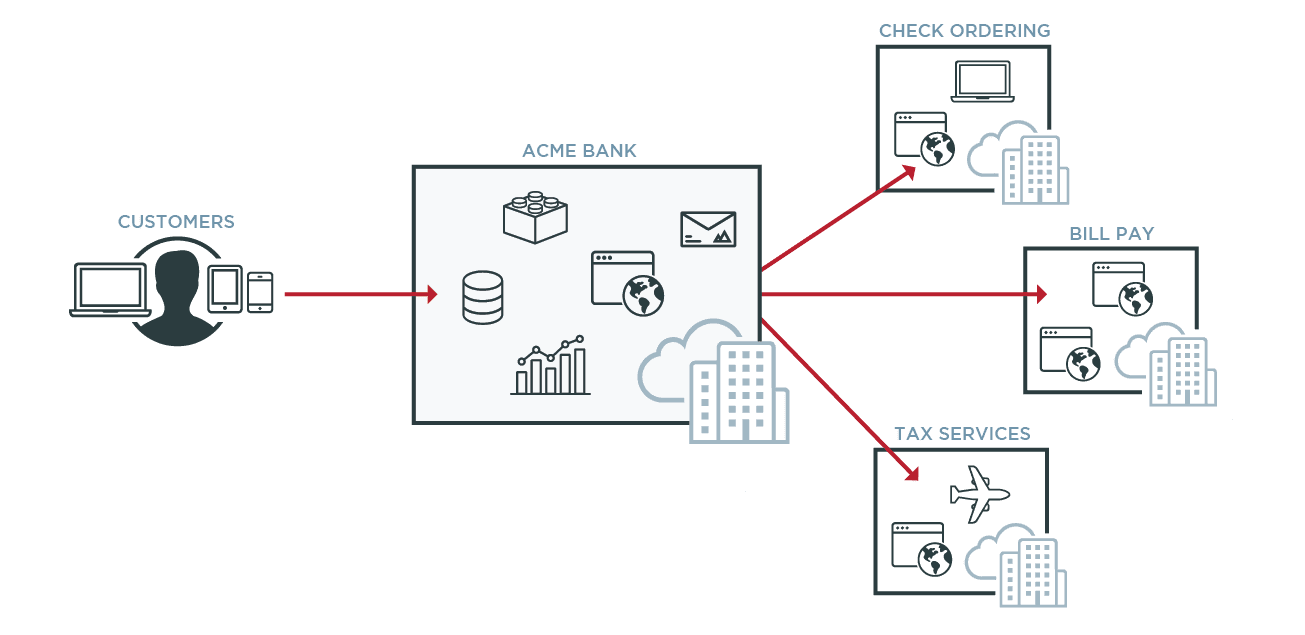

Verbesserte Kundenerfahrung Unternehmen, die dafür sorgen, dass ihre Kunden sowohl mit ihren eigenen Anwendungen und Websites als auch mit denen ihrer Partner interagieren, verringern die Reibung mithilfe von CIAM-Lösungen. Single Sign-on (SSO) ermöglicht es Kunden, mit einem einzigen Satz von Anmeldedaten auf mehrere Apps oder Websites zuzugreifen. Zudem lassen sich damit Profile nach und nach vervollständigen und die Updates der Konten rationalisieren, während die Kundendaten geschützt sind. Wenn ein Kunde seine Adresse oder andere Informationen in einer App ändert, aktualisiert das gemeinsame Kundenprofil die Daten im Verzeichnis, auf das alle Apps zugreifen, und ermöglicht so ein komfortables Kundenerlebnis. So kann beispielsweise ein Bankkunde, der seine Adresse in einer Bank-App aktualisiert, Schecks über eine verbundene App bestellen, ohne seine Adresse auch in dieser App aktualisieren zu müssen.

Weniger Passwort-Rücksetzungen für IT-Helpdesks. Wenn es um Mitarbeiteridentitäten geht, erzeugen Passwörter für Unternehmen einiges an Kosten. Laut einer von der Sicherheitsfirma Yubico durchgeführten Umfrage beläuft sich der durchschnittliche Zeitaufwand der Unternehmen für das Zurücksetzen von Passwörtern auf 11 Stunden pro Jahr, während Einzelpersonen etwas mehr als 12 Minuten pro Woche mit der Eingabe und dem Zurücksetzen von Passwörtern verbringen. Darüber hinaus belaufen sich die Kosten durch Produktivitätsverlust in einem Unternehmen mit 15.000 Beschäftigten auf durchschnittlich 5,2 Millionen US-Dollar pro Jahr.

Im Zuge der jüngsten Umfrage von Wakefield Research im Auftrag von Ping Identity und Yubico, an der 600 IT-Führungskräfte von fünf Märkten teilnahmen, gaben 33% der Befragten an, dass die Mitarbeiter in ihrem Unternehmen entweder nur minimale Änderungen an den Passwörtern vornehmen oder alte Passwörter wiederverwenden. Dies könnte erklären, warum 50% von ihnen die Sicherheit von Passwörtern als ein wichtiges Anliegen betrachten. Durchschnittlich 33% der Anfragen bei IT-Abteilungen betreffen Passwörter, und bei 21% der IT-Abteilungen ist die Hälfte oder mehr der Anfragen passwortbezogen.

Quelle: „One Passwordless Future: A New Era Of Security“, Ping Identity, 2022

Weniger Betrug durch Kontoübernahmen (ATO). Bei der Multi-Faktor-Authentifizierung (MFA) müssen Kunden ihre Identität mit zwei oder mehr Authentifizierungskategorien nachweisen:

Wissen – Etwas, das man weiß. Dazu gehören Passwörter, PINs, Antworten auf Sicherheitsfragen und andere Arten von Informationen, die Kunden mit Unternehmen teilen.

Besitz: Etwas, das man hat. Ein Soft-Token wird an ein Gerät gesendet, das sich im Besitz des Kunden befindet. Dabei handelt es sich häufig um ein Einmal-Passwort, das durch eine Transaktion oder eine Anwendung generiert wird. Alternativ kann ein Kunde auch einen Hard-Token besitzen, z. B. ein USB-basiertes Gerät oder einen separaten Code-Generator.

Biometrie – Etwas, das man ist. Es handelt sich hierbei um ein körperliches Merkmal, das durch einen Scan z. B. eines Fingerabdrucks, des Gesichts oder der Netzhaut, bestätigt wird. Für die biometrischen Verfahren ist ein scanfähiges Gerät erforderlich, z. B. ein Smartphone.

Wenn ein Betrüger versucht, mit kompromittierten Anmeldedaten auf ein Benutzerkonto zuzugreifen, muss er ebenfalls einen Nachweis der Kategorie Besitz und/oder der Kategorie Biometrie ergänzen, bevor man ihm Zugang gewährt. Es ist unwahrscheinlich, dass ihm dies gelingt. Wenn Datenschutzverletzungen verhindert werden, indem man Betrüger davon abhält, Kundenkonten zu übernehmen, werden Diebstahl, verärgerte Kunden und die Rufschädigung der Marke minimiert.

Schutz der Kundendaten und Einhaltung gesetzlicher Vorschriften. Richtlinien und Bestimmungen zum Datenschutz fordern von Unternehmen geeignete Lösungen, wenn sie die Einhaltung der Vorschriften gewährleisten und Strafen vermeiden wollen. Eine CIAM-Lösung unterstützt Unternehmen bei der Einhaltung von Open-Banking-Anforderungen wie beispielsweise der Payment Service Directive 2 (PSD2) und von Datenschutzbestimmungen wie der Datenschutzgrundverordnung (DSGVO) und dem California Consumer Protection Act (CCPA). Wenn Vorschriften aktualisiert oder neu eingeführt werden, können Sie mithilfe des CIAM schnell handeln und ihre Einhaltung sicherstellen.

Die Zukunft des CIAM – Orchestrierung und No-Code-Integration

Stellen Sie sich eine Welt vor, in der das Programmieren durch Drag-and-Drop-Funktionen ersetzt wird. Hier kommen wir zum Zweck von CIAM.

Derzeit ist die Sicherung digitaler Identitäten eine Herausforderung, da die bisherigen Identitäts- und Authentifizierungslösungen den heutigen Anwendungsfällen nicht gewachsen sind. Die meisten gängigen Identitäts- und Authentifizierungslösungen sind ein Flickenteppich aus Software und API-Diensten, die übermäßig kompliziert, wenig effektiv und teuer sind.

Das zukünftige CIAM beinhaltet eine Engine für No-Code-Orchestrierung, die es Unternehmen ermöglicht, digitale Kundenerlebnisse über mehrere Rechenzentren und den gesamten Identitätslebenszyklus hinweg schnell zu erstellen, zu testen und zu optimieren. Die Integrationslösung funktioniert mit älteren und aktuellen Systemen. Authentifizierung und Autorisierung werden durch die Gestaltung von automatisierten Arbeitsabläufen für unterschiedliche identitätsrelevante Anwendungsfälle, wie unter anderem Betrugserkennung, Feststellung der Identität und Erkennen von Datenschutzverletzungen maßgeblich erleichtert.

Giving users a secure, personalized, and frictionless experience can be the difference Between a new customer or a closed window, but achieving that isn't easy.

You're worried you lack the developers, the code, and the time to make those experiences a Reality.

That's where you need the visionary.

Platform of PingOne DaVinci.

PingOne DaVinci is Ping's orchestration solution that lets you design digital UX Without any of the integration or development constraints.

With a no-code canvas and drag-and-drop interface, anyone with the vision of a great User experience can put it together themselves.

With PingOne DaVinci, you can stitch together hundreds of different apps Across your user journeys.

Whether you want to prevent fraud, streamline logins, enable self-service, Improve customer support, and more.

With PingOne DaVinci, you can ideate, implement, and orchestrate the right journey For all your users.

Wenn Sie mehr über die Vorteile vom Kundenidentitäts- und Access-Management erfahren möchten, finden Sie weitere Informationen in unserem Ultimativen Leitfaden zum Kunden-IAM.

Starten Sie jetzt

Kontaktieren Sie uns

Erfahren Sie, wie Ping Ihnen helfen kann, sichere Erlebnisse für Mitarbeiter, Partner und Kunden in einer sich schnell wandelnden digitalen Welt zu bieten.