Einführung

Kontoübernahmebetrug, auch als ATO-Betrug bezeichnet, ist eine Form des Identitätsdiebstahls, bei der Betrüger Ihre kompromittierten Login-Daten verwenden, um sich bei einer Online-Anwendung oder einem Online-Dienst mit Ihrer Identität einzuloggen. Stellen Sie sich vor, Sie wollen an einem Geldautomaten Geld abheben, aber die PIN Ihrer Kontokarte wird nicht mehr akzeptiert. Wenn Sie versuchen, sich über die Bank-App in Ihr Konto einzuloggen, stellen Sie fest, dass Ihr Passwort geändert wurde. Nun müssen Sie sich bei der Bank ausweisen und erfahren dann, dass Ihr Konto von einem Betrüger komplett leergeräumt wurde.

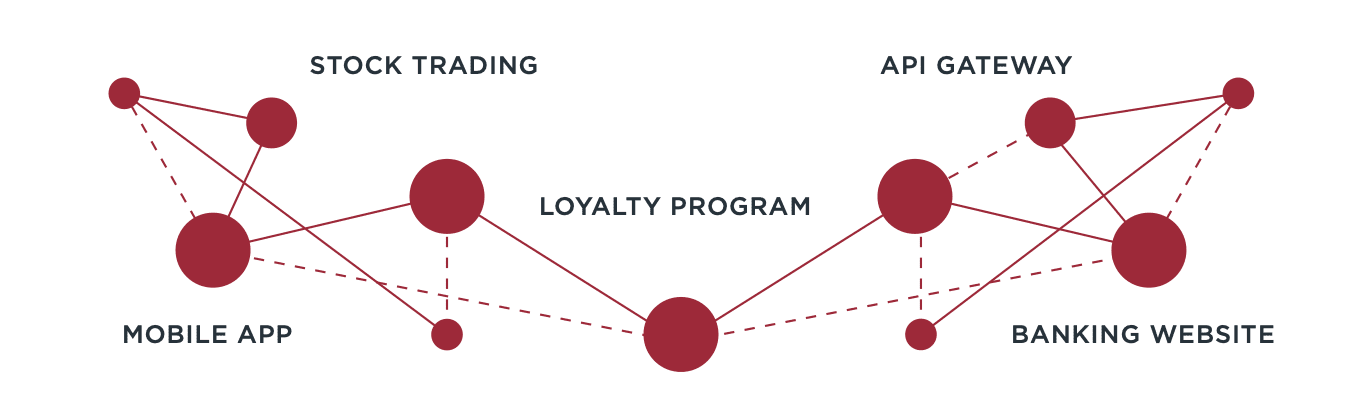

Finanzdienstleistungen, Online-Einzelhandel, soziale Medien, Videostreaming und Unterhaltung gehören zu den Branchen, die von Kontoübernahmebetrug betroffen sind. Bei ATO-Betrug werden bestehende, legitime Konten und deren gespeicherte (oder gestohlene) Kreditkarteninformationen, Treuepunkte und andere Daten missbraucht. Ein Betrüger verschafft sich Zugang zum Konto, tätigt Einkäufe, um dann die Waren zu verwenden oder weiterzuverkaufen, Rückerstattungen zu beantragen und/oder Händler mit Rückbuchungen zu belasten.

Eine Studie von Riskified aus dem Jahr 2021 zeigte einen Anstieg der ATOs: 43 Prozent der US-amerikanischen Händler gaben an, dass es sich bei mehr als 10 Prozent ihrer Rückbuchungen um ATO-Betrug handelte. Die Verluste umfassten neben den direkten Kosten auch den verlorenen Customer Lifetime Value (CLV) sowie den Kostenaufwand für den Kundendienst und die langfristige Schädigung des Rufs der Marke.

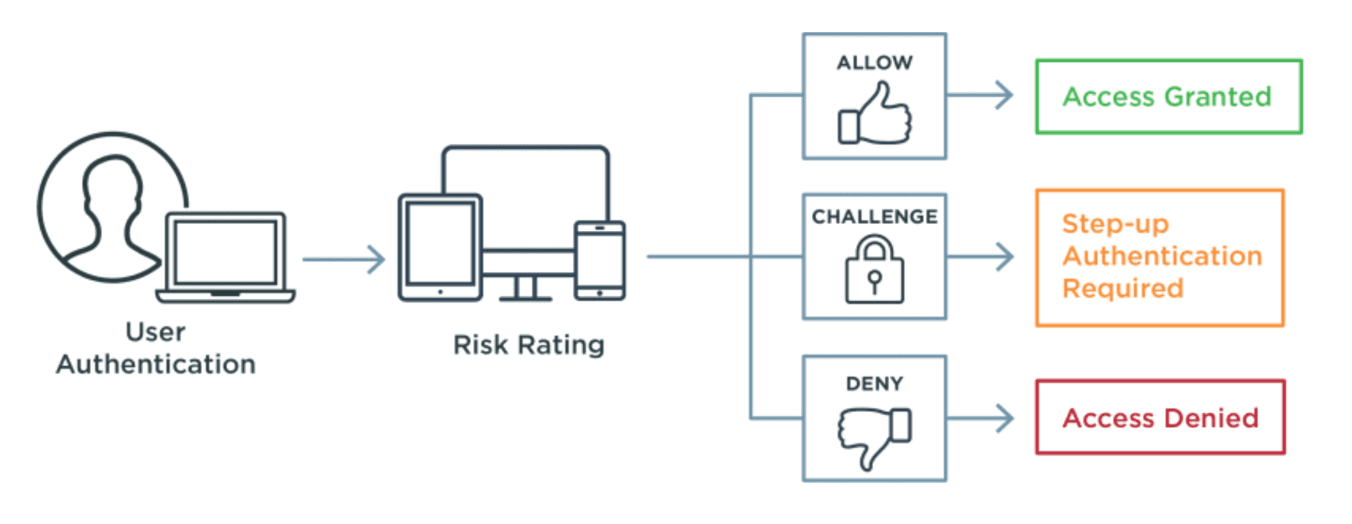

Tools für Credential-Stuffing-Angriffe, Tools zum Knacken von Passwörtern, Phishing- und Social-Engineering-Methoden führen in Verbindung mit personenbezogenen Informationen (PII), die im Dark Web verfügbar sind, häufig zu Kontoübernahmeversuchen. Eine Studie des Digital Shadows Photon Research Teams aus dem Jahr 2020 ergab, dass im Dark Web 15 Milliarden gestohlene Login-Daten zu finden sind, darunter auch Kombinationen aus Benutzernamen-Passwort für Online-Banking, Social-Media-Konten und Musik-Streaming-Dienste.

Betrügerische Aktivitäten im Online-Zahlungsverkehr werden die E-Commerce-Händler bis 2024 jährlich 25 Milliarden Dollar kosten.

Online Payment Fraud: Emerging Threats, Segment Analysis & Market Forecasts 2020-2024, Juniper Research