Das Zugriffsmanagement (Access Management, AM) hat sich zu einem wichtigen Instrument zur Steuerung des Unternehmenswachstums bei gleichzeitigem Schutz vor modernen Angriffen entwickelt. Im heutigen wirtschaftlichen Umfeld suchen Unternehmen aktiv nach einer konvergenten Lösung für das Access-Management, die eine Fülle von Anwendungsszenarien für verschiedene Nutzerpopulationen abdecken kann. Welche Funktionen sollten Sie für Ihr Unternehmen priorisieren?

Der Bericht „2023 Gartner® Critical Capabilities for Access Management“ ist eine Ergänzung des Berichts „Gartner Magic Quadrant™ for Access Management“. Die Untersuchungen im Rahmen des Magic Quadrants und der Critical Capabilities identifizieren und analysieren die wichtigsten Anbieter und ihre Produkte in einem Markt.

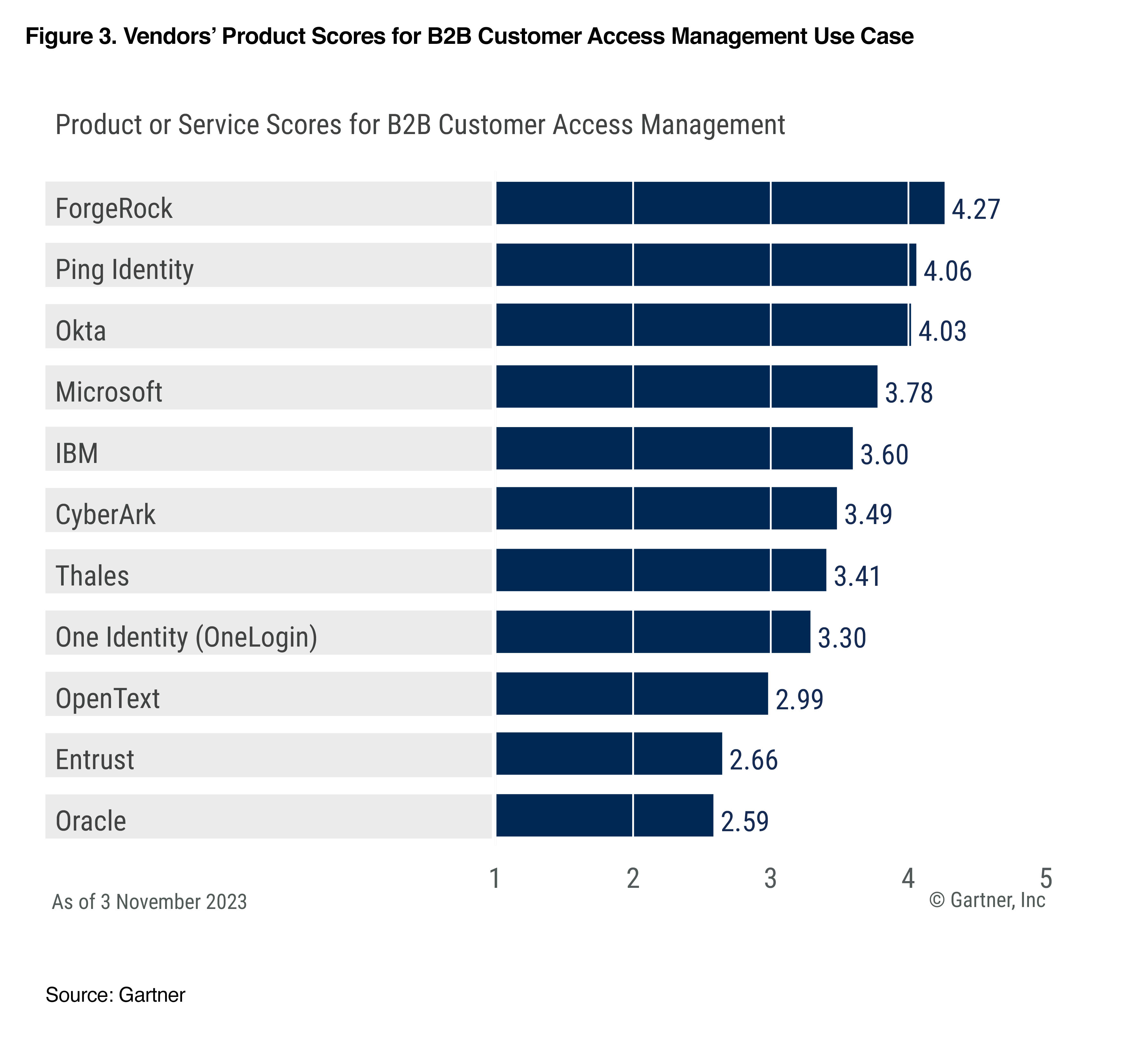

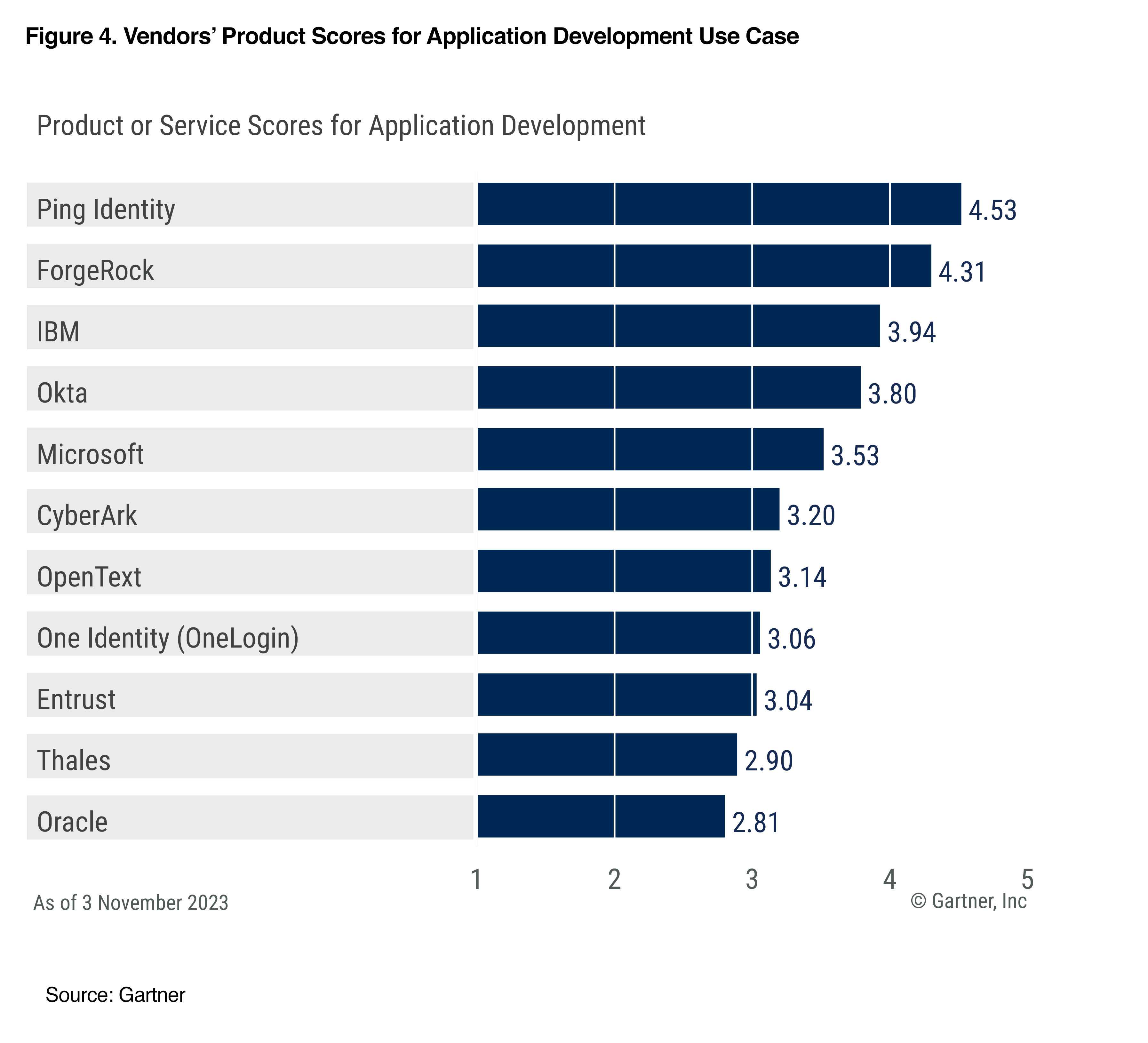

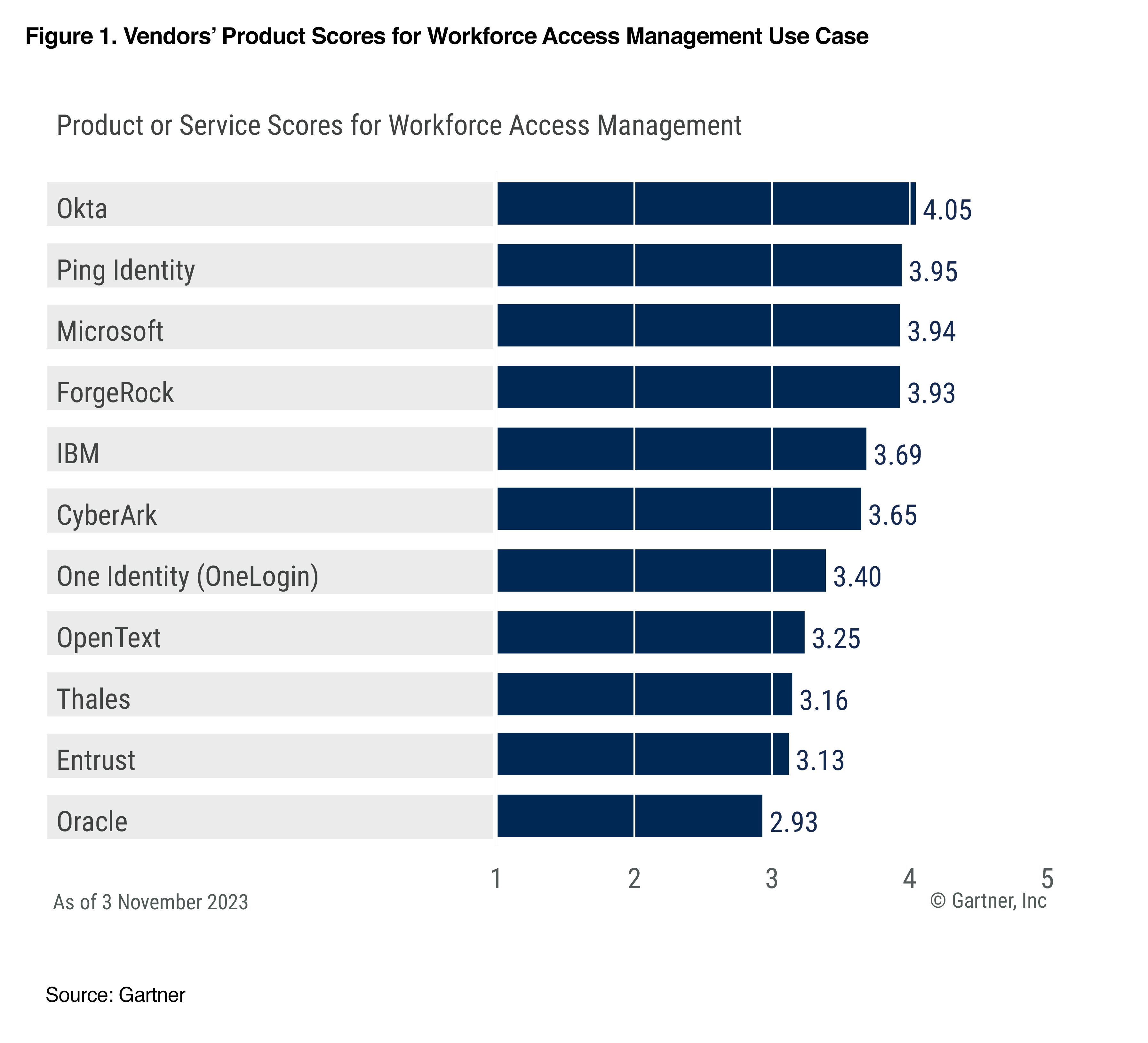

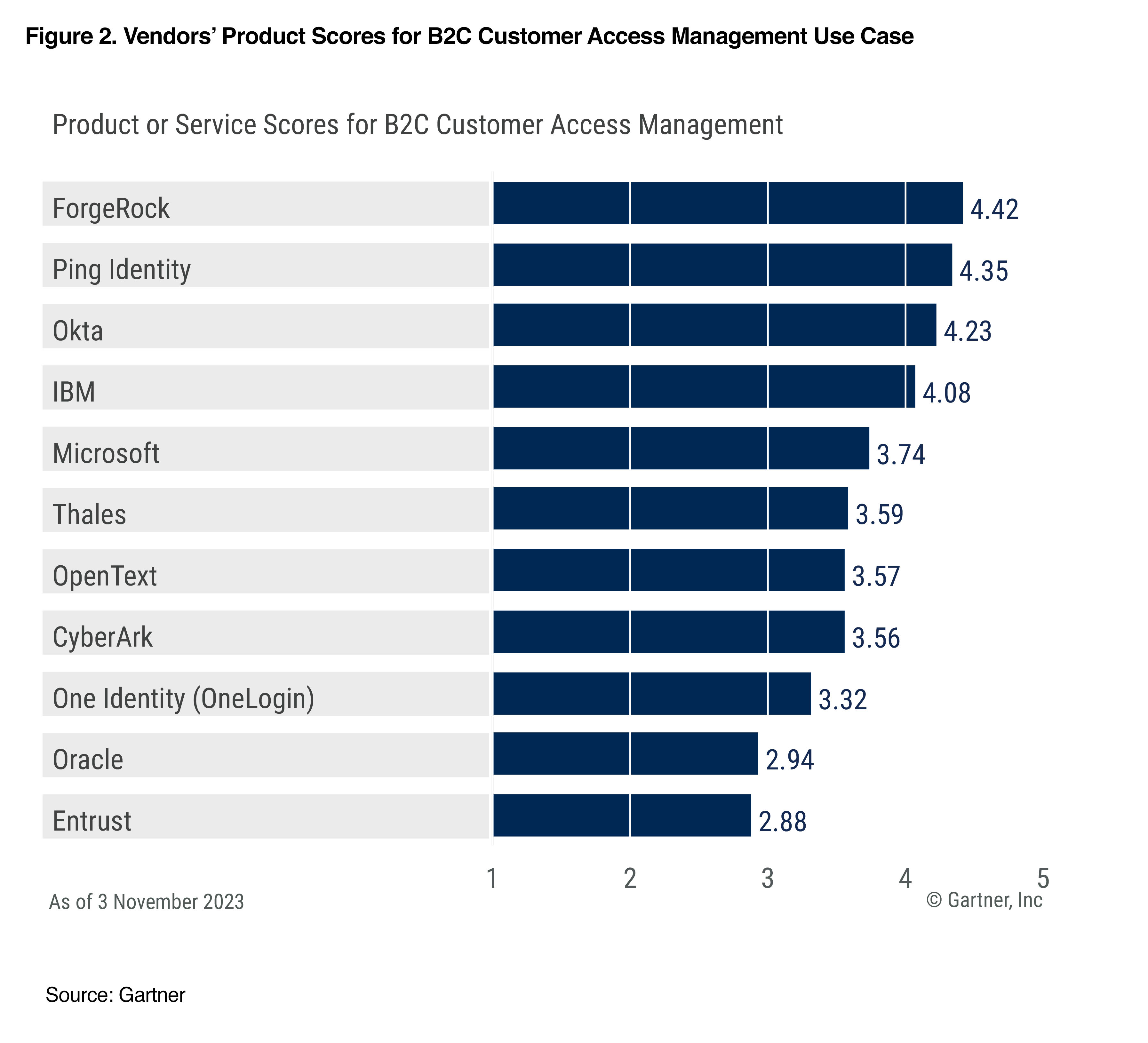

Laut dem Gartner-Bericht „2023 Critical Capabilities for Access Management“ wurde Ping Identity in allen vier vorgestellten Nutzungsszenarien unter den beiden bestplatzierten Anbietern positioniert:

Nutzungsszenario Anwendungsentwicklung („Application Development Use Case“): Ping Identity erhält beste Bewertung (4,53/5)

Nutzungsszenario Zugriffsmanagement für Mitarbeiter („Workforce Access Management“): Ping rangiert an zweithöchster Stelle (3,95/5)

Nutzungsszenario B2C Zugriffsmanagement für Kunden („B2B Customer Access Management“): Ping rangiert an zweithöchster Stelle (4,35/5)

Nutzungsszenario B2B Zugriffsmanagement für Geschäftskunden („B2B Customer Access Management“): Ping rangiert an zweithöchster Stelle (4,06/5)