Verhindern Sie Betrug in

Echtzeit

Erkennen und stoppen Sie KI-gesteuerte Angriffe, bevor sie Ihre Kunden, Mitarbeitenden und Partner erreichen.

Wir arbeiten mit den weltweit führenden Marken zusammen

Die Herausforderung

Betrug entwickelt sich schnell weiter. Das sollten Sie auch.

Deepfakes und

KI-gesteuerte Bedrohungen

Betrüger nutzen jetzt Deepfakes, synthetische Identitäten und KI-Bots, um traditionelle Abwehrmechanismen zu umgehen. Wir erkennen und stoppen sie in Echtzeit, bevor sie Schaden anrichten.

Kontobasierter

Betrug

Betrüger verwenden gefälschte Ausweise, gestohlene Zugangsdaten und Social Engineering für Betrug bei neuen Konten (NAF) und Kontoübernahmen (ATO). Wir helfen Ihnen, sie zu erkennen und zu stoppen, bevor sies Ihr Geschäftsergebnis beeinträchtigen.

Prävention ohne unnötige Reibungsverluste

Sicherheit sollte Ihre Benutzererfahrung (UX) nicht beeinträchtigen. Unser adaptiver Ansatz ermöglicht es vertrauenswürdigen Benutzern, sich mühelos zu bewegen, und Sicherheitsmaßnahmen greifen nur dann ein, wenn etwas verdächtig erscheint.

Die Herausforderung

Betrug entwickelt sich schnell weiter. Das sollten Sie auch.

Deepfakes und KI-gesteuerte Bedrohungen

Betrüger nutzen jetzt Deepfakes, synthetische Identitäten und KI-Bots, um traditionelle Abwehrmechanismen zu umgehen. Wir erkennen und stoppen sie in Echtzeit, bevor sie Schaden anrichten.

Kontobasierter Betrug

Betrüger verwenden gefälschte Ausweise, gestohlene Zugangsdaten und Social Engineering für Betrug bei neuen Konten (NAF) und Kontoübernahmen (ATO). Wir helfen Ihnen, sie zu erkennen und zu stoppen, bevor sies Ihr Geschäftsergebnis beeinträchtigen.

Prävention ohne unnötige Reibungsverluste

Sicherheit sollte Ihr Benutzererlebnis (UX) nicht beeinträchtigen. Unser adaptiver Ansatz ermöglicht es vertrauenswürdigen Benutzern, sich mühelos zu bewegen, und Sicherheitsmaßnahmen greifen nur ein, wenn etwas verdächtig erscheint.

Die Lösung

Bekämpfen Sie Betrug intelligenter,

nicht härter

Unsere Lösungen zur Betrugsprävention geben Ihnen die Kontrolle durch proaktive Bedrohungsprävention, -erkennung und -reaktion. Mithilfe von KI-gesteuerten Erkenntnissen, Identitätsverifizierung, risikobasierter Authentifizierung und mehr können Sie sicherstellen, dass Betrüger Ihr Benutzererlebnis – oder das Vertrauen – niemals gefährden.

So funktioniert es:

Bedrohungserkennung in Echtzeit: Bedrohungen sofort identifizieren und neutralisieren, sobald sie auftreten.

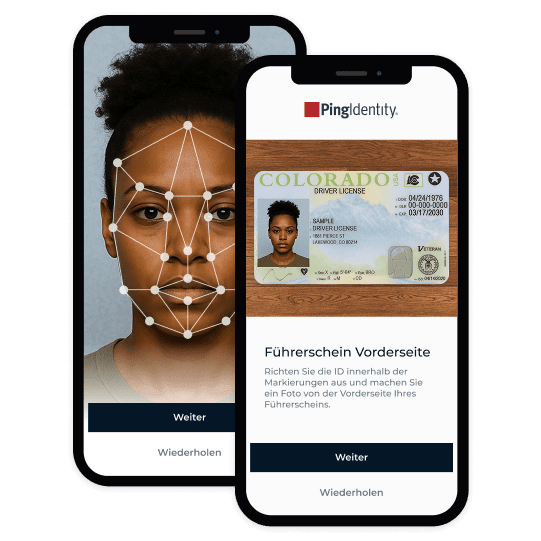

Deepfake-Verteidigung: Erkennen und stoppen Sie KI-basierte Angriffe mühelos, bevor sie Schaden anrichten.

Erweiterte Identitätsüberprüfung: Verifizieren Sie echte Benutzer, ohne unnötige Reibung hinzuzufügen.

Risikobasierte Authentifizierung: Authentifizieren Sie vertrauenswürdige Benutzer basierend auf Kontext und Verhalten.

Erweiterte Betrugsprävention,

einfach gemacht

Die Bekämpfung fortschrittlicher Betrugsfälle erfordert einen integrierten Präventionsansatz. Hier sind unsere Kernkompetenzen, die Ihr Unternehmen gegen die Bedrohungen von heute und morgen wappnen:

Erweiterte Betrugsprävention, ganz einfach gemacht

Die Bekämpfung fortschrittlicher Betrugsfälle erfordert einen integrierten Präventionsansatz. Hier sind unsere Kernkompetenzen, die Ihr Unternehmen gegen die Bedrohungen von heute und morgen wappnen:

Markieren Sie Anomalien sofort und unterscheiden Sie vertrauenswürdige Benutzer von Betrügern in Echtzeit.

Verwenden Sie biometrische Daten und verifizierte Dokumente, um Deepfakes und synthetische Identitäten zu stoppen – mit minimaler Unterbrechung.

Lösen Sie die Step-up-Authentifizierung nur aus, wenn etwas nicht stimmt, und lassen Sie Benutzer mit geringem Risiko weiterarbeiten.

Bewerten Sie die Integrität von Bots in Echtzeit und blockieren Sie bösartige Bots und kompromittierte KI-Agenten.

Reagieren Sie mit automatisierten Aktionen sofort auf Bedrohungen. Verluste und Störungen so gering wie möglich halten.

TAUCHEN SIE IN DIE DETAILS EIN

Betrüger werden immer schlauer, und wir helfen Ihnen, sie zu überlisten. Hier erfahren Sie, wie wir Bedrohungen in Echtzeit erkennen, Ihre legitimen Nutzer schützen und Vertrauen in Ihr digitales Erlebnis schaffen.

Darum vertrauen Kunden auf uns

Darum vertrauen Kunden auf uns

Image Carousel

Prävention in Echtzeit. Ergebnisse aus der realen Welt.

Unsere vertrauenswürdige, einheitliche Plattform schützt bereits Millionen von Nutzern weltweit. Mit unübertroffener Sicherheit, Skalierbarkeit und Einfachheit helfen wir Ihnen nicht nur, Betrug zu verhindern. Wir helfen Ihnen, ihn auszutricksen.

Hilfreiche Ressourcen

Hilfreiche Ressourcen

Häufig gestellte Fragen

Wenn es um den Schutz Ihres Unternehmens vor Betrug geht, brauchen Sie mehr als nur eine schnelle Lösung – Sie brauchen einen Partner, dem Sie vertrauen können. Neugierig, was uns unterscheidet? Wir haben klare Antworten auf häufig gestellte Fragen.

Unsere Plattform nutzt Risikobewertung und maschinelles Lernen, um mehrere Signale während der Sitzungen zu analysieren, darunter das Nutzerverhalten, Gerätedaten und Transaktionsmuster. Mit unseren Orchestrierungsfunktionen können Sie Benutzerabläufe entwerfen, bei denen verdächtige Aktivitäten sofortige Abhilfemaßnahmen auslösen, damit sowohl die Benutzer als auch Ihr Unternehmen sicher sind.

Überhaupt nicht. Unsere adaptive MFA stellt sicher, dass zusätzliche Herausforderungen nur für Benutzer mit hohem Risiko auftreten, während legitime Benutzer eine schnelle, nahtlose Erfahrung genießen. Tatsächlich sollten Benutzer mit geringem Risiko weniger Reibung und ein optimiertes Erlebnis haben.

Ja. Unsere Lösung entspricht vollständig den wichtigsten Compliance-Vorschriften und gewährleistet einen sicheren und verantwortungsvollen Umgang mit Daten sowie die Privatsphäre der Benutzer.

Absolut. Unsere Plattform lässt sich nahtlos in Ihre aktuellen Arbeitsabläufe und Ihre Sicherheitsinfrastruktur integrieren.

Ja. Unsere Lösung erkennt proaktiv Deepfake- und synthetischen Identitätsbetrug mit einer ausgeklügelten Technologie zur Identitätsprüfung.

Wir analysieren kontinuierlich Signale wie Gerätehaltung, Standort, Netzwerkreputation und Nutzerverhalten. Unsere Orchestrierungsfunktionen ermöglichen es Ihnen, in Situationen, in denen risikoreiche Aktivitäten entdeckt werden, automatisch Abhilfemaßnahmen zu ergreifen, die eine verstärkte Authentifizierung erfordern, den Zugriff beschränken oder verdächtige Aktionen in Echtzeit blockieren.

Gartner and Peer Insights™ are trademarks of Gartner, Inc. and/or its affiliates. All rights reserved. Gartner Peer Insights content consists of the opinions of individual end users based on their own experiences, and should not be construed as statements of fact, nor do they represent the views of Gartner or its affiliates. Gartner does not endorse any vendor, product or service depicted in this content nor makes any warranties, expressed or implied, with respect to this content, about its accuracy or completeness, including any warranties of merchantability or fitness for a particular purpose.