Einführung

Onlinebetrug existiert beispielsweise als Finanzbetrug, aber auch als Identitätsdiebstahl über digitale Kanäle, wie unter anderem Websites und mobile Apps. Die Geldmengen, die durch Onlinebetrug verloren gehen, steigen unablässig und werden durch Unternehmen in die Höhe getrieben, die nicht auf die plötzliche Umstellung von den Transaktionen am eigenen Standort auf die Onlineaktivitäten während der Pandemie vorbereitet waren. Javelin Strategy & Research berichten, dass sich die Schädigung der Verbraucher durch Identitätsdiebstahl im Jahr 2020 auf 56 Milliarden US-Dollar belief. Juniper Research geht davon aus, dass 2021 die Verluste im eCommerce durchBetrug bei Onlinezahlungen die Grenze von 20 Milliarden übersteigen werden.

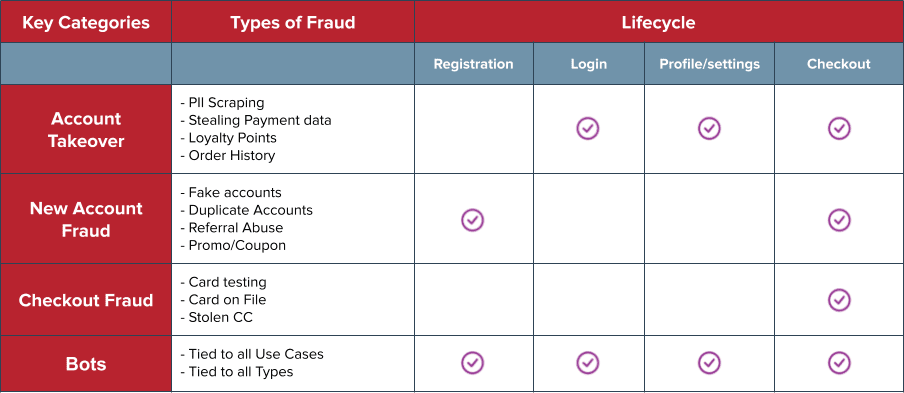

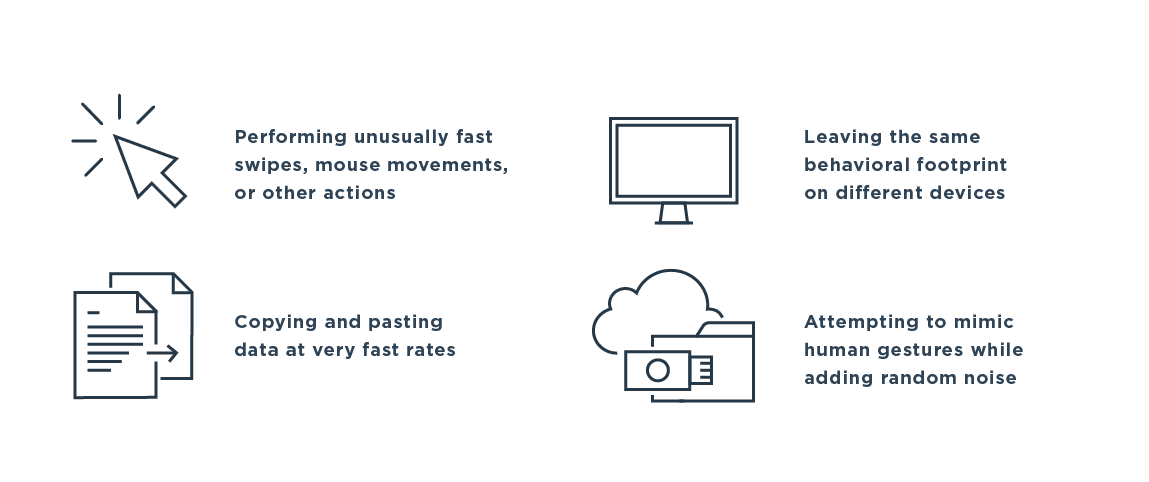

Onlinebetrug kann an jedem Punkt der User Journey ansetzen, nicht nur beim Checkout. Anders als echte Kunden, die einige Zeit mit Browsen und Suchen verbringen, agieren Bots und Betrüger schnell und direkt, um ihre kriminellen Aktivitäten abzuschließen. Überwachung (Monitoring) und die frühe Erkennung verringern die Anzahl der Betrugsereignisse und die durch sie entstehenden Kosten insgesamt.

Lesen Sie weiter, wenn Sie mehr über die verschiedenen Arten von Onlinebetrug erfahren möchten und sich fragen, wie Sie Cyberkriminelle erkennen, beobachten und daran hindern können, Ihr Unternehmen zu hintergehen.