PingAccess

Faça um tour pelo produto

In part one of this whiteboard, you'll learn how PingAccess can increase productivity by extending single sign on to all applications, even your most difficult use cases.

PingFederate provides a range of convenient approaches to enable single sign on.

But extending single sign on to all applications can be difficult because some don't natively support federation standards like SAML, OAuth, and open ID connect.

And others might be protected by agent-based legacy, web access management solutions.

When PingFederate, and PingAccess are deployed together, you can easily extend single sign on to all applications.

There are HTTP header injection, jot tokens, and even token mediation to applications protected by legacy web access management agents.

This enables the seamless addition of all applications to your federated architecture.

PingAccess also provides an out of the box integration to Microsoft Azure active directory, allowing Microsoft customers to enjoy single sign on and access security to all of their on premise applications.

PingAccess enables these connections without requiring application developers to refactor applications with heavy agents or integration kits.

If agents are required, PingAccess provides lightweight agents that are easy to deploy and manage, thanks for watching.

View parts two, three, and four in this series to learn how combining PingFederate, and PingAccess can benefit your organisation.

For a more in depth understanding of the benefits of the combined solution, download the white paper, expanding SSO to comprehensive access management.

Conheça o PingAccess

O PingAccess é uma solução de segurança de acesso centralizada, com um mecanismo de política abrangente. Ele fornece acesso seguro a aplicativos e APIs até o nível de URL e garante que apenas usuários autorizados possam acessar os recursos de que precisam. O PingAccess permite que as organizações protejam e gerenciem centralmente aplicativos da Web, APIs e outros recursos usando regras e outros critérios de acesso.

Como funciona

O PingAccess opera em conjunto com o PingFederate (ou outros provedores de token comuns com protocolos OAuth 2.0 e OpenID Connect (OIDC)) para integrar políticas de gerenciamento de acesso baseadas em identidade através de um armazenamento de identidade federado. Solicitações de acesso são roteadas por meio de um gateway PingAccess para o site de destino ou interceptadas no servidor de aplicativos por um agente PingAccess, que coordena as decisões de política de acesso com um servidor de política PingAccess. Em qualquer caso, as políticas aplicadas às solicitações de acesso para o aplicativo de destino são avaliadas e o PingAccess toma a decisão baseada em política para conceder ou negar acesso. Quando o acesso é concedido, as organizações podem modificar as solicitações do cliente e as respostas do servidor para fornecerem informações adicionais.

Com o PingAccess você pode:

Gerenciar centralmente o acesso a aplicativos e APIs

Aumentar a segurança da API aplicando políticas às solicitações do cliente

Avaliar continuamente os tokens de autenticação

Alinhamento de percurso de usuário

O PingAccess é integral ao estágio de “Autorizado” do percurso do usuário.

Autorização segura

O PingAccess fornece o conforto de saber que apenas os usuários certos podem acessar recursos confidenciais. Um mecanismo de política abrangente garante que aqueles que solicitam acesso tenham as permissões apropriadas, contexto d usuário e postura do dispositivo para acessar os aplicativos até o nível da URL. Para APIs, as políticas podem ser aplicadas para proibir certas transações HTTP para usuários em contextos não confiáveis, tais como administradores usando DELETE fora da rede corporativa.

Políticas contextuais e autorização contínua

Ao aplicar políticas em contexto, o PingAccess é possível verificar a identidade do usuário em recursos específicos, avaliando uma gama diversificada de métodos e circunstâncias. ABAC, RBAC, níveis de autenticação, endereço IP, atributos de sessão da Web e atributos e escopos Oauth podem ser usados para aprovar ou negar acesso a recursos confidenciais. O PingAccess também se integra a provedores de inteligência de ameaças para aprimorar os dados contextuais incluídos nas políticas de autorização. Ele também valida continuamente os tokens de autenticação com o PingFederate. Se houver uma alteração no contexto do usuário ou se um único processo de logout encerrar a sessão de autenticação, todas as sessões do aplicativo serão encerradas imediatamente.

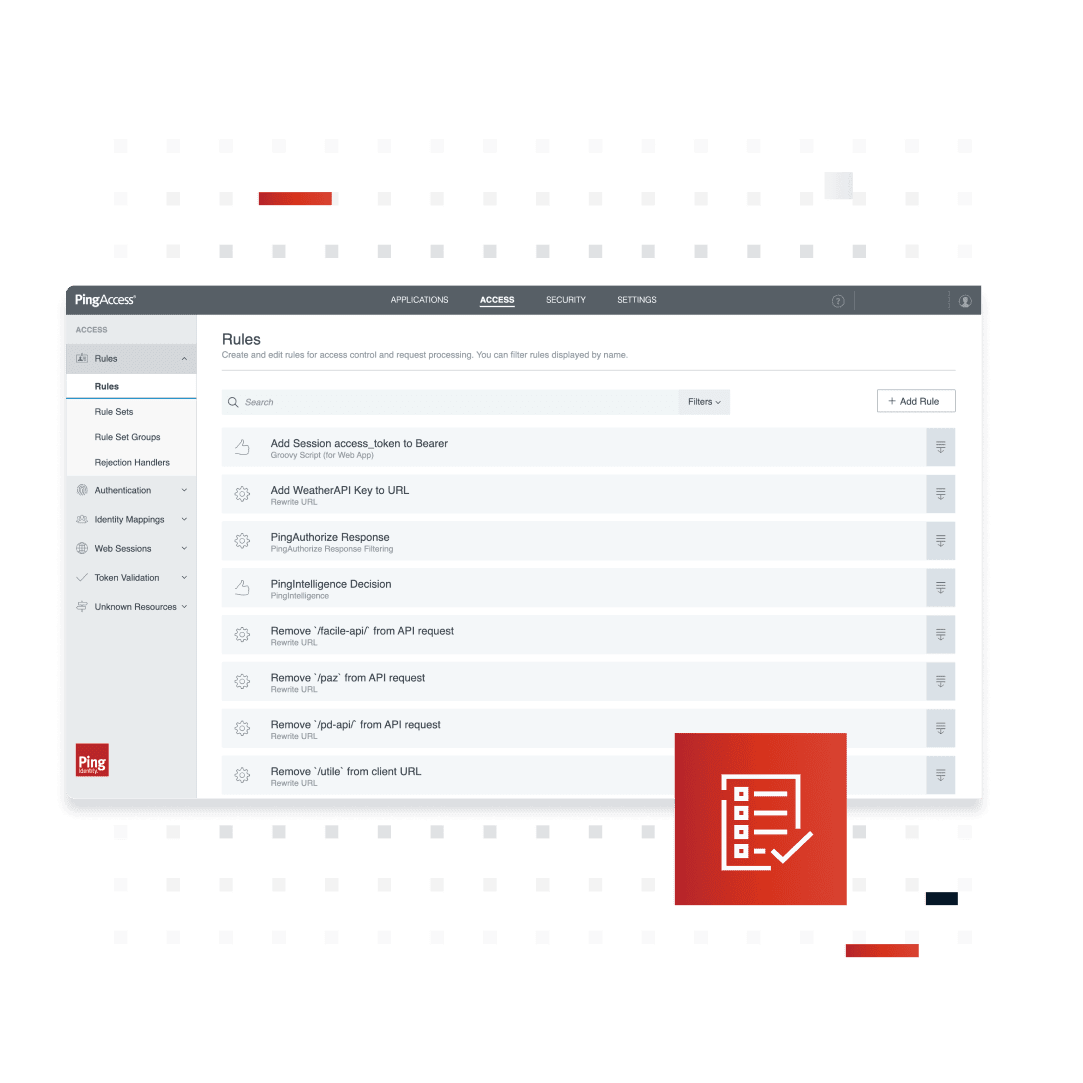

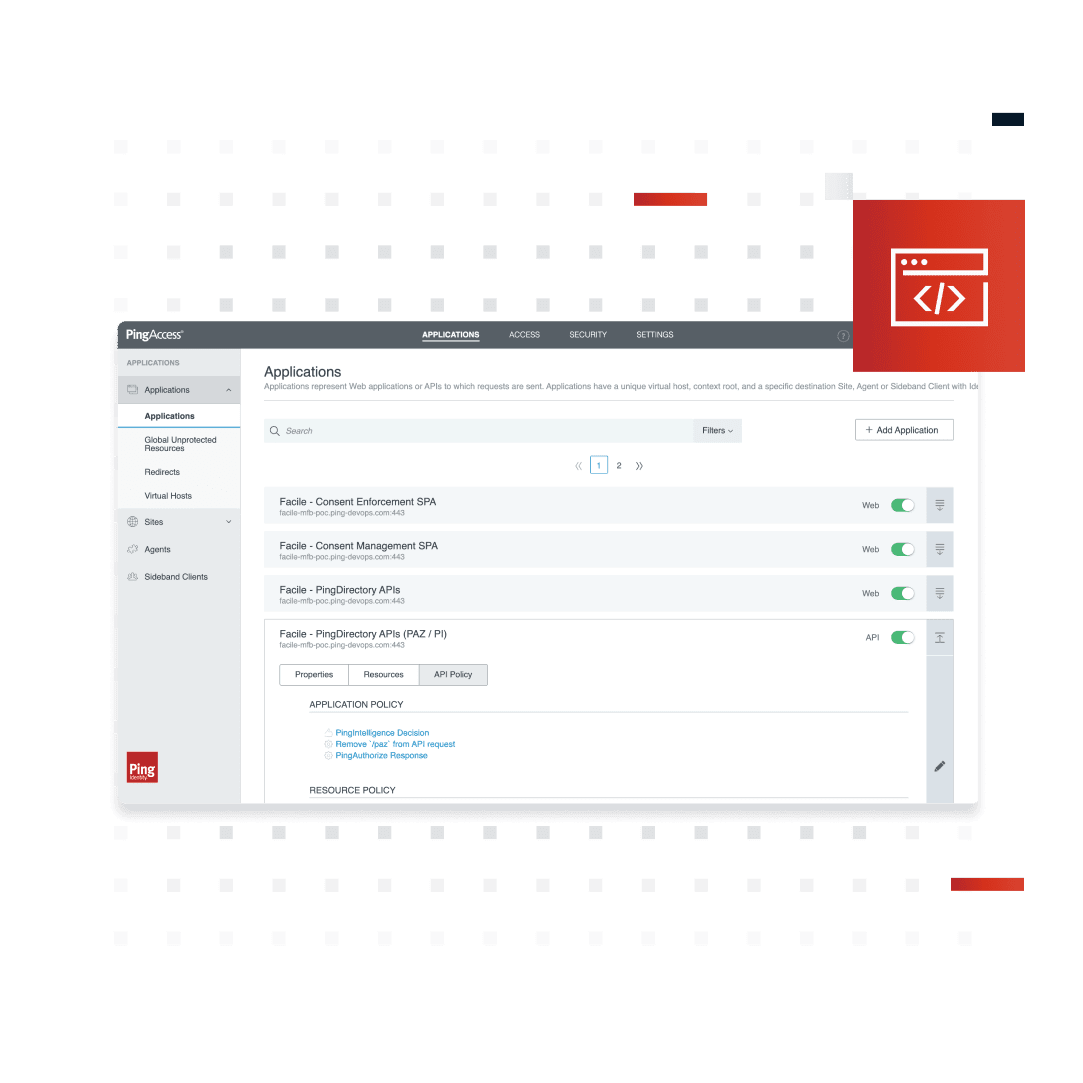

Administração centralizada e gerenciamento de sessões

Garanta a aplicação consistente de políticas de segurança, centralizando o controle de acesso em portfólios de aplicativos em ambientes de TI híbridos. Em um único console, políticas para aplicativos da Web, APIs e aplicativos de página única hospedados em qualquer domínio podem ser escritos, gerenciados e atualizados. O PingAccess abstrai sessões de aplicativos e APIs, removendo o risco de erros e parâmetros de segurança de sessão inconsistentes. Ele também reduz o risco de ataques man-in-the-middle, como sequestro de sessão com tokens de sessão criptografados com escopo para aplicativos específicos.

Migre para a nuvem

Com a nuvem, API e prioridade para dispositivos móveis, é fácil ver como sistemas de gerenciamento de acesso à web (WAM) herdados são significativamente limitadores. O PingAccess oferece uma solução leve e moderna que inclui as ferramentas e o conhecimento técnico para coexistir ou migrar de seu WAM herdado. Ferramentas de tradutores de token e de migração de políticas ajudam a permitir a coexistência e evitar incômodos de tempo de inatividade.

Controle de acesso de API granular

O PingAccess oferece segurança de API fundamental, controlando o acesso às APIs internas e públicas de sua empresa. Você pode implantar no perímetro de uma rede protegida entre aplicativos móveis, navegadores ou clientes baseados em servidor e APIs protegidas para garantir que apenas usuários com os atributos certos possam obter acesso. O PingAccess também é compatível com controle básico de acesso à API, limitando os usuários a transações permitidas por escopos de autorização contidos em seus tokens de acesso.

Benefícios e recursos

Oferece recursos de controle de acesso além do gerenciamento de aplicativos da web, incluindo ambientes entre domínios e multinuvem, APIs e aplicativos de página única

Centralize o gerenciamento de acesso, integrando aplicativos existentes sem alterações no código ou arquitetura

Audite todos os acessos correlacionados por identidade e contexto

Escreva, gerencie e atualize políticas para aplicativos web, APIs e aplicativos de página única a partir de um console centralizado

Permita que usuários internos e externos acessem facilmente os aplicativos da Web e APIs de que precisam

Proteja e controle o acesso a aplicativos web e APIs

Integre facilmente com aplicativos web e APIs, modelos de implantação de gateway e agente

Implante em menos de 30 minutos

Integre facilmente com aplicativos existentes, sem mudanças no código ou arquitetura

Lide com dezenas de milhares de transações por segundo com clustering avançado, replicação, limitação de taxa inteligente e balanceamento de carga integrado

Valor comercial

Aumente a segurança

Minimize o atrito na experiência do usuário

Ganhe agilidade em a TI e nos negócios

Opções flexíveis de implantação

O PingAccess pode ser implantado como:

PingOne Advanced Services - Serviços dedicados de nuvem para locatários

PingOne Cloud Software - Implante contêineres de nuvem em qualquer lugar

Alinhamento da plataforma

O PingAccess é parte integrante do PingOne Cloud Platform e é essencial para a fase de “Autorizar” do percurso do usuário de gerenciamento de identidade e acesso.

Precisa atender aos requisitos FedRAMP?

O PingAccess é parte integrante do PingOne Cloud Platform e é essencial para a fase de “Autorizar” do percurso do usuário de gerenciamento de identidade e acesso.

Comece hoje mesmo

Entre em contato com a equipe de vendas

Veja como a Ping pode ajudar você a oferecer experiências seguras para funcionários, parceiros e clientes em um mundo digital em constante evolução.