Le développement de la gestion des identités et des accès clients (CIAM) est lié aux changements des habitudes et des attentes des clients. La pandémie a accéléré le basculement progressif des interactions en face à face vers de nouveaux canaux digitaux, les consommateurs se tournant vers l’e-commerce, la banque en ligne, les téléconsultations médicales et les réseaux sociaux sur Internet. Disposer de canaux digitaux accessibles en toute sécurité depuis n’importe quel terminal à tout moment est devenu un impératif pour de nombreuses organisations. Une solution dédiée à la gestion des identités clients (une solution CIAM) est devenue une meilleure option en termes de technologie et de valeur, pour proposer des expériences utilisateur sans frictions par rapport à des solutions traditionnelles de gestion des identités et des accès (IAM), ou le développement en interne de fonctionnalités dédiées aux données client.

L’évolution de la Gestion des Identités et des Accès Clients (CIAM)

Quelle est la différence entre IAM et CIAM ?

À l’instar de la gestion des identités et des accès (IAM), le CIAM est conçu pour aider les organisations à gérer les identités des utilisateurs lorsqu’ils accèdent aux données et aux applications, mais il est important de noter que les deux sont radicalement différents. Une solution IAM est typiquement utilisée pour sécuriser les identités des employés, des partenaires et des sous-traitants, ainsi que des objets connectés et des API, tandis qu’une solution CIAM est conçue spécifiquement pour proposer aux consommateurs un accès sans frictions à des services en ligne, ce qui signifie qu’elle doit surmonter divers obstacles allant au-delà de ceux qui sont associés à la gestion d’entités « connues » pour lesquelles les organisations contrôlent les privilèges d’accès des utilisateurs.

It's how you know who your customers are.

It helps you acquire and retain customers, build loyalty and trust.

And it drives cross-sales and revenue.

Recognizing these results starts with aligning your business around customer identity.

Let's take a look.

Here's a business with identity management Divide.

The IT professionals understand the security.

Impact of knowing who customers are, but are having trouble communicating how this can Enhance customer experience and revenue for business leaders.

Ping Identity has developed a calculator to help everyone in an organization understand how Customer identity equals top-line growth.

Because without knowing who your customers are, they're nothing but a blur to you.

If your online registration is too difficult, how many of your potential customers will just Abandon you and walk away with their money and any future business?

Or imagine a returning customer trying to place an order.

The shopping cart is full, but they're struggling to remember their username.

Password, or both.

How long before they decide not to bother, and you lose them for good?

Imagine the frustration of a customer calling your support line and waiting on hold only to Be asked multiple times for long-forgotten PIN numbers, pet names, or other obscure information.

How quickly will they abandon you and take their money somewhere else?

But with identity at the heart of your business, you instantly know who your customers are.

Making it easy to drive seamless, personalized experiences, whether they're registering for The first time, signing on to order again, calling customer service.

Or simply ordering a movie on their smart TV.

Result: they're happy to spend their money with you and nowhere else.

IT and business working together to invest in customer identity will drive registration rates And successful sign-ups attract new customers and seamlessly welcome existing ones back.

Ultimately, improving your top-line growth.

How much is identity worth to you?

Start your identity journey by checking out Ping Identity's Value Calculator today.

Comment la gestion des identités et des accès clients (CIAM) a évolué depuis la gestion traditionnelle des identités et des accès (IAM pour les collaborateurs)

Les solution traditionnelles de gestion des identités et des accès (IAM) sont utilisées par les organisations pour protéger l’accès aux ressources pour leurs employés. Ces solutions ne permettent pas de répondre aux exigences d’évolutivité, de performance et de sécurité associées aux identités des clients. Pour leur part, les solutions CIAM ont une très large capacité d’extension et un taux de disponibilité très élevé dans une variété de data centers, de plates-formes d’hébergement et des régions géographiques.

Performance et évolutivité

De grandes entreprises peuvent avoir à stocker, sécuriser, gérer et protéger leurs données clients et les identités seules de centaines de milliers d’employés avec leurs solutions IAM pour les collaborateurs. Mais ces solutions IAM ne sont pas architecturées pour gérer les données de millions de consommateurs en ligne et les pics de demandes associés avec des événements ou des soldes qui incitent des milliers voire des millions de clients à s’inscrire ou à se connecter à une appli sur une courte durée. Par exemple, un site de e-commerce n’ayant pas de solution CIAM en place ne serait probablement pas préparé aux pics de trafic lors du Cyber Monday, générés à la fois par les clients nouveaux et existants, et il s’exposerait alors à des activités frauduleuses, tout en perdant des ventes légitimes.

Fonctionnalités

Les solutions IAM traditionnelles ont prouvé qu’elles n’avaient pas les fonctionnalités requises pour une expérience client, car les cas d’usage sont différents. Les cas d’usage associés aux clients incluent l’enregistrement du compte, les réglementations sur la protection des données, la sécurité des accès, des expériences multi-canal cohérentes et la capacité à utiliser les données de profil provenant de leurs comptes sur les réseaux sociaux pour se connecter.

Les employés ne s’attendent pas à un enregistrement en self-service pour créer leur compte professionnel, et n’espèrent pas non plus utiliser les données de leur profil sur leur compte Facebook/LinkedIn/Twitter comme un moyen de se connecter à leurs applications professionnelles.

Sécurité sans friction

Les consommateurs dans le monde entier basculent de plus en plus leurs activités en ligne car l’épidémie du COVID-19 a changé la façon dont les clients interagissent avec les marques. De plus en plus de consommateurs s’habituant à tout faire en ligne, la confidentialité est sans nul doute devenue une plus grande source d’inquiétude, et la confiance des clients envers les organisations a changé.

D’après un rapport de Ping Identity, 56 % des consommateurs en ligne abandonnent les services en ligne si le processus de connexion est trop frustrant, tandis que 63 % d’entre eux sont prêts à s’orienter vers un concurrent qui propose un moyen d’authentification plus simple.

Il est essentiel que les solutions de gestion des identités clients soient intuitives, du processus d’inscription jusqu’au bout du parcours client pour conserver la fidélité et la satisfaction des consommateurs et éviter qu’ils ne passent à la concurrence.

CIAM: les Fruits de l’Expérience - Développer ou acquérir ?

Certaines organisations ont regardé en interne comment développer leur propre solution CIAM avec les fonctionnalités nécessaires de gestion des identités clients pour un premier projet, tel qu’une appli ou un site web, mais la construction et la maintenance en interne d’une solution de profils clients centralisée s’est révélée exiger beaucoup de temps et de ressources. Elle s’appuyait également sur les connaissances des employés qui n’étaient peut-être pas adéquates. Examinons les options possibles.

Les difficultés liées au développement en interne de solutions CIAM

Une approche « fait maison » d’une solution CIAM pose de nombreux problèmes :

Portée limitée. Aussi souhaitable soit-il de développer soit même une solution logicielle, la portée limitée de sa construction en interne peut la rendre difficile. Elle nécessite une équipe dédiée de développeurs. Les contraintes en termes de ressources et de priorités business impliquent que les développeurs doivent prioriser leur temps, et souvent, cela signifie que la construction d’une solution en interne ne permettra pas à l’équipe de satisfaire toutes les demandes, et elle se concentrera sur le développement d’une appli, sans pouvoir répondre aux demandes d’autres applis.

Un manque d’expertise. Les marques et les développeurs ne sont pas experts en CIAM ou en gestion des identités. La mise à niveau prend du temps et rester au fait des tendances, des normes et des meilleures pratiques en termes de gestion des identités peut être difficile à concilier avec les responsabilités quotidiennes.

Solutions incompatibles et failles de sécurité. Les équipes de développement peuvent finir par construire des solutions différentes pour chaque appli, ce qui conduit à des expériences décousues, à un manque de cohérence sur les différentes applications et à de potentielles failles de sécurité car chaque appli peut avoir des vulnérabilités, des besoins d’audit et des exigences de conformité différents.

Les avantages de l’acquisition de solutions CIAM créées par des experts

Les experts peuvent créer des solutions CIAM complètes qui fonctionnent sur toutes vos applis, vos API et vos sites web, mais aussi sur les applis, les API et les sites web de vos partenaires. Elles fournissent de plus :

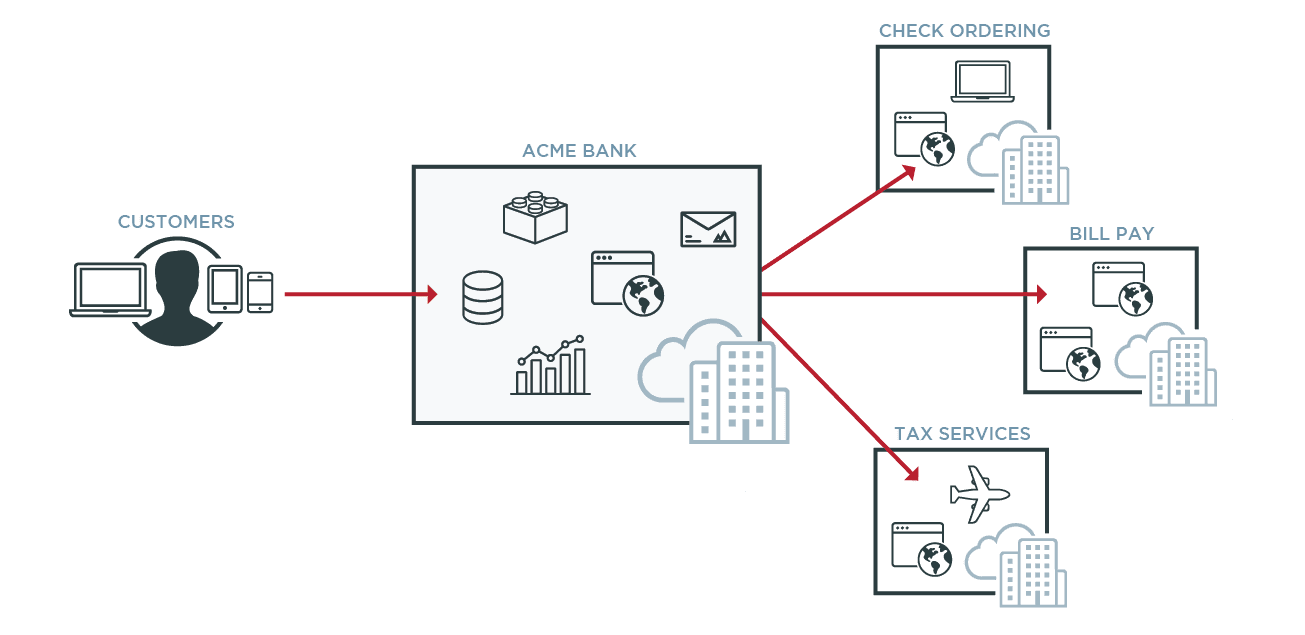

Une meilleure expérience client. Les organisations dont les clients interagissent avec leurs propres applis et sites web ainsi qu’avec celles de leurs partenaires réduisent les frictions avec des solutions CIAM. Le single sign-on (SSO) permet aux clients de se connecter avec une seule paire d’identifiants et d’accéder à de multiples applis et sites web. La solution autorise aussi un profilage progressif et facilite les mises à jour des comptes, tout en sécurisant les données des clients. Lorsqu’un client met à jour son adresse ou d’autres informations sur une appli, son profil client partagé dans l’annuaire permet de mettre à jour les informations sur toutes les applis, ce qui fournit en retour une expérience client fluide. Par exemple, le client d’une banque qui met son adresse à jour sur une appli bancaire peut commander un carnet de chèque depuis une autre appli connectée sans devoir mettre à jour son adresse également sur cette appli.

Moins de réinitialisations de mot de passe pour les services de support Concernant la gestion des identités des employés, les mots de passe coûtent très cher aux organisations. Selon une enquête réalisée par l’entreprise de sécurité Yubico, les organisations passent en moyenne 11 heures par an à réinitialiser des mots de passe, tandis que les individus passent un peu plus de 12 minutes par semaine à saisir et à réinitialiser des mots de passe. De plus, pour une entreprise de 15 000 employés, on estime le coût moyen en matière de perte de productivité à 5,2 millions de dollars par an.

De même, selon une étude plus récente réalisée par Wakefield Research à la demande de Ping Identity et Yubico, qui a interrogé 600 responsables informatiques sur cinq marchés différents, 33 % d’entre eux ont indiqué que les employés de leur organisation modifiaient peu leurs mots de passe ou bien en réutilisaient des anciens. Ceci peut expliquer pourquoi 50 % d’entre eux considèrent que la sécurité des mots de passe est une préoccupation majeure. Les mots de passe représentent en moyenne 33 % des tickets de support des services informatiques, et pour 21 % d’entre eux, la moitié ou plus de leurs tickets sont liés aux mots de passe.

Source: "One Passwordless Future: A New Era Of Security," Ping Identity, 2022

Une réduction des fraudes par usurpation de compte (ATO). L’authentification multifacteur (MFA) exige des clients qu’ils fournissent au moins deux preuves d’identité dans des catégories d'authentification différentes :

Connaissance - Quelque chose que vous connaissez Cela inclut les mots de passe, les codes PIN, les réponses à des questions de sécurité et d’autres types d’informations que les clients partagent avec les entreprises.

Possession - Quelque chose que vous possédez. Un terminal en possession du client reçoit un jeton d’authentification, souvent un mot de passe à usage unique, généré par une transaction ou une application. Ou bien, un client peut posséder un jeton matériel, comme une clé USB ou un générateur de codes séparé.

Biométrie - Quelque chose qui vous définit. Il s’agit d’un trait physique confirmé par un scan tel qu’un lecteur d’empreinte digitale, une reconnaissance faciale ou un scan rétinien. Les dispositifs biométriques requièrent un terminal équipé d’un scan, comme un smartphone.

Si un fraudeur tente d’utiliser des identifiants compromis pour accéder au compte d’un client, il devra également apporter une preuve appartenant à la catégorie de possession et/ou biométrique avant que son accès soit autorisé, ce qui est peu probable. Empêcher une fuite de données tout en évitant que les fraudeurs usurpent les comptes permet de réduire les vols, la frustration des clients et éviter un impact négatif sur la réputation de marque.

Le respect de la vie privée des consommateurs et la conformité aux réglementations. Les politiques et réglementations sur la confidentialité des données requièrent que les entreprises aient des solutions adéquates en place pour s’assurer de leur conformité et pour éviter des amendes. Une solution CIAM aide les entreprises à respecter les exigences de l’open banking telles que la Directive sur les services de paiement 2 (DSP2) et les réglementations sur la confidentialité des données telles que le Règlement général sur la protection des données (RGPD) et le California Consumer Protection Act (CCPA). Lorsque les réglementations sont mises à jour ou lorsque de nouvelles réglementations sont introduites, le CIAM vous permet de vous adapter rapidement et de rester en conformité.

L’avenir du CIAM - l’orchestration et l’intégration no-code

Imaginez un monde où le glisser-déposer remplacerait la programmation. C’est dans cette direction que se dirige le CIAM.

À ce jour, la sécurisation des identités digitales est un défi car les solutions de gestion des identités et d’authentification d’ancienne génération n’ont pas été conçues pour les cas d’usage d’aujourd'hui. La plupart des solutions actuelles de gestion des identités et d’authentification des utilisateurs sont un patchwork de logiciels et de services d’API qui sont trop compliqués, insuffisants et coûteux.

L’avenir du CIAM implique un moteur d’orchestration no-code qui permet aux organisations de créer, de tester et d’optimiser rapidement les expériences digitales des clients dans de multiples data centers sur tout le cycle de vie des identités. Cette intégration fonctionne avec les systèmes actuels et d’ancienne génération. Concevoir des workflows automatisés pour différents cas d’usage des identités tels que la détection des fraudes, la preuve des identités et des fuites de données, l’authentification et l’autorisation, est maintenant devenus plus facile.

Giving users a secure, personalized, and frictionless experience can be the difference Between a new customer or a closed window, but achieving that isn't easy.

You're worried you lack the developers, the code, and the time to make those experiences a Reality.

That's where you need the visionary.

Platform of PingOne DaVinci.

PingOne DaVinci is Ping's orchestration solution that lets you design digital UX Without any of the integration or development constraints.

With a no-code canvas and drag-and-drop interface, anyone with the vision of a great User experience can put it together themselves.

With PingOne DaVinci, you can stitch together hundreds of different apps Across your user journeys.

Whether you want to prevent fraud, streamline logins, enable self-service, Improve customer support, and more.

With PingOne DaVinci, you can ideate, implement, and orchestrate the right journey For all your users.

Pour en savoir plus sur la gestion des identités et des accès clients, veuillez lire notre Guide complet sur l’IAM client.

Lancez-vous dès Aujourd'hui

Contactez-Nous

Découvrez comment Ping peut vous aider à offrir des expériences sécurisées aux employés, partenaires et clients dans un monde numérique en constante évolution.