La fraude par usurpation de compte, également appelée fraude ATO, est une forme de vol d’identité où des fraudeurs utilisent vos identifiants compromis pour se connecter à une application ou un service en ligne en se faisant passer pour vous. Imaginez que vous essayez de retirer de l’argent dans un distributeur, mais que le code PIN de votre carte ne fonctionne plus. Lorsque vous essayez de vous connecter à votre compte en utilisant l’application de la banque, vous découvrez que votre mot de passe a été modifié. Vous devez alors prouver votre identité à la banque, puis vous découvrez que votre compte en banque a été complètement vidé par un fraudeur.

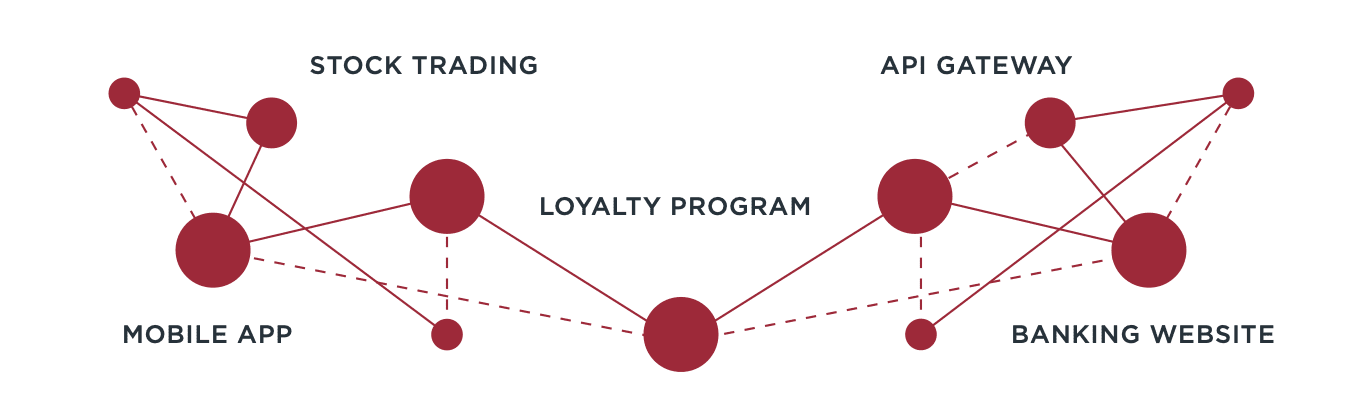

Les services financiers, le commerce en ligne, les réseaux sociaux, le streaming vidéo et le divertissement font partie des secteurs les plus ciblés par les fraudes par usurpation de compte. La fraude ATO utilise des comptes existants, légitimes et leurs informations de cartes de crédit stockées (ou volées), leurs points de fidélité et autres données. Un fraudeur accède au compte, fait des achats et peut utiliser ou revendre la marchandise, demander à être remboursé ou rétrofacturer un commerçant.

Selon l’étude Riskified 2021, les ATO sont en hausse, avec 43 % des marchands aux États-Unis déclarant que les fraudes par ATO ont représenté plus de 10 % de leurs rétrofacturations. Les pertes sont allées au-delà des frais directs en incluant une perte de la valeur vie client (CLV), les coûts associés avec le fonctionnement du service client, et les dommages sur le long terme causés à la réputation de la marque.

Les outils de credential stuffing, les outils de cracking des mots de passe, le phishing et les attaques liées à l’ingénierie sociale, associés aux informations personnelles (PII) disponibles sur le Dark Web, rendent courantes les attaques par usurpation de compte. En 2020, une étude de la Digital Shadows Photon Research Team a révélé que 15 milliards d’identifiants volés étaient disponibles sur le Dark Web, notamment des combinaisons de noms d’utilisateur et de mots de passe pour des comptes bancaires en ligne, des comptes de réseaux sociaux et des services de streaming musical.

D’ici 2024, les fraudes lors des paiements en ligne coûteront 25 milliards de dollars aux sites de commerce en ligne.

Fraude lors des paiements en ligne : Emerging Threats, Segment Analysis & Market Forecasts 2020-2024, Juniper Research