Les systèmes d’identité décentralisée (DCI) s’appuient sur le chiffrement des infrastructures à clés publiques (PKI) pour sécuriser et gérer les informations sur les identités. Lorsqu’elle utilise la technologie des registres distribués (DLT), chaque transaction représente un bloc au sein d’une chaîne qui ne cesse de s’allonger. Toutes les transactions de la chaîne sont immuables et ne peuvent donc pas être falsifiées, et sont distribués à tous les nœuds du registre distribué. Toutefois, l’identité décentralisée n’a pas besoin de blockchain ou autre DLT pour fonctionner. Ce point est développé plus en détail plus bas dans et article. Examinons tout cela un peu plus en détail.

Briser les chaînes : Blockchain et Sidechains à l’ère de l’identité décentralisée

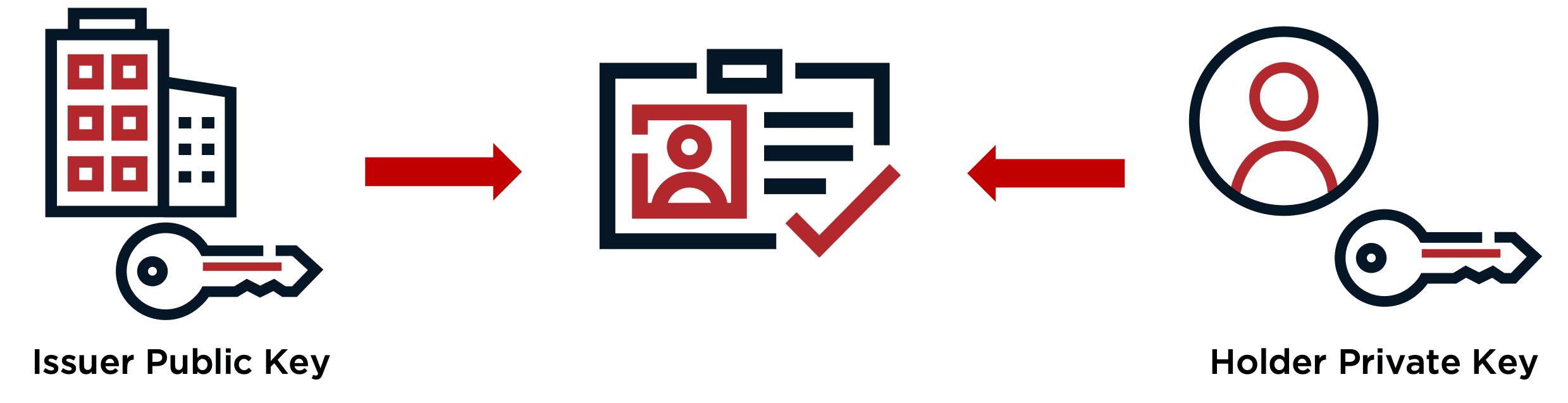

Infrastructure à clé publique (PKI)

Avec cette infrastructure, une paire de clés chiffrées, l’une publique et l’autre privée, est utilisée pour se connecter et chiffrer les données. Par nature, la clé publique est librement partagée alors que la clé privée reste sous le contrôle de l’individu.

Dans le contexte de l’identité décentralisée, l’émetteur de l'identifiant digital vérifiable signe cet identifiant afin qu’il puisse être vérifié à l’avenir, et il associe cet identifiant au titulaire de la clé publique. Le détenteur de cet identifiant peut le voir et le partager avec d’autres puisque la clé privée lui appartient. Lors d’une vérification, ces associations peuvent être utilisées par le vérificateur pour confirmer la source de l’identifiant et s’assurer que les informations n’ont pas été modifiées.

La technologie de registre distribué (DLT) et les blockchains, c’est quoi ?

La technologie de registre distribué (DLT) est la version digitale d’un registre qui enregistre les transactions de façon sécurisée et transparente (c’est-à-dire vérifiable). La technologie DLT la plus populaire est la blockchain. C’est assez logique puisqu’il s’agit de la technologie sous-jacente à la célèbre cryptomonnaie, le Bitcoin. Mais, la blockchain n’est qu’un type spécifique de registre distribué. D’autres DLT couramment utilisés comprennent Ethereum et Hyperledger Indy.

La blockchain est pour l’essentiel une chaîne de blocs, dans laquelle chaque bloc contient un ensemble de transactions, dans ce cas, associés à la clé publique. Chaque bloc est connecté aux précédents afin d’éviter toute modification future. Les blockchains sont conçues pour fonctionner dans un réseau décentralisé, ce qui signifie qu’aucune entité unique ne contrôle le réseau et que chaque participant a un exemplaire du registre. Lorsque chacun a un exemplaire, personne ne peut « trafiquer les comptes ».

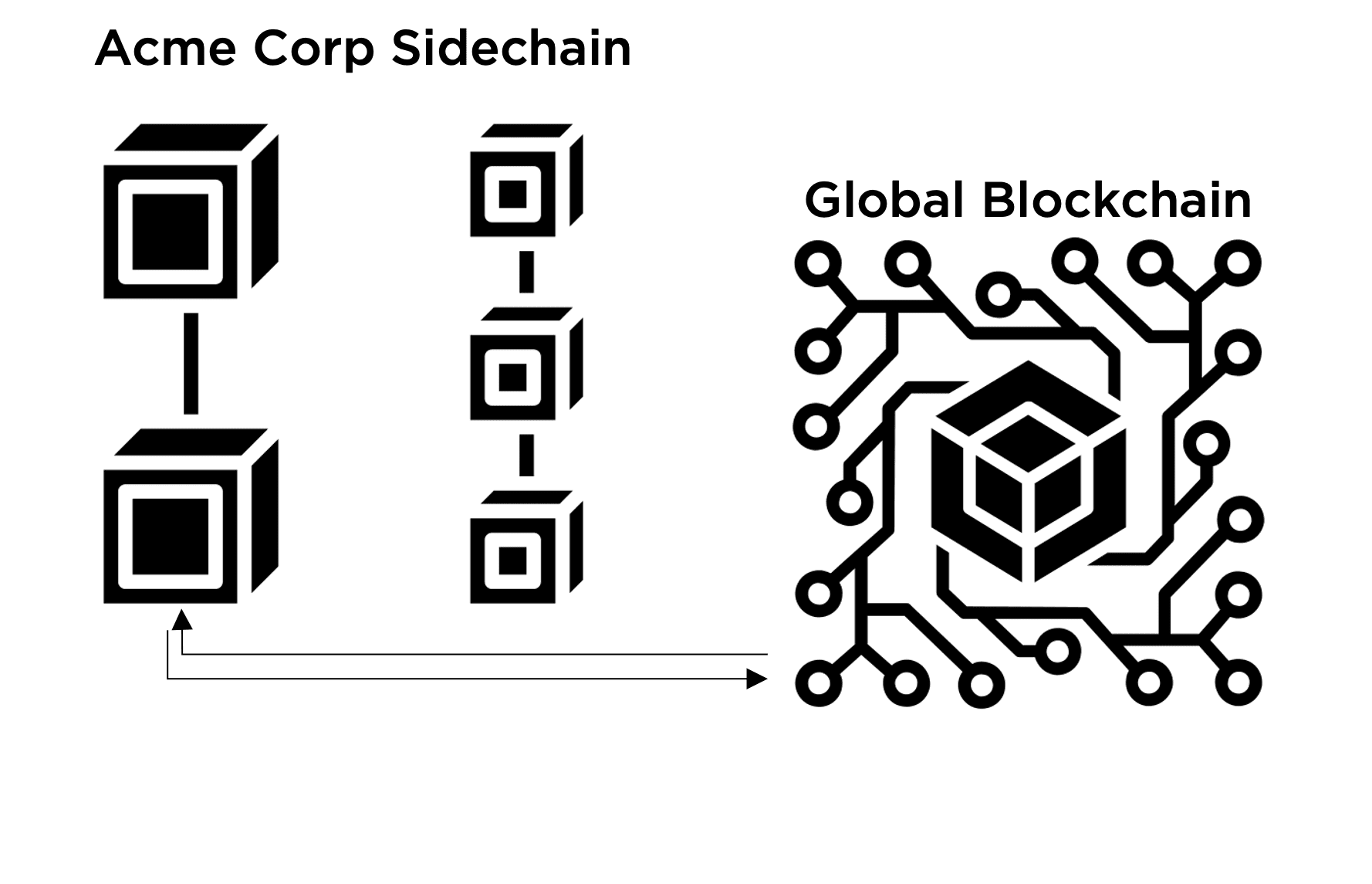

Et les sidechains, c’est quoi ?

Une sidechain est une blockchain séparée qui est connectée à la blockchain principale, mais qui fonctionne de façon indépendante. On l’utilise souvent pour accroître la capacité d’extension, lorsqu’une blockchain est trop congestionnée par les transactions. Les sidechains sont comme des chemins de traverse à côté d’une voie principale (la blockchain principale). À l’instar des routes, les ressources passent de la blockchain principale aux sidechains, ce qui permet plus de flexibilité et d’expérimentation sans affecter la stabilité de la blockchain principale. Les sidechains peuvent traiter des transactions plus rapidement et plus efficacement que la blockchain principale, et elles peuvent être utilisées pour des besoins spécifiques, comme l’émission d’identifiants. Les entreprises peuvent utiliser des sidechains pour créer et délivrer leurs propres identifiants, qui peuvent être utilisés à des fins diverses telles que des programmes de fidélité.

Quel est le lien entre les DLT et la gestion des identités ?

Dans un système de gestion des identités et des accès (IAM) fédérés, les participants utilisent des mécanismes relatifs à la découverte et au statut des identifiants pour localiser d’autres serveurs participants, des composants de clé chiffrée et pour examiner le statut des identifiants délivrés. Dans les IAM fédérés d’aujourd’hui, ces mécanismes sont généralement opérés et contrôlés par les émetteurs des identifiants, ce qui génère des inquiétudes sur la surveillance et le verrouillage. Dans un modèle IAM décentralisé, les mécanismes de découverte et de statut peuvent être hébergés sur un registre distribué, d’une façon afin de rendre impossible pour les émetteurs d’identifiants d’observer ou de bloquer les accès - ce qui améliore la confidentialité des données et l’accessibilité pour les individus. En bref, cela revient à savoir qui peut contrôler le partage d’informations.

L’identité décentralisée utilise-t-elle la technologie DLT ?

En bref, oui et non. Cela dépend de la mise en œuvre.

La technologie de registre distribué (DLT) permet de décentraliser le contrôle et de construire un consensus sur un registre digital partagé. Les systèmes d’identité décentralisée placent toutes les données d’identité sous le contrôle de l’utilisateur, typiquement sur leur téléphone mobile, et ne s’appuient sur des data stores décentralisés que pour vérifier des données telles que les composants de clé publique et des informations de révocation. Ceci rend finalement l’identité décentralisée inaltérable, extrêmement disponible et digne de confiance.

Toutefois, les systèmes DCI n’ont pas nécessairement besoin d’utiliser la technologie DLT. Les émetteurs peuvent fournir aux utilisateurs un identifiant digital vérifiable. Cet identifiant inclut une clé chiffrée qui est stockée avec l’utilisateur. Rien n’est écrit sur un registre. Lorsqu’un utilisateur présente son identifiant pour qu’il soit vérifié, c’est la clé chiffrée qui est vérifiée.

Les DLT peuvent fournir toutes les caractéristiques requises pour la gestion des identités par un système DCI dont :

La décentralisation : Chaque nœud dans le DLT participe au mécanisme de consensus pour ajouter des transactions au registre. Ceci est partagé sur chaque nœud.

Une haute disponibilité : Chaque nœud dans le DLT conserve une copie de tout le registre. Ceci garantit que chaque participant qui demande à vérifier les transactions puisse le faire en s’adressant à n’importe quel nœud dans le DLT.

L’inaltérabilité : Les DLT utilisent des chaînes pour raccorder les blocs de transactions dans le registre. La blockchain apporte l’inaltérabilité en chiffrant les blocs de transactions dans une chaîne. Les blocs enchaînés de transactions qui sont reproduits et vérifiés par tous les nœuds dans le DLT garantissent qu’un acteur malveillant ne puisse modifier une quelconque transaction dans le registre.

La confiance : Chaque nœud dans le DLT vérifie les blocs de transactions finalisées avant de les ajouter à sa propre copie du registre. Plusieurs algorithmes d’élaboration du consensus sont utilisés par les implémentations actuelles des DLT, notamment le Proof of Work (PoW) employé par Bitcoin et Ethereum Classic, et le Proof of Stake (PoS) utilisé par Ethereum 2, qui sont des exemples de mécanismes de consensus.

Les DLT cochent toutes les cases pour gérer les identités dans un système d’identité décentralisée. Ils incarnent la décentralisation, puisque chaque nœud conserve une copie du registre et participe au mécanisme de consensus. La haute disponibilité par nature des DLT garantit un accès à tout moment aux données de vérification sans avoir à dépendre d’autorités uniques. L’inaltérabilité est garantie par le chiffrage de la blockchain, qui empêche toute modification malveillante. Et n’oublions pas la confiance : la vérification et la finalisation des transactions instille la confiance dans les données écrites dans le système d’identité décentralisé.

Pour résumer

L’identité décentralisée et la technologie de registre distribué (DLT) ont secoué le monde de l’identité, mais ne nous laissons pas emporter par un phénomène de mode. Si la blockchain est une mise en œuvre populaire de la technologie DLT, il ne faut pas oublier qu’il ne s’agit que d’une option au sein du grand éventail de solutions d’identité décentralisée.

Par ailleurs, les sidechains répondent aux problèmes de capacité d’extension qui peuvent affecter une blockchain congestionnée. Elles permettent de traiter plus vite et plus efficacement les transactions dans des cas d’usage spécifiques comme l’émission de jetons et les smart contracts. Considérez les sidechains comme aux membres cools et rebelles de la famille des blockchains, qui apportent de la flexibilité et des fonctionnalités améliorées.

Et voilà, vous avez eu un aperçu du monde des DLT, des blockchains et des sidechains, mais aussi de leurs relations complexes avec l’identité décentralisée. Il s’agit d’un environnement qui évolue, et il nous appartient d’examiner diverses possibilités, de saisir les opportunités qui se présentent, et de révolutionner notre façon de gérer les identités.

Lancez-vous dès Aujourd'hui

Contactez-Nous

Découvrez comment Ping peut vous aider à offrir des expériences sécurisées aux employés, partenaires et clients dans un monde numérique en constante évolution.