Einführung

In der digitalen Welt kann die Feststellung, ob jemand derjenige ist, für den er sich ausgibt, ein schwieriger Balanceakt sein. Starke Sicherheitsvorkehrungen sind für den Schutz Ihres Unternehmens vor Datenschutzverletzungen unerlässlich, und Sie können die virtuelle Tür zu Ihren Ressourcen nicht einfach öffnen, ohne zu überprüfen, wer anklopft. Wenn Sie den Authentifizierungsprozess jedoch zu umständlich gestalten, führt dies zu frustrierten Endbenutzern, was die Produktivität der Mitarbeiter senken, gute Partner verärgern und Kunden auf der Suche nach einem besseren Benutzererlebnis vergraulen kann.

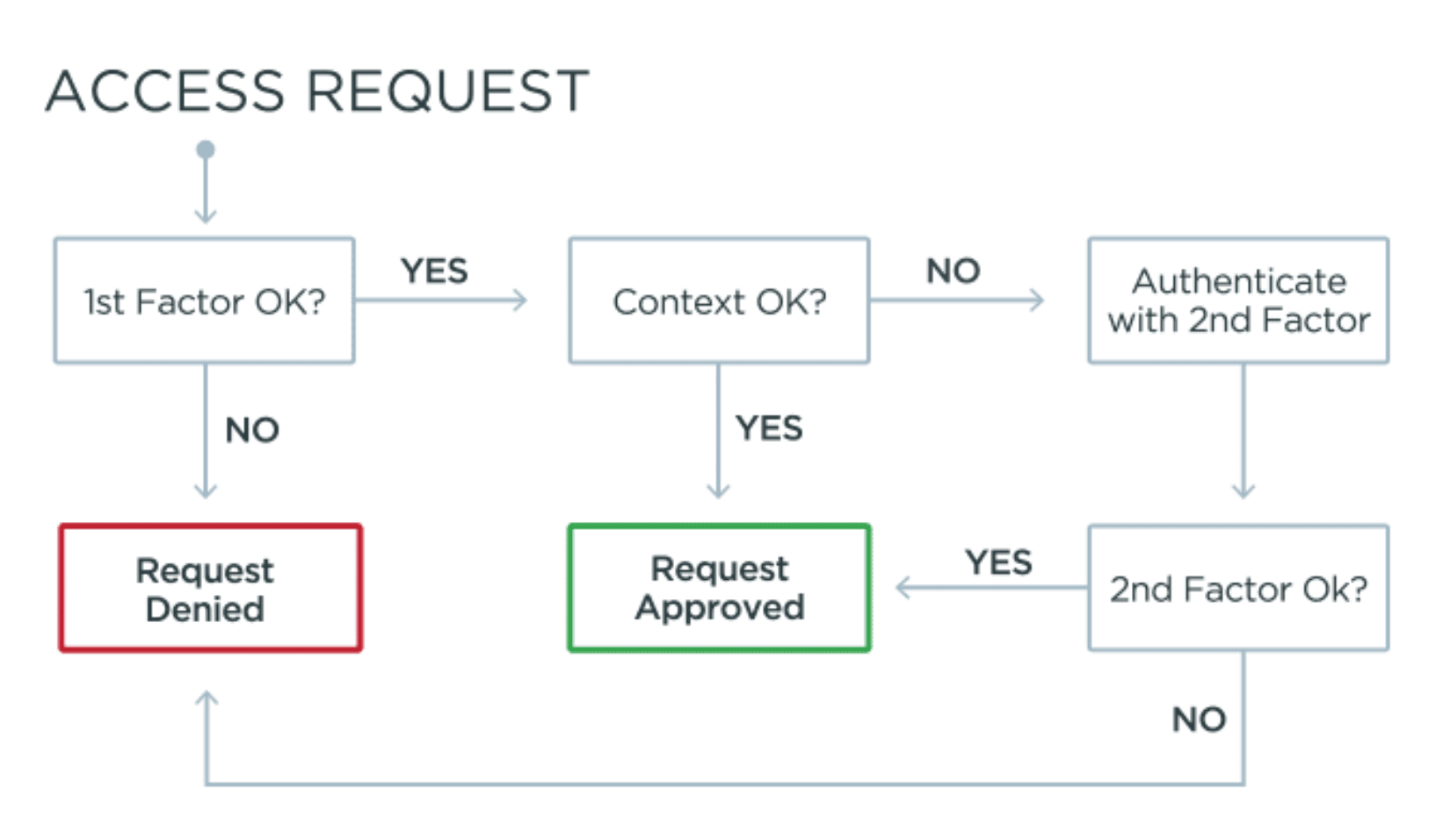

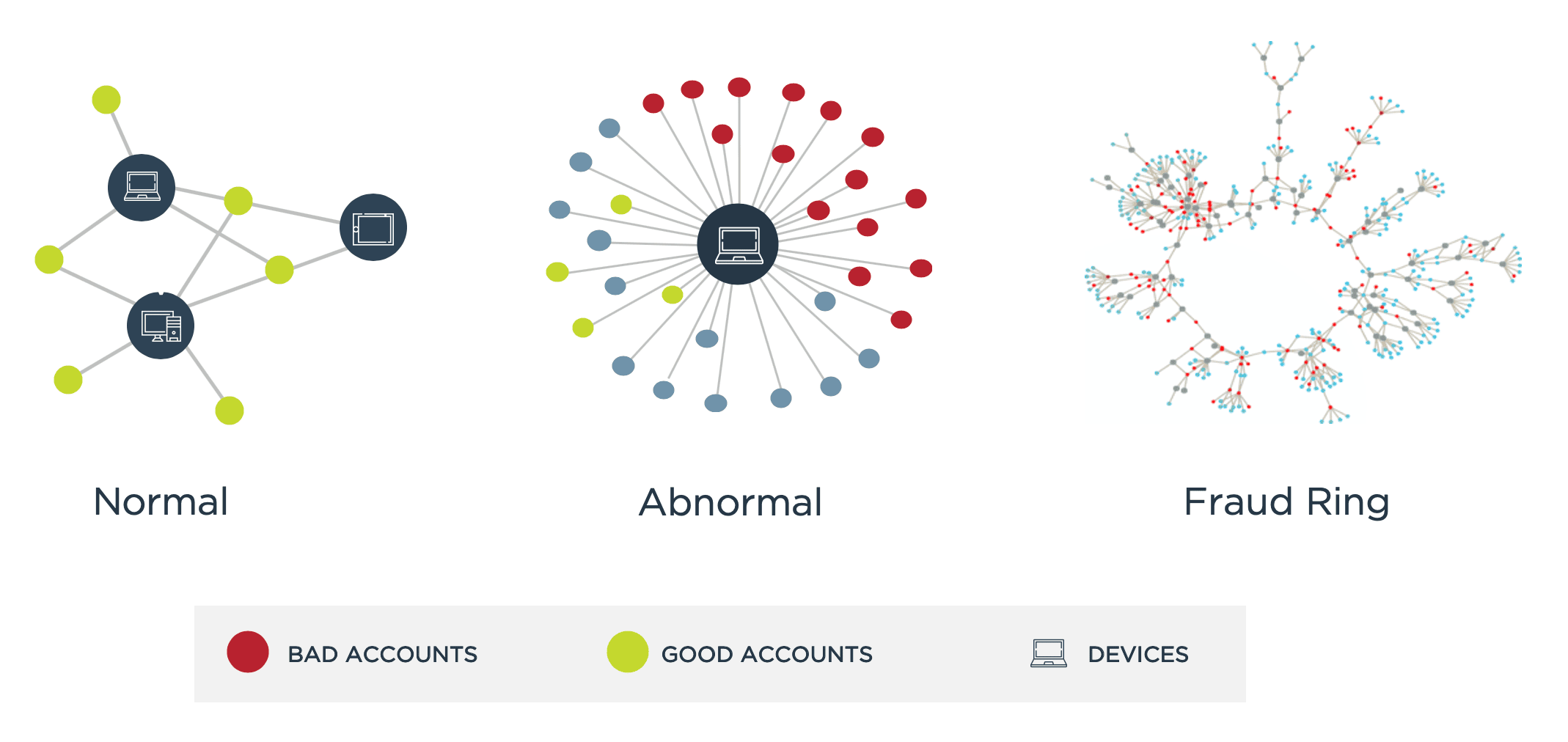

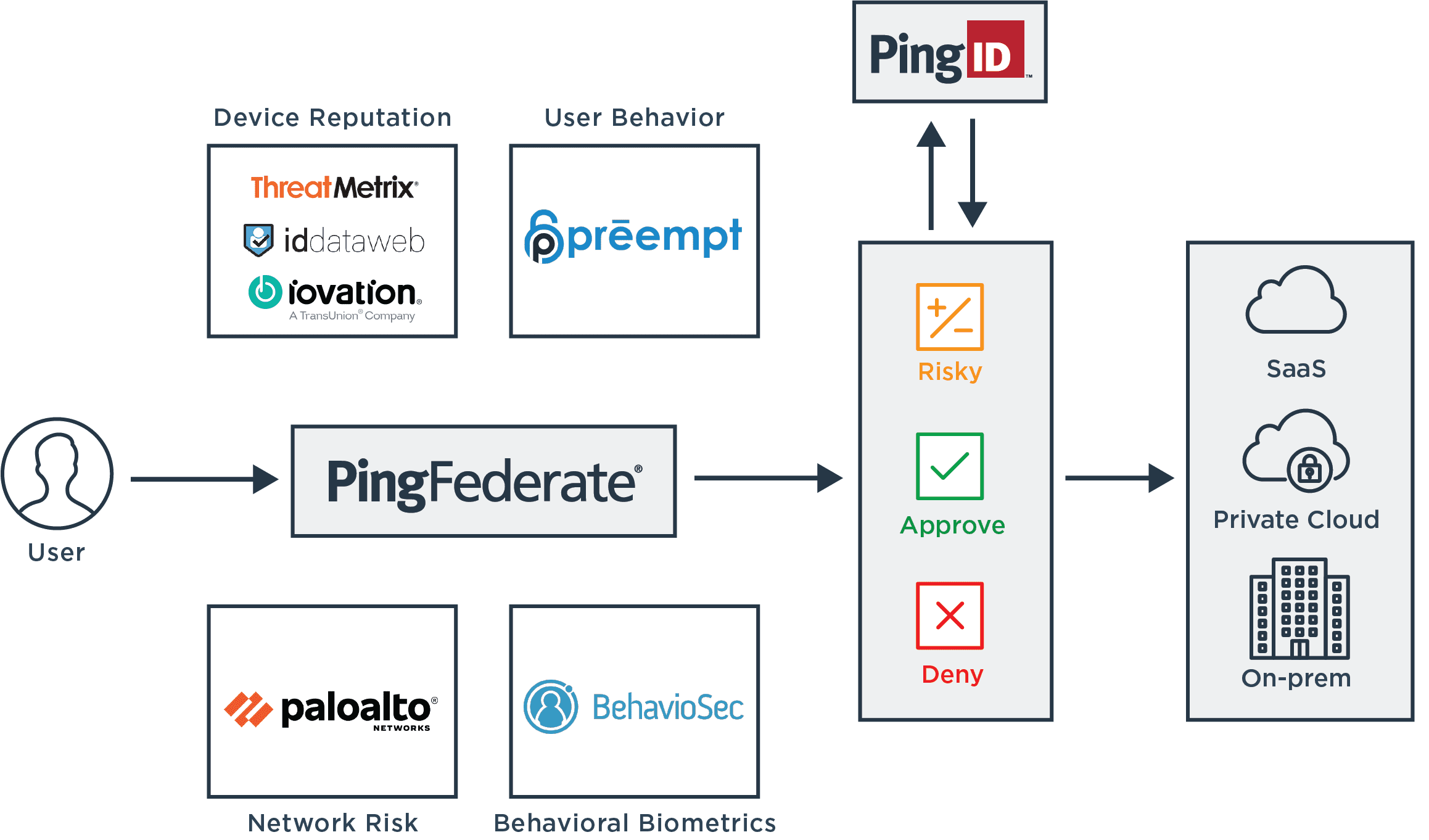

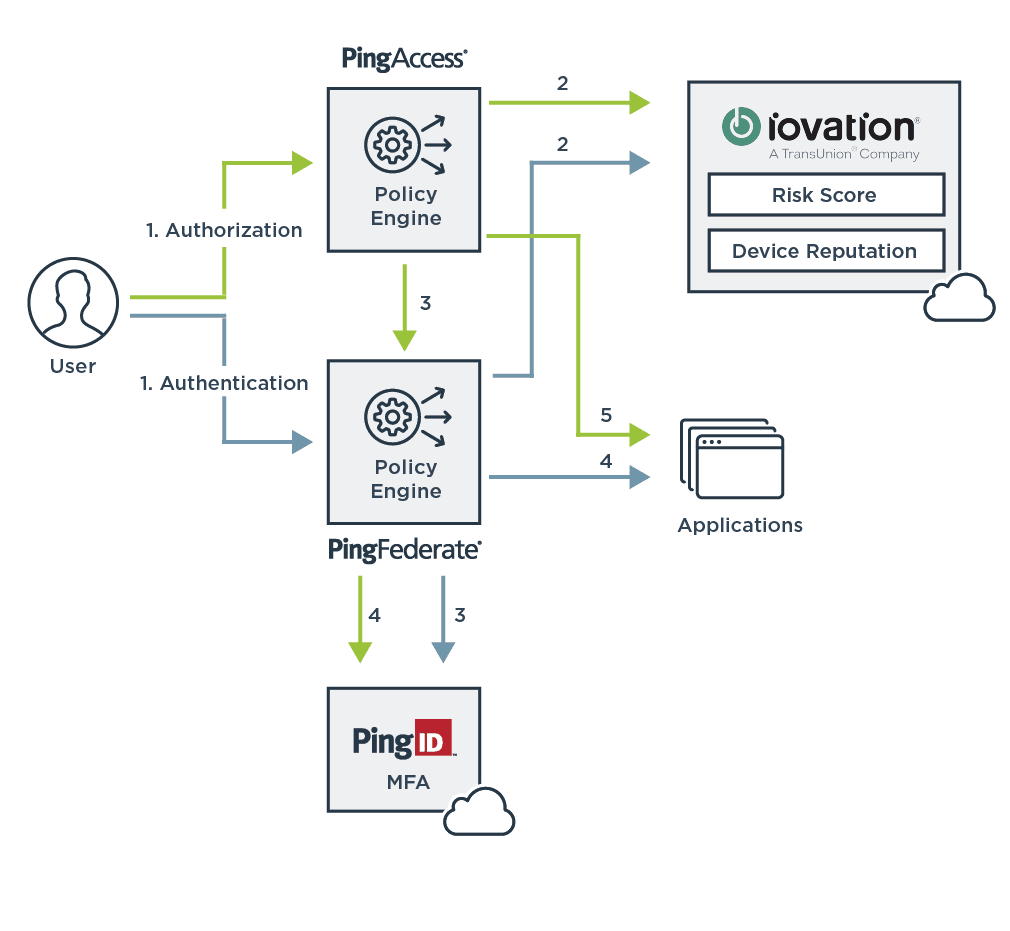

Die Schaffung eines optimalen digitalen Erlebnisses bei gleichzeitiger Gewährleistung der erforderlichen Unternehmenssicherheit ist oft eine Frage der risikobasierten Authentifizierung: Das Konzept der dynamischen Beurteilung des Risikos einer bestimmten Interaktion basierend auf einer Vielzahl von Faktoren und der entsprechenden Anpassung des Authentifizierungsprozesses. Die risikobasierte Authentifizierung kann genau die richtige Balance zwischen starkem Schutz und reibungslosem Benutzererlebnis bieten, und die leistungsstarken Integrationen von Ping ermöglichen es Ihrem Unternehmen, die optimalen Authentifizierungsverfahren für Ihre Geschäftsanforderungen zu wählen.