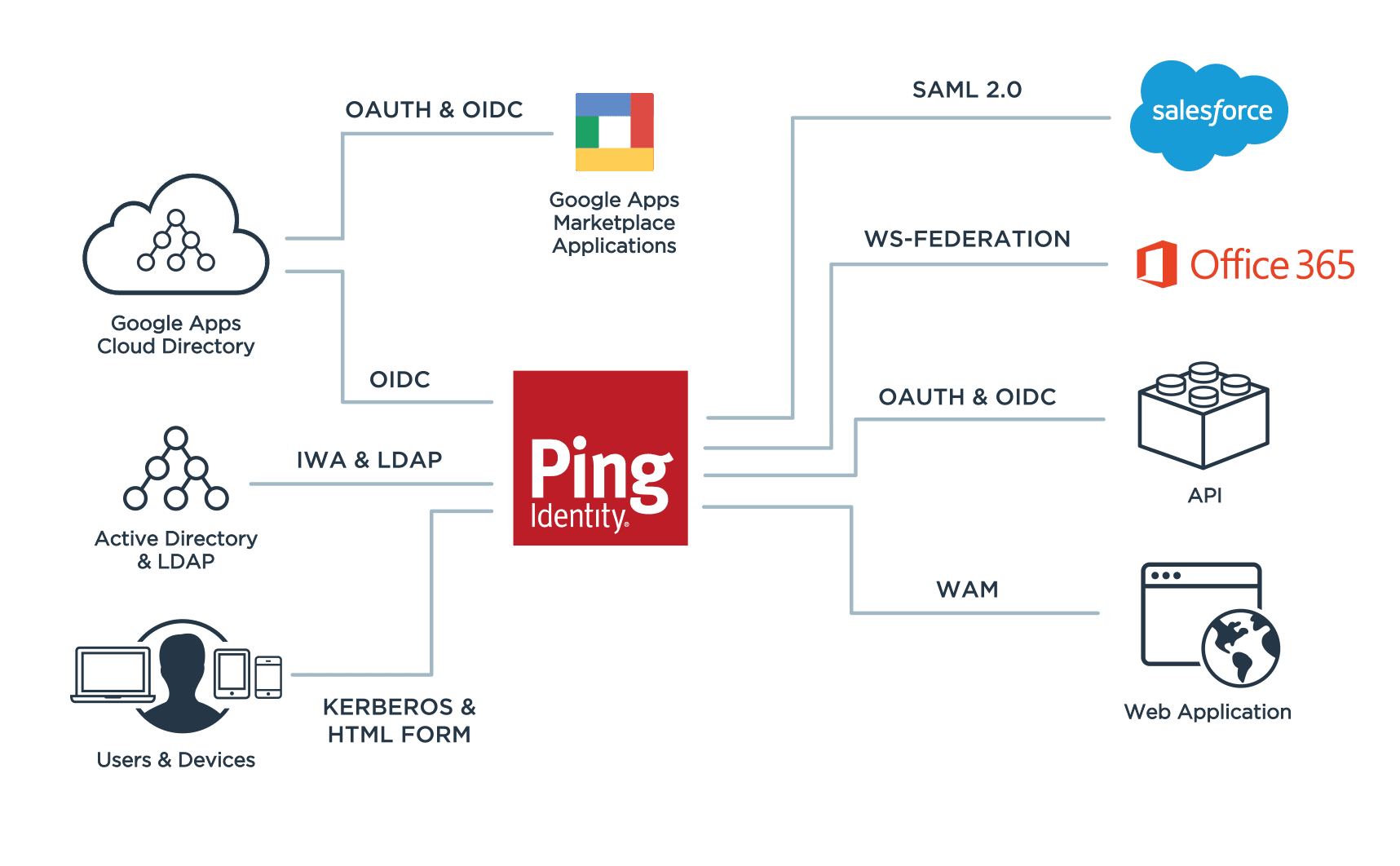

Mit einer Authentifizierungsinstanz können Ihre Angestellten und andere Mitarbeiter von jedem Gerät aus sicher auf alle Anwendungen zugreifen, die sie benötigen. Sie lässt sich problemlos mit Anwendungen im gesamten Unternehmen, mit Authentifizierungsquellen von Drittanbietern, verschiedenen Benutzerverzeichnissen und bestehenden IAM-Systemen integrieren und unterstützt gleichzeitig aktuelle und frühere Versionen von Identitätsstandards wie OAuth, OpenID Connect, SAML und WS-Federation.

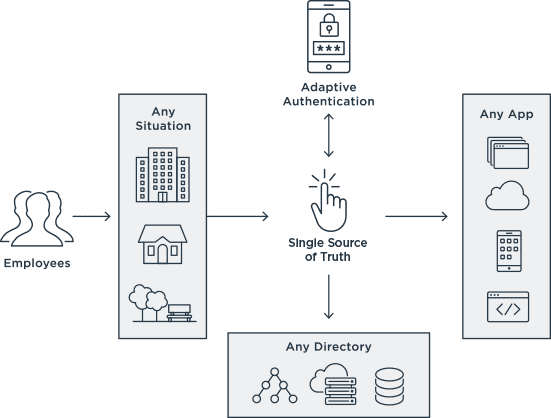

Um die Vision der Authentifizierungsinstanz zu realisieren, müssen Sie drei Kernaspekte Ihres Unternehmens integrieren: Anwendungen, starke Authentifizierung und Identitätsspeicher. Auf diese Weise können Sie eine einheitliche Erfahrung bieten und gleichzeitig die Sicherheit und Produktivität der Mitarbeiter gewährleisten. Diese Integration stellt auch sicher, dass die IT flexibel genug ist, um auf wechselnde Geschäftsanforderungen zu reagieren, wie z.B. die plötzliche Umstellung auf das Arbeiten im Homeoffice Anfang diesen Jahres.

Anwendungen

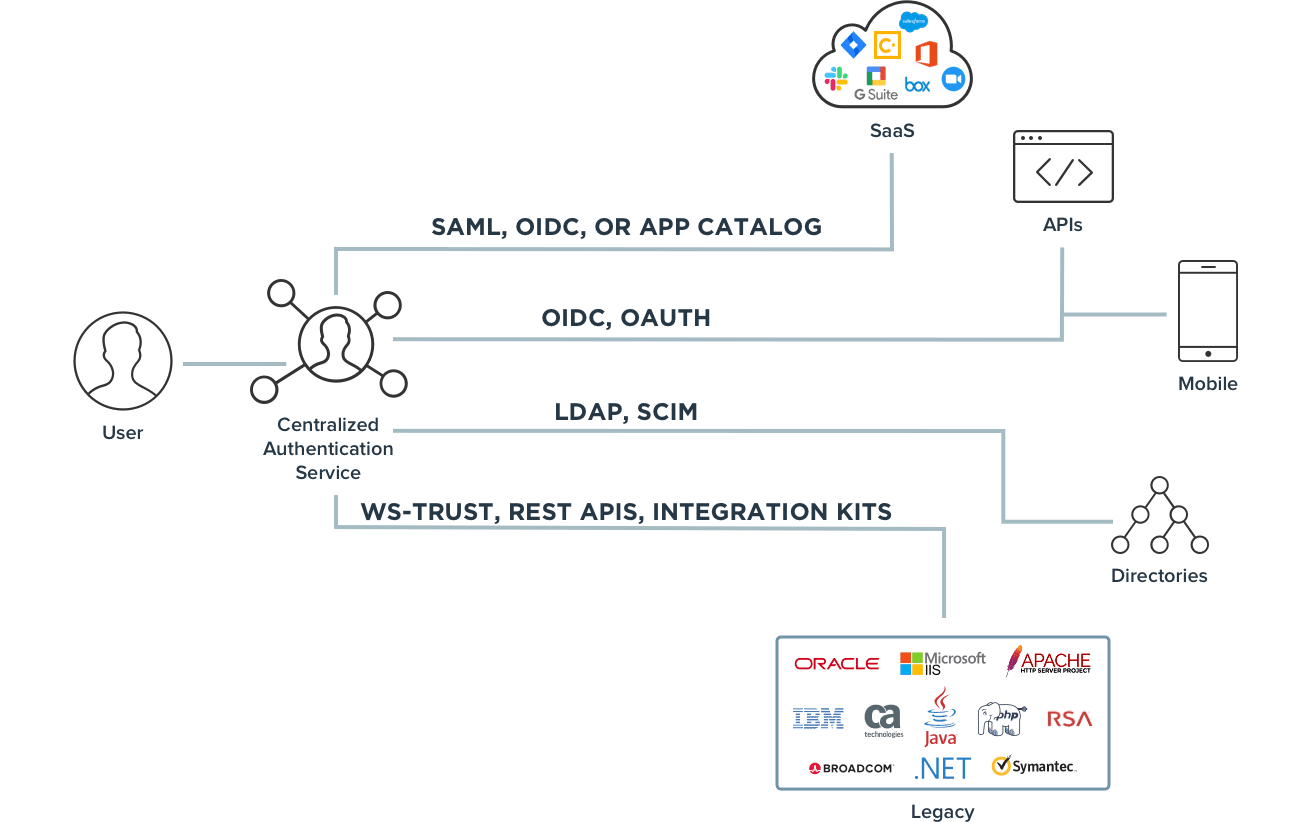

Single sign-on ist eine zentrale Funktion, mit der Sie Benutzern reibungslosen Zugriff auf ihre Anwendungen mit nur einem Klick ermöglichen, ohne dass sie sich mit mehreren Anmeldevorgängen und Passwörtern herumärgern müssen. Damit SSO sein Potenzial zur Steigerung von Produktivität und Komfort voll ausschöpfen kann, muss es für alle Anwendungen umgesetzt werden. Viele Identitätssysteme stoßen jedoch an ihre Grenzen, wenn es um die Integration der unterschiedlichen Anwendungstypen geht, die in großen Unternehmen zu finden sind. Diese Systeme stellen eine große Belastung für die IT dar, um SSO für SaaS, mobile, ältere und selbst entwickelte Anwendungen sowie APIs zu unterstützen.

Stattdessen benötigen Sie einen Anbieter, der problemlos alle Anwendungen über Ihr gesamtes Unternehmen hinweg integrieren kann. Ping stellt sicher, dass Sie SSO für alle Anwendungen bereitstellen können, und zwar durch:

- Einen App-Katalog mit vorkonfigurierten Verbindungen

- Entwicklerfreundliche offene Standards

- Umfangreiche Integrationskits

- Token-Mediation und -Übersetzung

Starke Authentifizierung

Identität muss alle Ihre Sicherheitsinvestitionen berücksichtigen, um Ihren Benutzern eine reibungslose Erfahrung zu bieten und eine höhere Produktivität und Agilität zu unterstützen. Mit adaptiver Multifaktor-Authentifizierung können Sie diese Vorteile nutzen und gleichzeitig Ihre Belegschaft und Ihre wertvollen Unternehmensressourcen schützen. Mit adaptiver MFA können Sie Risikosignale und Daten aus verschiedenen Quellen nutzen, um adaptive Authentifizierungsrichtlinien anzuwenden, die Passwörter hinter sich lassen und Geräte, Verhaltensmuster sowie den übrigen Kontext eines Benutzers bewerten, um Risiken dynamisch einzuschätzen und angemessen darauf reagieren zu können.

Die Authentifizierungsinstanz für Mitarbeiter von Ping gibt Ihnen die Möglichkeit, starke, zentralisierte Authentifizierungsdienste für Anwendungen, Clouds und Verzeichnisse aller Art bereitzustellen. Profitieren Sie von folgenden Vorteilen:

- MFA überall anwenden

- VPN-Sicherheit verstärken

- Regeln auf Geräten über MDM-Anbieter durchsetzen

- Erstellen adaptiver und kontextbezogener Richtlinien auf der Grundlage von Risikobewertungen von Drittanbietern

Identitätsspeicher

Wenn es um Verzeichnisfunktionen geht, legen die meisten großen Unternehmen Wert auf Unabhängigkeit und Auswahlmöglichkeiten. Dies zeigt sich in der Beliebtheit von Active Directory, dem bevorzugten Unternehmensdatenspeicher vieler unserer Kunden. Dennoch versuchen einige Anbieter, Unternehmen dazu zu zwingen, AD durch ihre eigenen Verzeichnisfunktionen zu ersetzen.

Ping bietet zwar auch Verzeichnisfunktionen, aber mit unserer Authentifizierungsinstanz für Mitarbeiter können wir uns flexibel an die Bedürfnisse unserer Kunden anpassen, nicht umgekehrt. Unsere Authentifizierungsinstanz kann Benutzerattribute aus mehreren Verzeichnissen integrieren und abrufen, um Ihre bestehenden Investitionen zu maximieren. Unsere Identitätsspeicher-Integrationen decken gängige, typische Unternehmensanforderungen ab, wie beispielsweise:

- Ältere Datenspeicher (Microsoft, Oracle, IBM)

- Cloud (AWS, Microsoft, Google)