Introduction

Le WAM (web access management) est une forme de gestion des accès qui autorise les utilisateurs à accéder aux applications Web. Courantes dans les années 1990 et 2000, lorsque les applications Web se sont généralisées, les solutions WAM donnaient aux entreprises un nécessaire moyen de contrôle pour s’assurer que les bons utilisateurs avaient accès aux bonnes applications basées sur le web. Toutefois, avec le développement des API, des applications mobiles et cloud, les solutions WAM sont de moins en moins capables de répondre aux nouveaux besoins des entreprises.

La migration de solutions WAM d’ancienne génération vers de nouvelles solutions de gestion des identités et des accès (IAM) résout les problèmes associés aux produits à la fin de leur cycle de vie. L’IAM réduit les coûts, accroît la sécurité et les performances, améliore la flexibilité et la capacité d’extension, et offre une expérience utilisateur plus fiable et de meilleure qualité. Examinons l’histoire du WAM et les raisons pour lesquelles il est important de migrer vers une solution IAM de nouvelle génération.

Un aperçu des solutions WAM (Web Access Management) d’ancienne génération

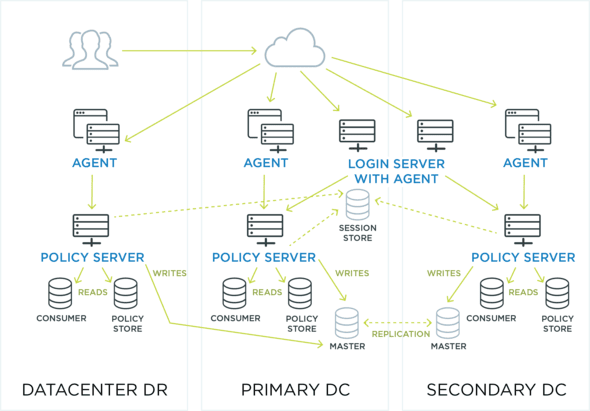

Une architecture de déploiement du WAM d’ancienne génération contrôlait l’accès aux applications en déployant des agents (de petits packs logiciels ou des plug-ins) sur chaque serveur Web, pour que les agents puissent communiquer avec les serveurs de politique centralisés et appliquer le contrôle des accès.

Cette approche de déploiement avait été conçue pour sécuriser les ressources Web hébergées sur site, dans les data centers des entreprises. Dans ces environnements, vous pouviez installer et mettre à niveau des agents sur les ressources du serveur que vous contrôliez, et le trafic du réseau entre les agents ainsi que les serveurs de politiques centralisés avaient également lieu sur les réseaux locaux que vous contrôliez.

Pourquoi le WAM (Web Access Management) d’ancienne génération est-il moins opportun aujourd’hui ?

Les produits WAM d’ancienne génération nés dans les années 1990 et 2000 n’ont pas réussi à s’adapter aux exigences commerciales modernes et n’ont pas su innover. Pendant cette période, des solutions modernes de gestion des accès ont été développées spécifiquement pour faire face à la hausse des API, des applis mobiles et cloud. Étant donné que le WAM venait d’une autre époque et avait été construit pour résoudre différents types de problèmes, il n’est désormais pas le plus adapté pour résoudre les problèmes modernes de gestion des accès. Lorsqu’une solution WAM d’ancienne génération est fonctionnellement en mesure de fournir une solution, le résultat est typiquement fragile et cher.

Encore aujourd’hui, il est possible d’acheter des solutions WAM qui, typiquement, sont simplement mises à niveau et réparées, sans que de nouveaux produits ne sortent. Certaines des solutions les plus connues ont même des dates de fin de vie officielles, ce qui pousse les entreprises qui utilisent ces solutions à chercher des fournisseurs proposant des solutions d’IAM modernes.

L’évolution du WAM (gestion des accès Web)

Les solutions WAM d’origine ont été créées lorsque les smartphones n’existaient pas et que la grande majorité des infrastructures informatiques des entreprises étaient sur site. Pourquoi est-ce important ? Car à l’époque, les questions de sécurité étaient assez différentes. Les connexions Internet étaient plus lentes, les employés ne travaillaient pas avec leur téléphone portable et on travaillait typiquement dans un bureau doté d’un périmètre réseau sécurisé.

Mais avec l’amélioration de la bande passante et de la connectivité, les employés ont commencé à utiliser des téléphones portables partout et à accéder à leurs applications professionnelles sur le cloud. Le passage des bureaux au télétravail, aux coffee shops et autres lieux publics a commencé avant la pandémie et le traditionnel modèle de sécurité basée sur le périmètre réseau est devenu obsolète. Pendant la pandémie, nous avons eu couramment recours au télétravail pour accéder aux ressources et effectuer des réunions en ligne en utilisant des terminaux personnels, lorsque l’entreprise ne pouvait pas fournir de terminaux. Ces mêmes terminaux étaient utilisés pour faire des achats en ligne, se connecter aux réseaux sociaux et autres activités utilisant des applications et des API sur cloud.

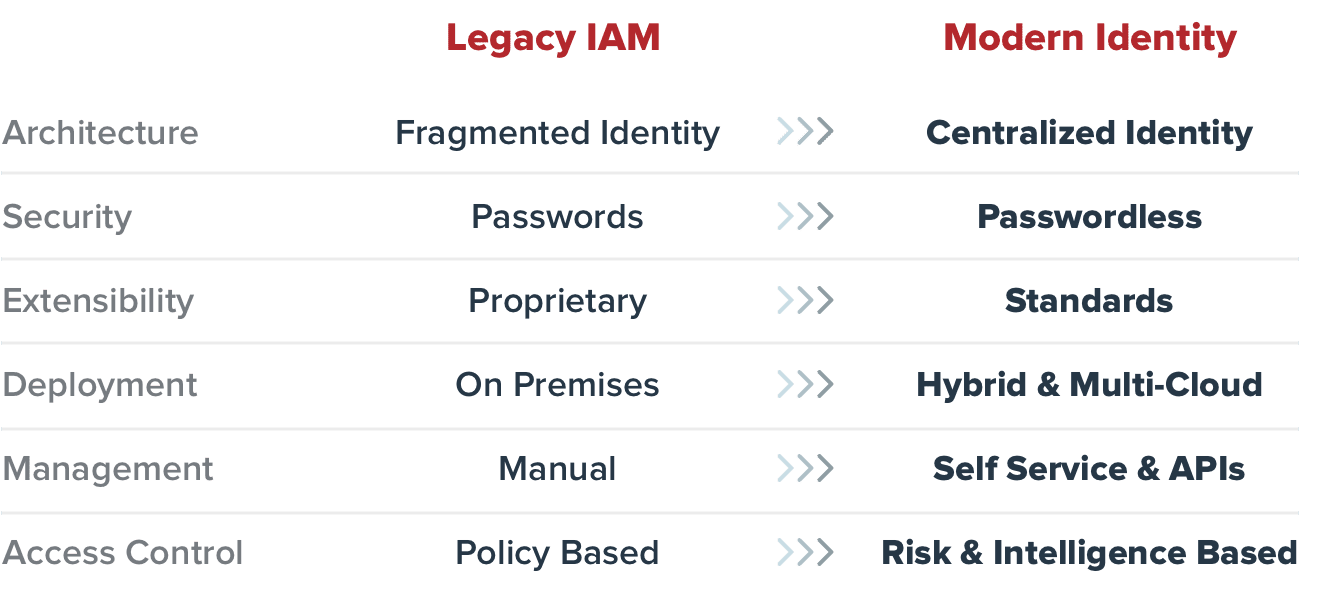

Alors que les produits WAM d’ancienne génération avaient été conçus à l’époque de la sécurité basée sur le périmètre réseau, les solutions modernes de gestion des accès ont été conçues à l’heure des applis mobiles, cloud, et de la sécurité guidée par l’identité.

Quelle est la différence entre les solutions de WAM (web access management) et les solutions d’IAM (gestion des identités et des accès) ?

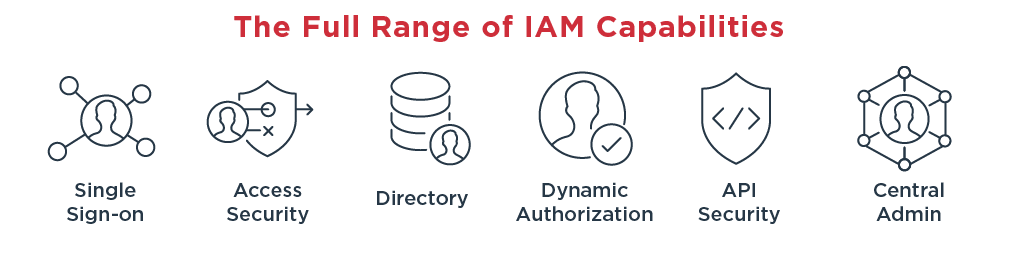

L’approche WAM d’ancienne génération rencontre des limites lorsque vous n’avez pas le même contrôle sur les applis à distance basées sur le Web, les applis mobiles et les API. Les solutions modernes de gestion des accès contrôlent les accès à toutes ces différentes applis et API grâce à leur compatibilité avec des modèles de déploiement basés sur les agents et sur les proxys. Un modèle basé sur le proxy réduit le besoin d’installer des agents sur chaque serveur et oriente toutes les demandes d’accès vers un serveur centralisé qui s’appuie sur des protocoles de communication standards tels que HTTP ou HTTPS.

Cette option procure plus de flexibilité pour les situations propres aux besoins actuels et futurs d’une entreprise. Regardez cette courte vidéo pour en savoir plus sur la modernisation de votre solution de gestion des accès.

Modernizing identity and access management, or IAM enables companies to improve employee and Partner productivity, providing users with a consistent and convenient experience and secure Anytime, anywhere access.

Enable faster rollouts of new APPs and services, including those deployed in cloud.

And simplify IAM management complexity, lowering costs and improving the scale and Performance of your IAM systems.

Legacy IAM pain points in large enterprises are typically concentrated in three areas: web Access-Management-AM, multi-factor authentication, or MFA, and Directory.

Legacy web Access-Management-AM systems were Initially designed to protect on-premises applications for on-premises users, which falls short with today's requirements to protect access to APIs and cloud applications, Manage external users, and provide centralized access control.

The Ping Identity platform addresses each of these shortcomings.

Modern Access-Management works on-premises or in the cloud for all applications and APIs Be controlled with a central Administrative Interface.

From here you can define a wide range of policies to manage access for individuals, Groups of users, and groups of applications.

You can also define policies contextually based on the time of day.

The user's location and network, and much more.

We provide flexible deployment options based on lightweight agents, A reverse proxy or Gateway approach, or a combination of the two.

We also support all legacy and modern standards like SAML, OAuth2, and OpenID Connect to ensure support for all of your legacy and modern applications.

Let's review an example of how this might work.

Alice came into the office today and needs to access an application hosted in her company's Private cloud.

Ping Identity's Access Management solution Allows her access based on her role at the company and contextual factors such as the network she's requesting access from.

When Alice requests access to another application protected by Group Policy rules for A group she's not a member of, access denied.

Legacy multi-factor authentication solutions were designed to protect networks during VPNs Access, but not much else.

These solutions require costly on-premises servers and hardware tokens and serve limited Number of use cases through a limited range of authentication methods.

Ping Identity addresses all of these shortcomings with modern multi-factor Authentication, which optimizes the balance between security and user convenience.

Modern MFA confirms user identity using traditional authentication methods, but can also step up authentication requirements based on the context of the Transaction or of the user.

For example, financial transactions in certain geolocations may be considered high risk, And as such, a higher level of certainty confirming the user’s identity may be desired.

Additionally, users can select from multiple options as second factors in the event that They are without their primary authentication device.

Some of these include fingerprint on Android or Apple devices, Push notifications to mobile devices, smartwatches, and other IoT devices, One-time passcodes via email, SMS, phone call, or desktop application.

Ubiki, and many more.

As an example, let's take a look at Bob, who's working from a coffee shop today and needs Access to the same application Alice just accessed.

Just like Alice, he should be granted access based on his role at the company and other Contextual factors such as the attributes of his current web session.

But since Bob is requesting access from the coffee shop's untrusted network, Modern MFA from Ping Identity will prompt Bob to authenticate with a second factor using his Preferred device.

Legacy directories in enterprise environments Often exist as disjointed identity silos which hamper the rollouts of new applications and Services.

They create management complexity and security Concerns and often create performance and scalability problems as these legacy systems age and reach end of life support.

Ping Identity solved these problems with a modern Directory solution.

Ping Identity solution can consolidate employee and partner data from legacy data stores, Making identity and access management a much simpler and far less expensive task.

This includes a significantly lower total cost of ownership and reduced hardware footprint, While simultaneously improving performance, scale, and availability across applications.

Some Ping customers have noted a 5× improvement in performance, with only 50% the hardware footprint used by their legacy directory solution.

Ping Identity's directory solution provides end to-end security, Supports modern and legacy protocols, and can be deployed on-premises or in the cloud to make Performance issues, outages, and identity security concerns a thing of the past.

Altogether, modernizing your legacy IAM systems enables rapid rollouts of new applications and services, a secure and convenient user experience, and an easier-to-manage, Lower cost IAM infrastructure.

Thanks for your time.

La gestion moderne des accès supporte et intègre également d’autres fonctionnalités de gestion des identités et des accès complémentaires. Alors que la sécurité s’appuyant sur l’identité est de plus en plus importante, les solutions modernes de gestion des accès s’intègrent facilement aux solutions avancées d’authentification multifacteur (MFA) et de Single Sign-On (SSO). Aujourd’hui, les solutions modernes de gestion des accès procurent une autorisation pour qu’un utilisateur accède à un large éventail d’applis et de services sur site et sur cloud, tandis que la MFA et le SSO fournissent une authentification sécurisée pour garantir que les utilisateurs soient bien ceux qu’ils prétendent être. Les solutions modernes sont également de plus en plus intelligentes et peuvent utiliser divers critères pour décider si accorder ou non l’accès à un utilisateur.