Vérification d'identité

Prouvez qu'ils sont réels.

Ne les freinez pas.

Confirmez qu'ils sont humains et instaurez la confiance à chaque étape du parcours numérique.

Nous collaborons avec les plus grandes entreprises mondiales

Le défi

L'IA malveillante est en plein essor.

Tout comme la complexité.

Identité synthétique et fraude à l'usurpation d'identité

Les fraudeurs enregistrent de faux comptes, détournent des comptes réels et se fondent parmi les autres. Vous devez confirmer qui appartient à votre écosystème sans perturber les utilisateurs de confiance.

Chaque point de contact est une cible

La connexion n'est pas la seule surface d'attaque. De la création du compte à sa récupération, chaque étape du parcours utilisateur nécessite un contrôle de confiance pour prouver que les utilisateurs sont bien ceux qu'ils prétendent être.

Stacks fragmentés = expérience utilisateur dégradée

Les solutions ponctuelles multiples entraînent des intégrations plus fragiles et des expériences utilisateur incohérentes. Vous avez besoin de l'agilité nécessaire pour ajouter facilement une fonction de vérification partout.

La Solution

Une vérification d'identité qui s'adapte au parcours

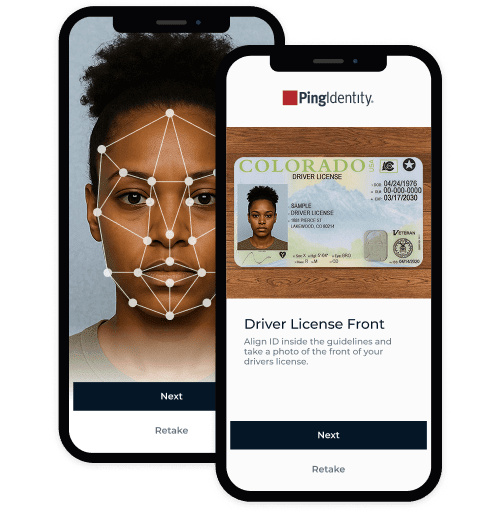

Vérifiez vos utilisateurs avec le bon dosage de contrôles à chaque point de contact du parcours utilisateur. Ping associe des documents, la biométrie, les appareils et les données pour vérifier les utilisateurs à chaque étape, mais uniquement lorsque c'est nécessaire. Friction minimale pour les utilisateurs de confiance. Une impasse pour les fraudeurs.

Pourquoi vous allez adorer notre vérification d'identité

Protégez votre chiffre d'affaires et vos conversions. Atteignez vos objectifs en matière d'assurance et de conformité.

Bloquez davantage de fraudes

Vérifiez une combinaison de documents, de données biométriques, d'appareils et de données pour stopper les identités fausses ou volées avant que des dommages ne soient causés.

Réduisez les coûts de support

Permettez à vos utilisateurs de s'auto-vérifier pour la création et la récupération de comptes. Aucune révision manuelle, ni aucun ticket de support n'est requis.

Une expérience utilisateur fluide sur tous les canaux

Lancez et terminez la vérification à partir d'un QR, d'un e-mail ou d'un SMS, sur l'appareil de votre choix.

Vérifiez progressivement

Passez à des méthodes de vérification plus fiables uniquement lorsque le risque l'exige.

Ce qui rend notre vérification efficace

Sécurité, évolutivité et interopérabilité conçues pour fonctionner avec votre infrastructure technologique.

Ce qui rend notre vérification efficace

Sécurité, évolutivité et interopérabilité conçues pour fonctionner avec votre infrastructure technologique.

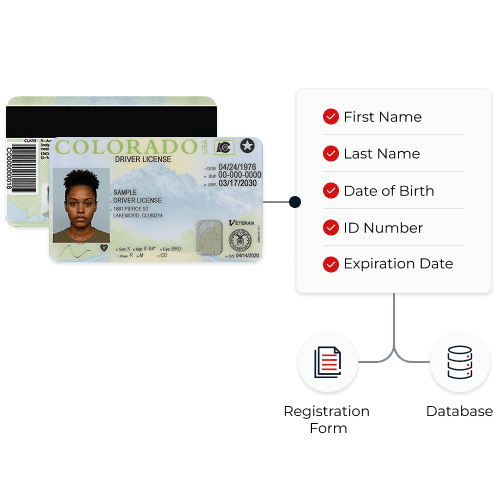

Validez les pièces d'identité nationales, détectez les altérations et extrayez les données.

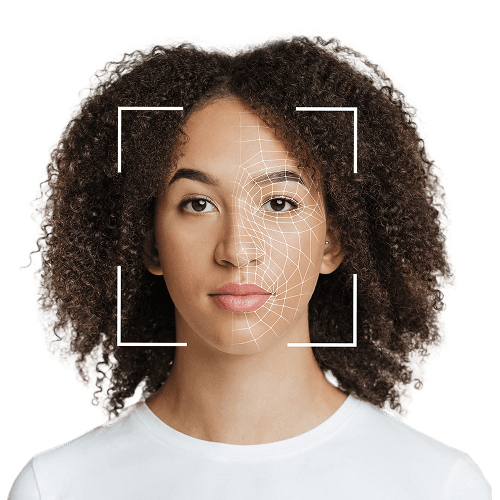

Capturez le selfie et associez-le à un document de référence. Détectez les attaques par présentation et par injection.

Vérifiez les identités avec un accès rapide et fiable à des sources de données mondiales crédibles.

Associez les données fournies par l'utilisateur avec les PII capturées, et configurer les seuils de confiance pour les surnoms et les noms en plusieurs parties.

Utilisez PingID ou intégrez la vérification dans vos applications avec des SDK, et orchestrez vos règles de risque et d’authentification.

PLONGEZ-VOUS DANS LES DÉTAILS

Des vérifications de documents et de vivacité aux signaux de risque et à l'assurance réutilisable, découvrez comment Ping vérifie les utilisateurs réels à tout moment du parcours utilisateur.

Fonctionne avec

votre existant

Dans vos environnements SaaS, sur site et hybrides, vous pouvez facilement ajouter la vérification d'identité aux applications mobiles et Web, et l'intégrer à vos contrôles CIAM, SSO, MFA et anti-fraude. Aucun remplacement de plateforme n'est nécessaire.

Exemples d'intégrations

Ping s'est révélé très performant dans RMIS, l'outil d'intégration et de suivi des transporteurs de Truckstop destiné aux courtiers. La vérification ne prend que quelques minutes, en cliquant sur un bouton, et les courtiers peuvent facilement identifier les transporteurs vérifiés. Le résultat ? Réduction de la fraude et tranquillité d'esprit.

Des milliers

de tentatives de vol connues bloquées

Plusieurs millions

économisés grâce à la prévention de la fraude

Pourquoi choisir Ping ?

Sécuriser vos points d’accès les plus sensibles ne devrait pas signifier être enfermé dans une seule pile technologique, ni devoir assembler une douzaine d’outils. Notre plateforme combine une base IdP puissante avec une suite de services interopérables avec n'importe quel autre fournisseur. Peu importe où vous commencez, vous pouvez débloquer la valeur avec flexibilité, rapidité et évolutivité à chaque étape de votre parcours d'identité.

Voilà ce qui nous distingue :

Services d’identité universels, conçus pour fonctionner partout

Fiable dans le monde entier, éprouvée à l'échelle de l'entreprise

Facile à déployer, facile à faire évoluer.

Assurons une confiance fluide

Vous n'avez pas à choisir entre la prévention de la fraude et une excellente expérience utilisateur. Avec Ping, vous pouvez créer des parcours d'identité qui vérifient les utilisateurs réels sans les repousser.

Ressources utiles

Ressources utiles

Questions fréquentes

La vérification de l'identité consiste à utiliser des documents, des données biométriques, des appareils et des données pour confirmer l'identité d'un utilisateur dans le monde réel.

Elle prouve que le selfie est capturé en temps réel et n'est pas seulement une photo, un deepfake, une fabrication ou une republication.

Non. Vos utilisateurs peuvent commencer par un lien QR, un e-mail ou un SMS et terminer sur leur appareil préféré. Notre vérification d'identité fonctionne sur les applications, les navigateurs, les appareils mobiles, les tablettes, et plus encore.

Absolument. Vous pouvez émettre des identifiants vérifiés réutilisables ou utiliser la capture de selfie pour des authentifications futures, des récupérations de compte ou des étapes ultérieures.

Dans l'ensemble, notre précision est excellente. Ceci dépend de la vérification de la pièce d’identité officielle, du Selfie Matching avec la photo de la pièce d’identité, ou du score de confiance de la correspondance des données. Les taux de réussite dépendent de plusieurs facteurs tels que le cas d'usage, le taux de tentative de fraude (caractère souhaitable du résultat), la démographie des utilisateurs, les conditions attendues lors de la vérification, les pièces d’identité utilisées (émetteur et type), et bien plus encore. Vous pouvez ajuster les seuils en fonction du risque et de l’expérience.