Vos employés et vos clients n’aiment probablement pas mémoriser plusieurs identifiants différents pour de multiples applications. Et si votre équipe informatique doit prendre en charge plusieurs applis, régler, changer et réinitialiser les mots de passe des utilisateurs, alors tout cela requiert un nombre incalculable d’heures, des ressources informatiques et de l’argent qui pourraient être utilisés ailleurs.

Voici les raisons pour lesquelles vous devriez commencer à utiliser le SSO dès que possible dans votre entreprise.

Une productivité accrue

Le single sign-on augmente la productivité des employés en réduisant le temps qu’ils doivent passer à se connecter et à gérer les mots de passe. Pendant leur journée de travail, les employés doivent accéder à plusieurs applis et ils doivent passer du temps à se connecter à chacune d’entre elles, essayer de se souvenir du mot de passe de chaque application, changer et réinitialiser des mots de passe lorsqu’ils ont été oubliés. Le temps perdu s’accumule.

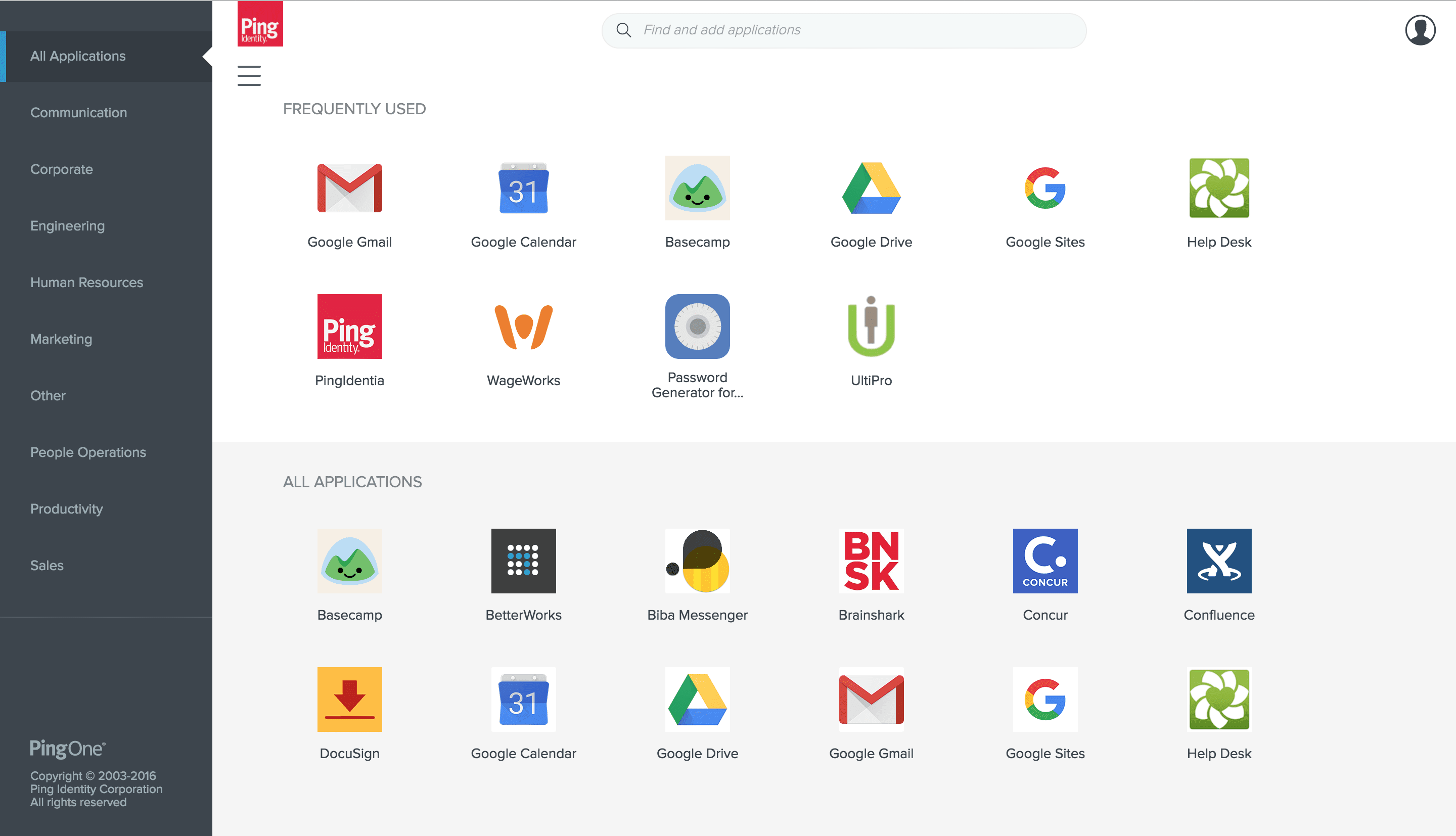

Les utilisateurs disposant d’un seul mot de passe pour accéder à toutes leurs applis peuvent éviter de passer tout ce temps à se connecter. De même, ils n’auront pas aussi souvent besoin d’une assistance pour les mots de passe, et les solutions de SSO leurs donnent souvent accès à une plateforme pratique où toutes leurs applis sont à portée de main

Une sécurité renforcée

On croit souvent à tort que les solutions de SSO compromettent la sécurité des systèmes. Cette idée fausse est basée sur l’idée selon laquelle si un mot de passe principal était volé, tous les comptes y étant liés seraient exposés.

Mais en réalité, avec les bonnes pratiques, le SSO diminue sensiblement les risques de piratages liés à des mots de passe. Étant donné que les utilisateurs doivent seulement se souvenir d’un mot de passe pour toutes leurs applications, ils sont davantage susceptibles de créer des mots de passe sous forme de phrases qui seront robustes, complexes et difficiles à deviner. Il est également moins probable qu’ils réutilisent des mots de passe ou qu’ils les écrivent, ce qui réduit les risques de vol.

Une excellente stratégie pour fournir une couche supplémentaire de sécurité est d’associer le SSO à l’authentification multi-facteurs (MFA). La MFA demande à un utilisateur de fournir au moins deux preuves d’identité lors de la connexion, comme par exemple un mot de passe et un code envoyé sur son téléphone.

L’authentification basée sur les risques (RBA) est une autre bonne option de sécurité, dans laquelle votre équipe de sécurité utilise des outils pour surveiller le comportement et le contexte pour détecter tout comportement inhabituel qui serait le signe d’un utilisateur non autorisé ou d’une cyberattaque. Par exemple, si vous constatez plusieurs échecs de connexion ou des IP erronées, vous pouvez avoir recours à la MFA ou bloquer totalement l’utilisateur.

Une baisse des coûts informatiques

Une récente étude de Gartner a révélé que 50 pourcent de tous les appels passés au service d’assistance sont liés aux problèmes de mots de passe. Une autre étude de Forrester a révélé que les réinitialisations de mots de passe coûtent jusqu’à 70 $ par cas. Plus un utilisateur possède de mots de passe, plus il a de risques de les oublier, donc le SSO diminue les coûts du service d’assistance en réduisant à un seul le nombre de mots de passe requis.

Et certaines entreprises ont mis en place des exigences spécifiques pour les mots de passe concernant par exemple la longueur et des caractères spéciaux qui pourraient compliquer leur mémorisation par les utilisateurs (la contrepartie de mots de passe plus sécurisés est le nombre accru de réinitialisations de mots de passe). Le SSO peut aider à alléger certains de ces coûts.

Une satisfaction accrue des employés vis-à-vis de leur emploi

Les employés utilisent de plus en plus d’applis sur leur lieu de travail pour accomplir leurs tâches, et chaque service tiers requiert un nom d’utilisateur et un mot de passe distincts. Cela représente un réel poids pour les collaborateurs et peut être frustrant. Notamment, une moyenne de 68 % des employés doivent jongler entre dix applis toutes les heures.

Devoir se connecter une seule fois améliore la productivité des employés, comme indiqué plus haut, mais cela améliore aussi la satisfaction au travail en leur permettant de travailler sans être interrompus, d’accéder rapidement à tout ce dont ils ont besoin, mais aussi de profiter de toutes les applis tierces utiles et qui facilitent leur travail. Un accès facile est particulièrement précieux pour les employés qui travaillent sur le terrain ou qui travaillent avec plusieurs appareils.

Une meilleure expérience client

L’un des plus grands avantages de l’implémentation du SSO est l’amélioration de l’expérience client. Une étude récente a révélé que jusqu’à 18,75 % des utilisateurs abandonnent leur panier en raison de problèmes de réinitialisation ou d’oubli de leurs mots de passe. Que vous soyez un détaillant, un fournisseur de services de santé ou une banque proposant de multiples services, le SSO vous aidera à diminuer ces problèmes et à donner à vos clients accès à tout ce dont ils ont besoin avec une seule connexion. Ils bénéficieront d’expériences plus fluides avec moins de frictions et moins de frustrations. Les avantages immédiats d’une expérience utilisateur améliorée incluent la fidélité des clients, des taux de conversion accrue et une meilleure visibilité de la marque.

Des taux d’adoption accrus

Il est indéniable qu’une nouvelle appli qui frustre ses clients avec des processus de connexion compliqués n’aura pas autant de succès qu’une appli qui propose une expérience plus facile. Le paysage concurrentiel actuel garantit qu’il existe toujours une autre option pour les clients si ce que vous leur proposez inclut trop de frictions ou de confusion. Le SSO augmente les chances que les utilisateurs choisissent votre appli et l’utilisent plus souvent.

Une collaboration B2B plus étroite

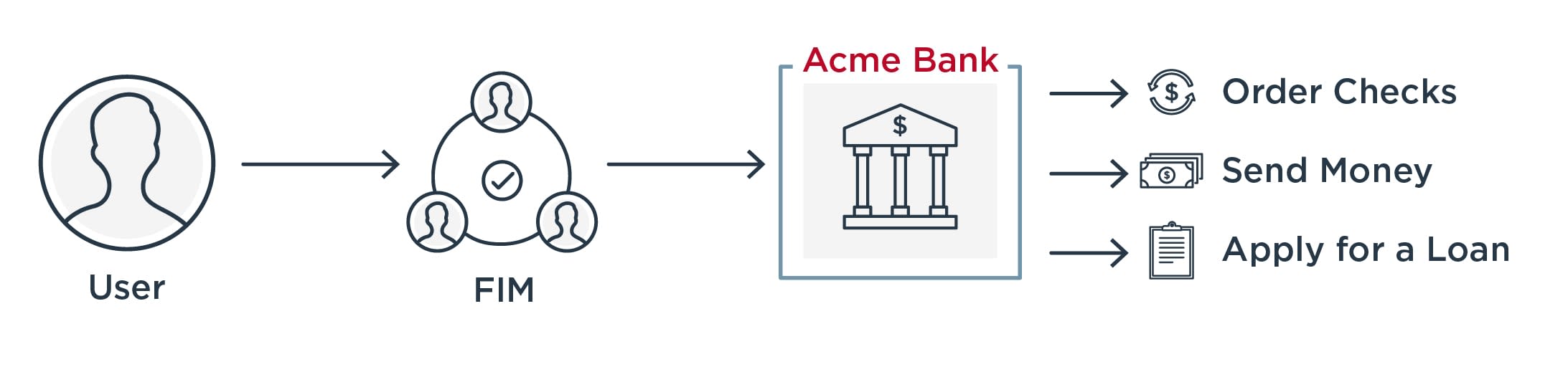

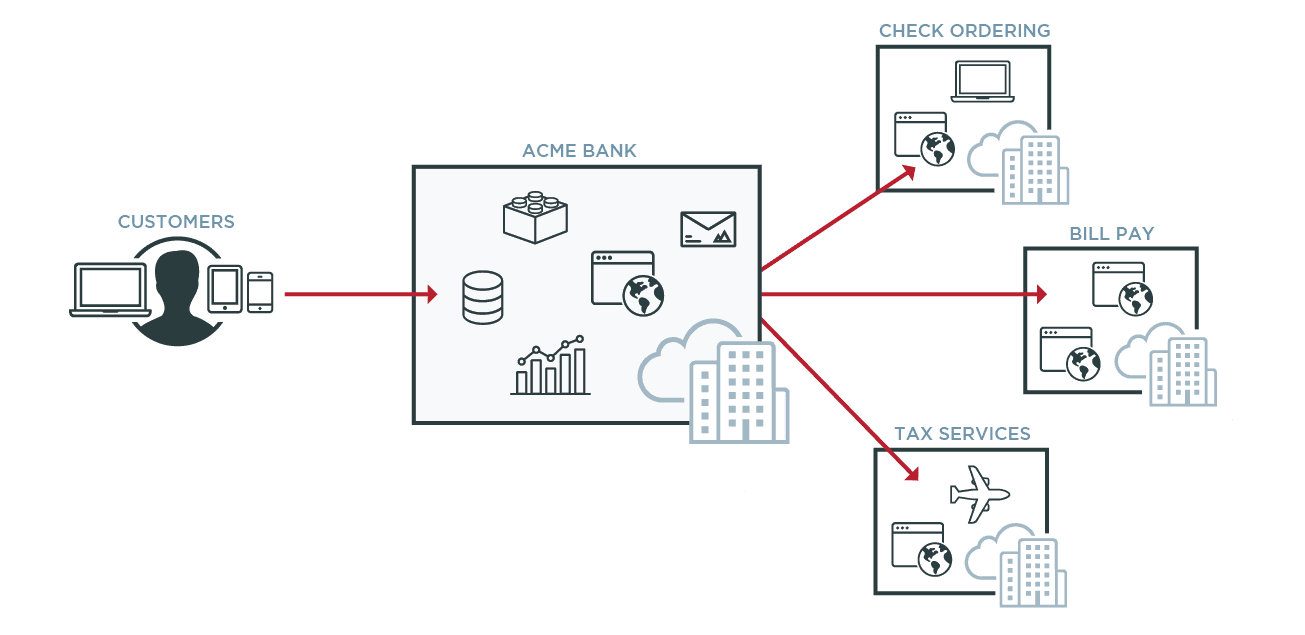

Le SSO joue également un rôle fondamental pour réussir les partenariats B2B. Qu’il s’agisse des voitures, des téléphones ou des équipements essentiels de la maison, tout est construit et distribué à l’aide d’efforts collaboratifs entre de multiples entreprises. Ce type de collaboration commerciale exige de donner aux employés d’autres entreprises accès à des données, des outils numériques et des applications spécifiques. Le SSO fédéré (ou gestion fédérée des identités) peut aider à générer une collaboration plus efficace et plus effective entre les entreprises en créant des ponts entre les systèmes d’identité.

Les entreprises collaborent aussi souvent pour fournir des services liés à des clients communs. Mettre en place une gestion fédérée des identités dans les domaines de sécurité permet aux clients d’accéder plus facilement aux services liés depuis leur compte unique, y compris si ces services proviennent de différentes entreprises.