Introduction

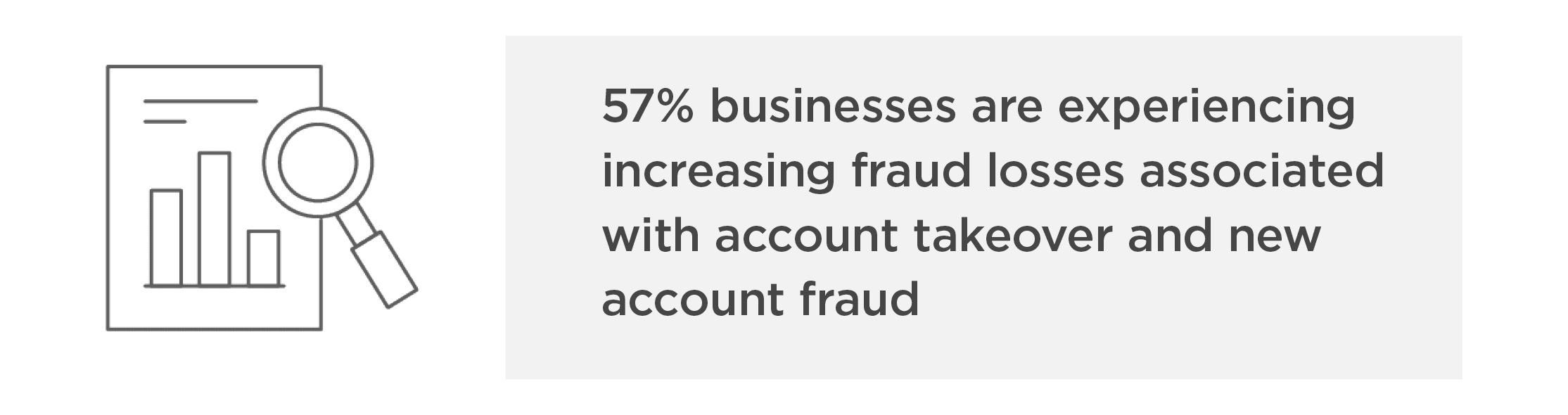

Alors que les clients quittent les banques et les établissements traditionnels de services financiers traditionnels pour adopter des solutions uniquement en ligne, la transformation digitale entraîne de nouveaux défis pour certaines entreprises. Selon une étude menée by Security.org, un tiers des tentatives de connexion à des services financiers et à des établissements financiers dans le monde digital sont suspectées d’être des tentatives d’usurpation de compte. La valeur moyenne des pertes financières dues à des usurpations de comptes sur des comptes financiers s’élevait à environ 12 000 dollars.

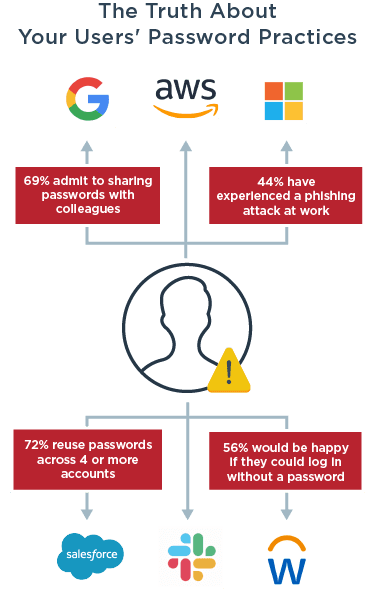

La fraude par usurpation de compte commence régulièrement par des identifiants compromis ayant été volés, trouvés sur le dark web ou obtenus lors d’attaques de phishing qui piègent les utilisateurs afin qu’ils révèlent leurs informations de connexion aux fraudeurs. Étant donné que les clients réutilisent et partagent leurs mots de passe, le risque de fraude par usurpation de compte augmente de manière exponentielle.