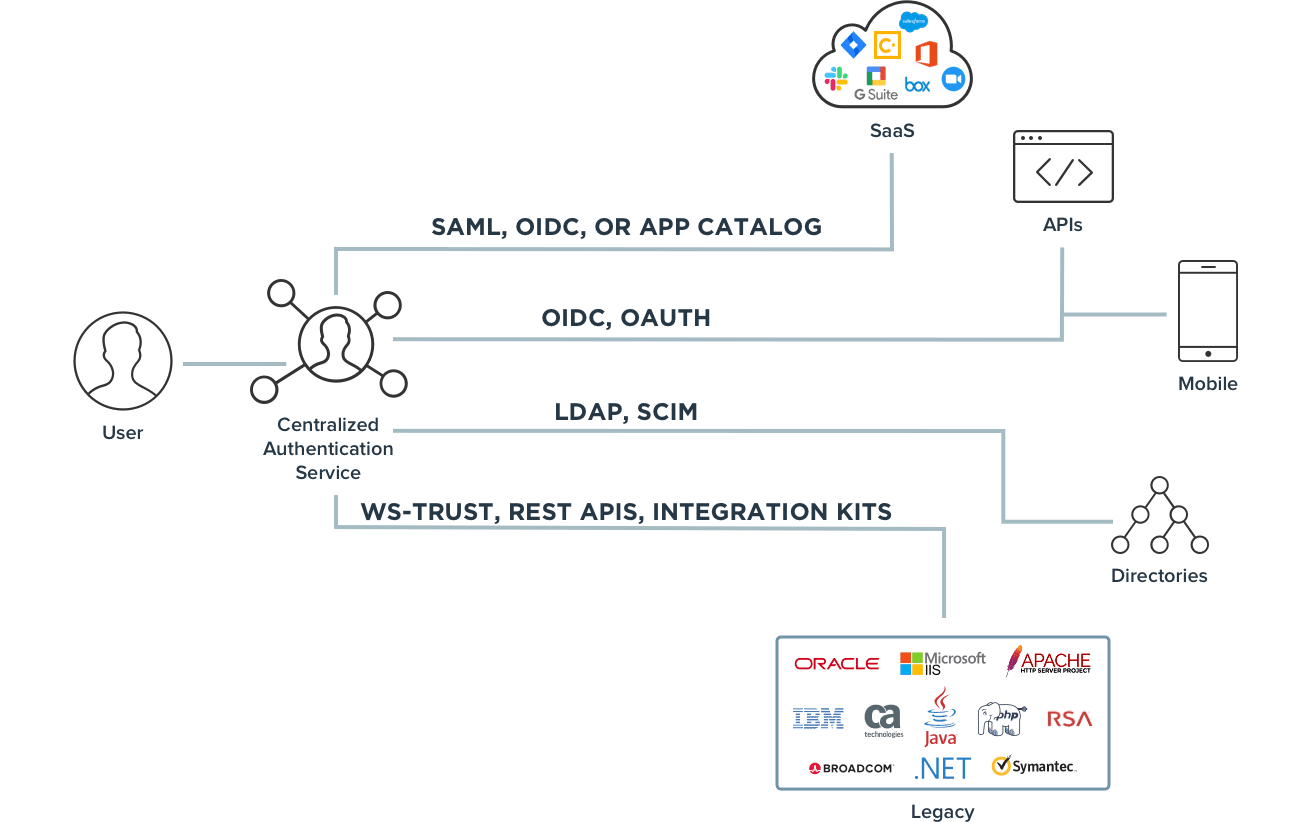

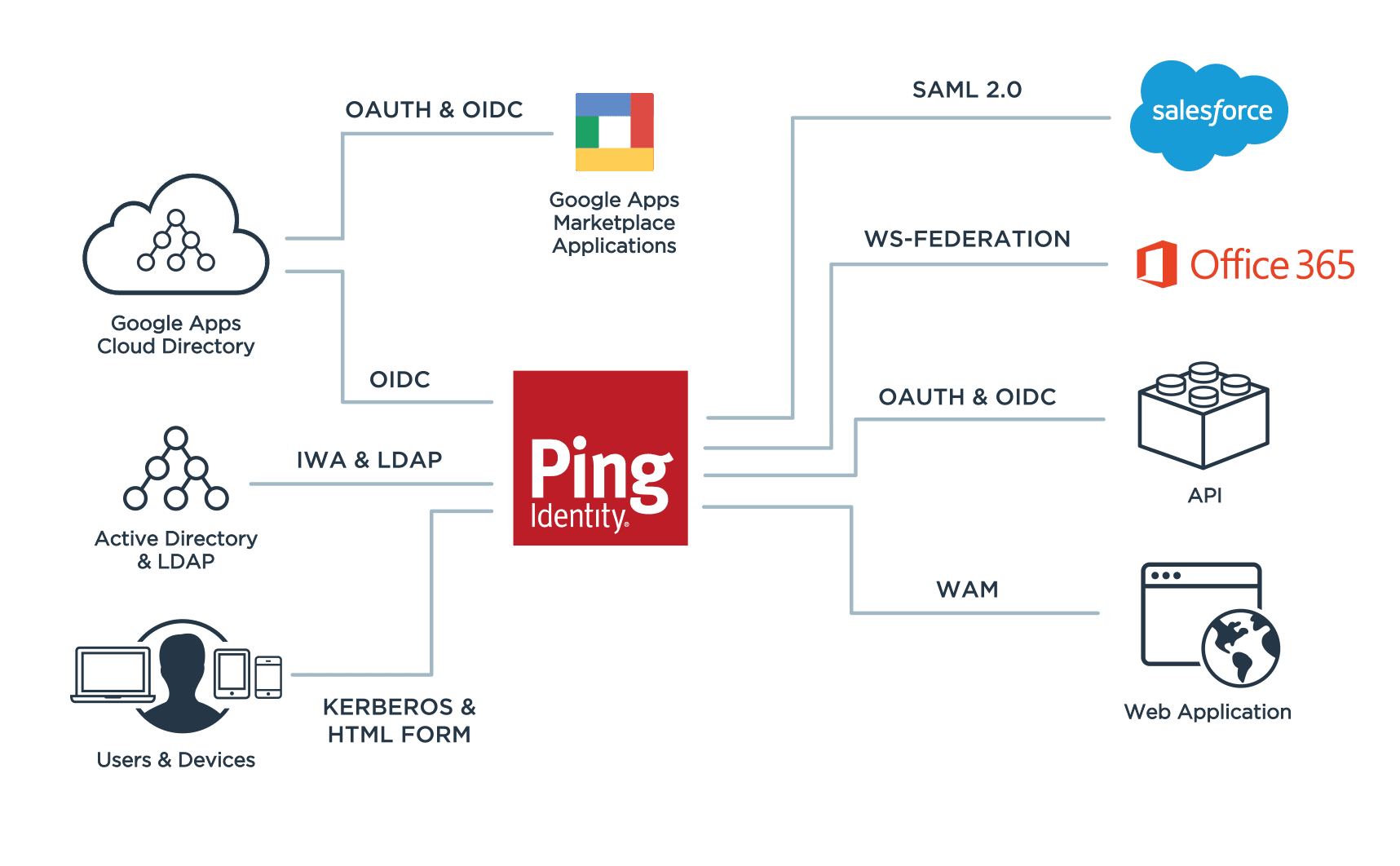

Chez Ping, nous proposons plusieurs produits et services, lesquels incluent des pratiques standard comme le single sign-on (SSO) et l'authentification multi-facteurs (MFA), mais aussi des offres uniques telles que l’intelligence des API et la gouvernance des données. Mais ce qui nous distingue sur le marché, ce sont nos intégrations. Nos intégrations complètes sont la raison pour laquelle tant de grandes entreprises internationales, dont plus de 60 % des sociétés du Fortune 100, nous choisissent pour leurs besoins d’identité.

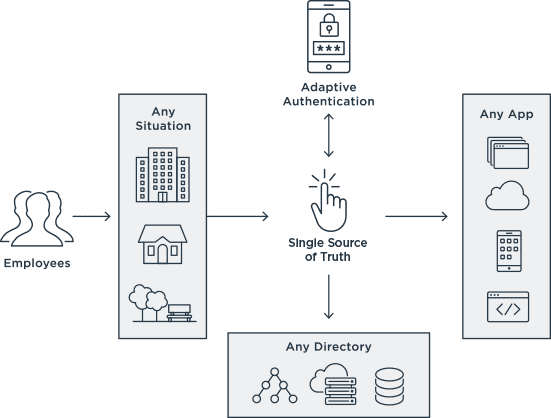

Les organisations établissent un partenariat avec Ping non pas pour une fonctionnalité en particulier, mais pour notre vision d’un écosystème autour de l’identité. C’est ce que nous appelons une « autorité d’authentification », elle agit comme un organe central unique et assez puissant pour gérer toutes vos transactions d’identité. Lorsque son architecture est bien faite, cette autorité d’authentification fournit les points d’intégration nécessaires pour connecter n’importe quel utilisateur sur n’importe quel appareil, à n’importe quelle application ou n’importe quel cloud.

En raison des exigences uniques des grandes entreprises, il est impératif d’avoir la bonne architecture. Ces exigences incluent souvent les éléments suivants :

- Une technologie déployée sur le cloud et sur site

- Plusieurs types d’utilisateurs, comme des partenaires et des fournisseurs

- Un portefeuille d’applications incluant des logiciels développés localement, des applications « maison », des API et SaaS

C’est en raison de ces nuances qu’il est fondamental que les entreprises comprennent parfaitement les fonctionnalités d’intégration de leurs fournisseurs potentiels pour s’assurer qu’ils répondront à leurs besoins.