Introduction

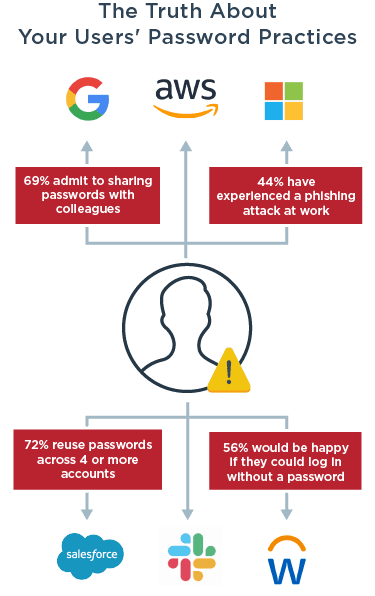

Le chiffrement et le ‘hashing’ sont des concepts fondamentaux en informatique, pour tout type de « secret », mais vous ne savez sans doute pas à quel point ils le sont. Dans le cadre de cet article, nous allons nous intéresser au chiffrement, au ‘hashing’ et au ‘salting’ des mots de passe. Les mots de passe constituent la méthode d’authentification pour se connecter la moins sécurisée, mais ils sont toujours largement utilisés. Les acteurs malveillants peuvent exploiter des identifiants compromis pour des attaques de type vol de données, fraude par usurpation de compte, ransomware et autres activités criminelles.

Le ‘hashing’ et le chiffrement sont deux méthodes de sécurisation des données, mais ils ont deux fonctions différentes. Le chiffrement d’un mot de passe est utilisé lorsque le texte en clair doit être récupéré pour une raison quelconque. Le ‘hashing’ d’un mot de passe est typiquement utilisé du côté du serveur lorsque ses opérateurs n’ont pas besoin de connaître le texte en clair, mais juste de démontrer que l’utilisateur le connaît. Ces fonctions ont lieu en arrière-plan, comme pour le salage, sans ajouter de friction à l’expérience utilisateur.

Les entreprises qui doivent utiliser des mots de passe devraient toujours avoir recours à des outils cryptographiques pour garder les mots de passe en sécurité plutôt que d’essayer de créer entièrement leurs propres outils. Poursuivez la lecture pour en savoir plus sur le chiffrement, le hachage et le salage, et sur leur utilisation.