L’évolution des systèmes d’identité

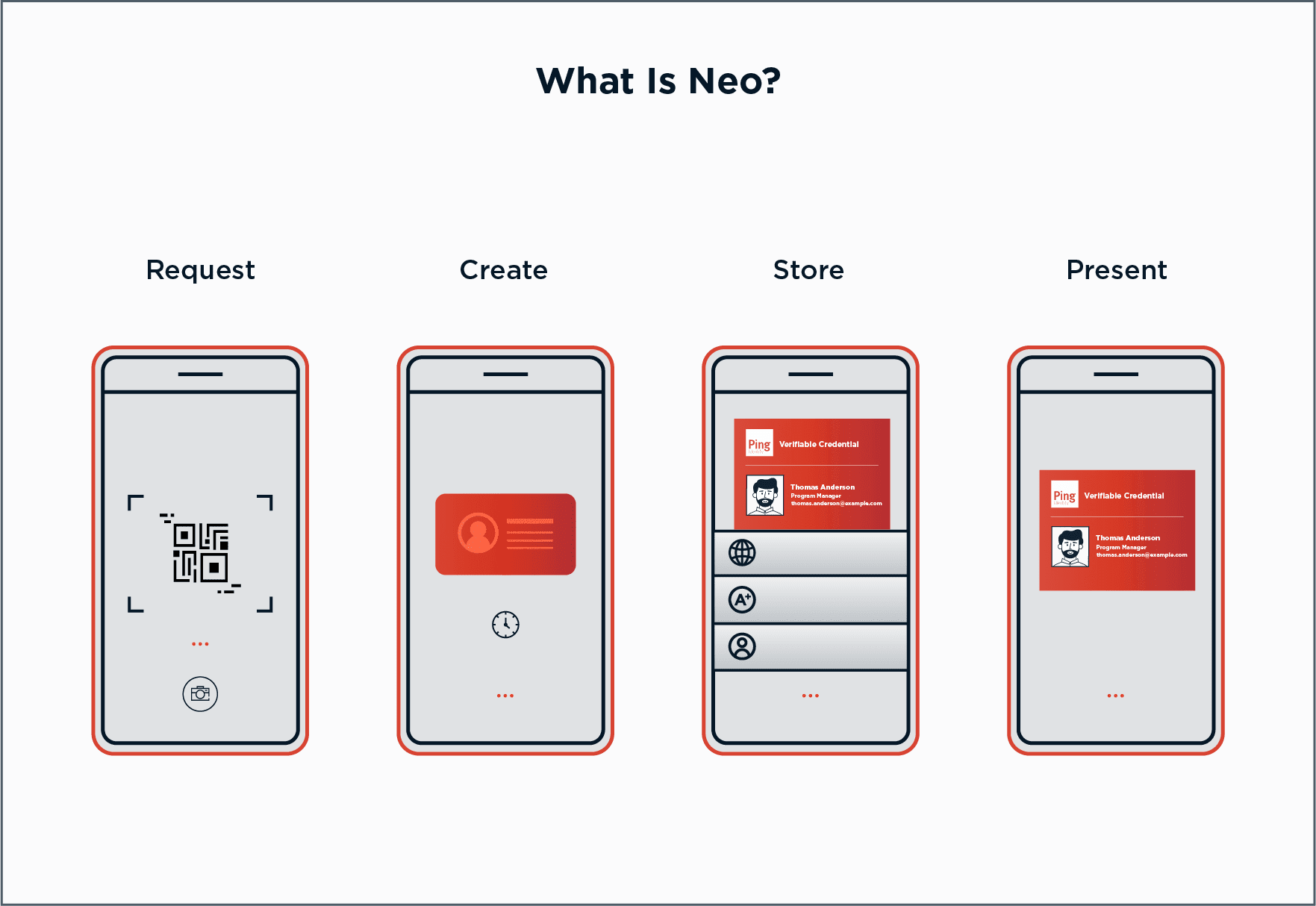

Neo signifie « une forme nouvelle et différente de quelque chose qui existait dans le passé » et Neo revisite les systèmes IAM centralisés d’aujourd’hui. Les systèmes IAM centralisés traditionnels stockent des informations personnelles et sont contrôlées par une seule entité. L’identité décentralisée permet aux informations d’identité d’être stockées en toute sécurité et d’être contrôlées par leur propriétaire.