PingAccess

Lernen Sie das Produkt kennen

In part one of this whiteboard, you'll learn how PingAccess can increase productivity by extending single sign on to all applications, even your most difficult use cases.

PingFederate provides a range of convenient approaches to enable single sign on.

But extending single sign on to all applications can be difficult because some don't natively support federation standards like SAML, OAuth, and open ID connect.

And others might be protected by agent-based legacy, web access management solutions.

When PingFederate, and PingAccess are deployed together, you can easily extend single sign on to all applications.

There are HTTP header injection, jot tokens, and even token mediation to applications protected by legacy web access management agents.

This enables the seamless addition of all applications to your federated architecture.

PingAccess also provides an out of the box integration to Microsoft Azure active directory, allowing Microsoft customers to enjoy single sign on and access security to all of their on premise applications.

PingAccess enables these connections without requiring application developers to refactor applications with heavy agents or integration kits.

If agents are required, PingAccess provides lightweight agents that are easy to deploy and manage, thanks for watching.

View parts two, three, and four in this series to learn how combining PingFederate, and PingAccess can benefit your organisation.

For a more in depth understanding of the benefits of the combined solution, download the white paper, expanding SSO to comprehensive access management.

Lernen Sie PingAccess kennen

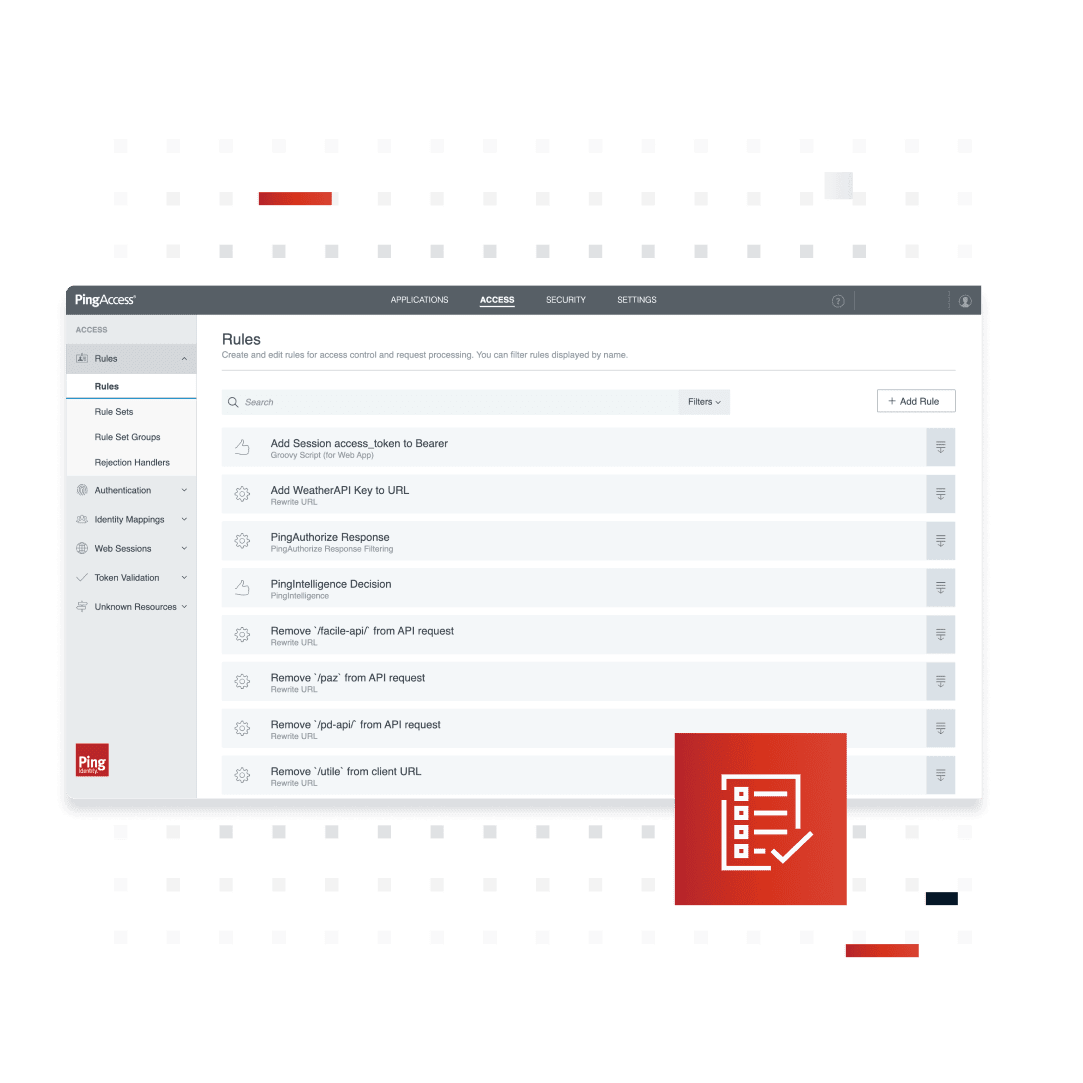

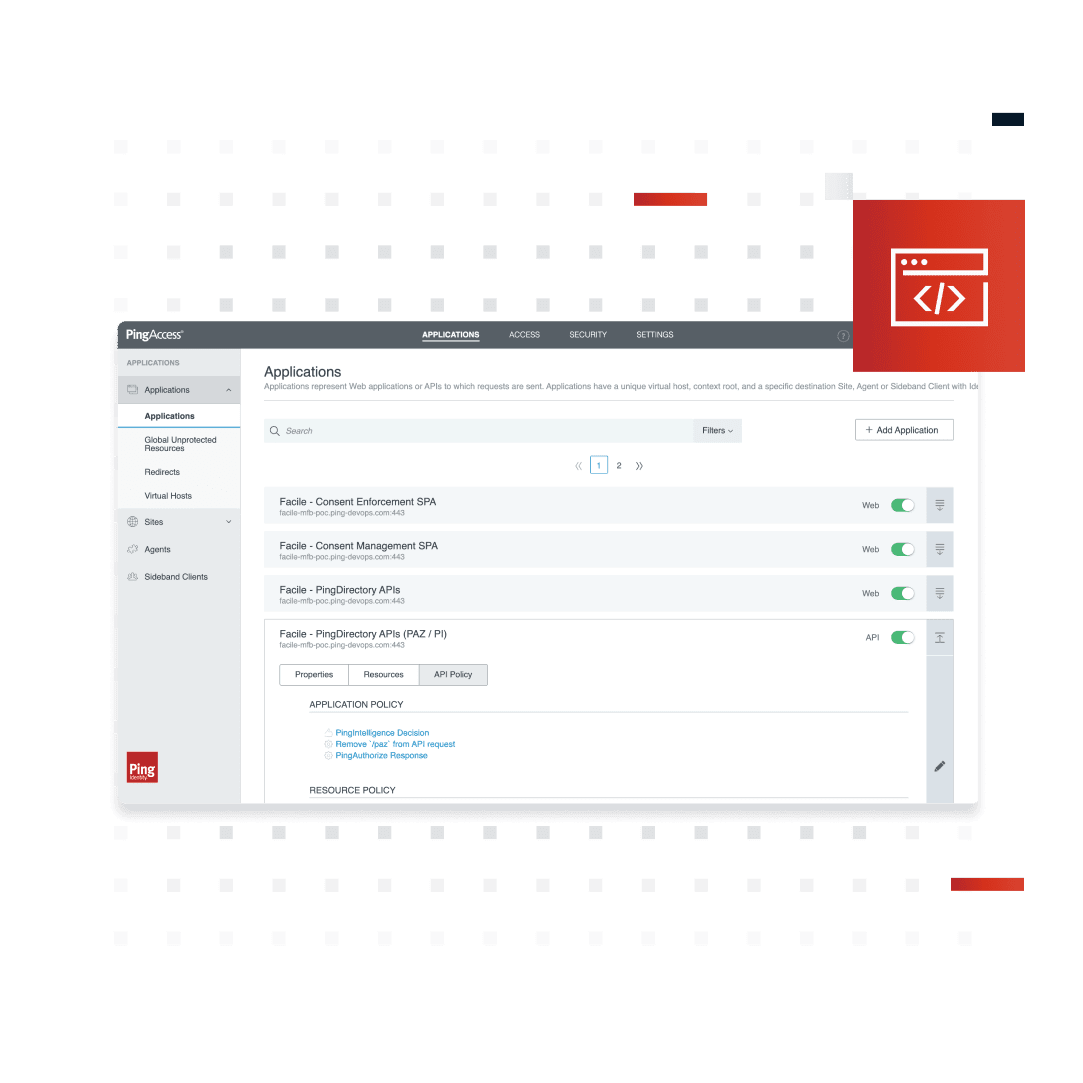

PingAccess ist eine zentralisierte Lösung für Zugriffssicherheit mit einer umfassenden Richtlinien-Engine. Sie garantiert sicheren Zugang zu Anwendungen und APIs bis auf die URL-Ebene und sorgt dafür, dass nur autorisierte Benutzer Zugriff auf die von ihnen benötigten Ressourcen erhalten. PingAccess ermöglicht es Unternehmen, Webanwendungen, APIs und andere Ressourcen durch Regeln und andere Zugriffskriterien zu schützen.

So funktioniert es

PingAccess übernimmt in Kombination mit PingFederate (oder anderen gängigen Token-Anbietern mit OAuth 2.0- und OpenID Connect (OIDC)-Protokollen) das Integrieren identitätsbasierter Verwaltungsrichtlinien über einen föderierten Identitätsspeicher. Zugriffsanfragen werden entweder über ein PingAccess-Gateway an die Ziel-Website weitergeleitet oder am Zielserver der Webanwendung von einem PingAccess-Agenten abgefangen, der die anhand von Zugriffsrichtlinien getroffenen Entscheidungen mit einem PingAccess policy Richtlinienserver koordiniert. In beiden Fällen werden die Richtlinien bewertet, die auf Zugriffsanfragen für die Zielanwendung angewendet werden. PingAccess trifft dann eine richtlinienbasierte Entscheidung über die Gewährung oder Verweigerung des Zugriffs. Wenn der Zugriff gewährt wird, können Unternehmen Client-Anfragen und Server-Antworten ändern, um zusätzliche Informationen bereitzustellen.

Mit PingAccess können Sie:

Zugriff auf Anwendungen und APIs zentral verwalten

API-Sicherheit durch die Anwendung von Richtlinien auf Client-Anfragen erhöhen

Kontinuierlich Authentifizierungs-Token auswerten

Anpassen an die User Journey

PingAccess ist eine feste Komponente der „Authorize“-Phase in der User Journey.

Sichere Autorisierung

Mit PingAccess haben Sie die komfortable Gewissheit, dass nur die richtigen Benutzer Zugang zu empfindliche Ressourcen erhalten. Eine umfassende Richtlinien-Engine gewährleistet, dass jeder, der Zugriff beantragt, sowohl über die entsprechenden Berechtigungen als auch über den passenden Benutzerkontext und Gerätestatus für den Zugriff auf Anwendungen bis hinunter auf die URL-Ebene verfügt. Bestimmte HTTP-Transaktionen über APIs können in nicht vertrauenswürdigen Kontexten mithilfe von Richtlinien unterbunden werden, z. B. wenn Administratoren „DELETE“ außerhalb des Unternehmensnetzwerks verwenden.

Kontextbezogene Richtlinien und kontinuierliche Autorisierung

PingAccess kann Nutzer über bestimmte Ressourcen hinweg mit Richtlinien im Kontext verifizieren und ein diversifiziertes Spektrum an Methoden und Umständen bewerten. ABAC, RBAC, Authentifizierungsebenen, IP-Adresse, Websitzungs-Attribute, OAuth-Attribute und -Bereiche können zur Genehmigung oder Verweigerung des Zugriffs auf sensible Ressourcen eingesetzt werden. PingAccess kann auch mit Drittanbietern für Bedrohungsdaten integriert werden, um die in den Autorisierungsrichtlinien vorgesehenen Kontextdaten zu ergänzen. Darüber hinaus werden die Authentifizierungs-Token kontinuierlich mit PingFederate. validiert. Wenn sich etwas im Benutzerkontext verändert (oder wenn eine einzelne Abmeldung eine Sitzung mit Benutzer-Authentifizierung abbricht), werden alle Anwendungssitzungen sofort beendet.

Zentralisiertes Administrations- und Sitzungs-Management

Gewährleistet die konsequente Durchsetzung von Sicherheitsrichtlinien durch die Zentralisierung der Zugriffskontrolle mithilfe von Portfolios von Unternehmensanwendungen in hybriden IT-Umgebungen. Richtlinien für Webanwendungen, APIs und Einzelseitenanwendungen, die in einer beliebigen Domäne gehostet werden, können von einer einzigen Konsole aus geschrieben, verwaltet und aktualisiert werden. PingAccess abstrahiert Sitzungen von Anwendungen und APIs und eliminiert so das Risiko von Fehlern und inkonsistenten Sicherheitsparametern bei Sitzungen. Die Lösung verringert weiterhin das Risiko von Man-in-the-Middle-Angriffen wie beispielsweise beim „Session Hijacking“ mit verschlüsselten Sitzungs-Token, die auf spezielle Anwendungen ausgelegt sind.

Migrieren Sie in die Cloud

Anhand von Cloud, API und Mobile-First lässt sich leicht nachvollziehen, wie einschränkend veraltete Systeme für das Web Access-Management (WAM) sein können. PingAccess ist eine moderne und leichtgewichtige Lösung, die Ihnen die benötigten Werkzeuge und die Expertise für eine Koexistenz mit Ihrem älteren WAM-System oder für eine Migration bereitstellt. Token-Übersetzer und Tools für die Migration von Richtlinien unterstützen die Koexistenz und vermeiden Ausfallzeiten..

Fein abgestimmte API-Zugriffskontrolle

PingAccess bietet grundlegende API-Sicherheit durch die Kontrolle des Zugriffs auf unternehmensinterne und öffentliche APIs. Sie können mit der Lösung einen Schutzwall um ein geschütztes Netzwerk von mobilen, browser- oder serverbasierten Client-Anwendungen und geschützten APIs ziehen und sicherstellen, dass nur Benutzer mit den passenden Attributen Zugriff erhalten. Die API-Zugriffskontrolle von PingAccess ist außerdem noch engmaschiger und limitiert den Zugriff der Nutzer auf solche Transaktionen, die durch den Berechtigungsumfang in ihren Zugriffs-Token vorgegeben sind.

Vorteile und Leistungsmerkmale

Funktionen für die Zugriffskontrolle, die über die Verwaltung von Webanwendungen hinausgehen, wie unter anderem domänenübergreifende Multi-Cloud-Umgebungen, APIs und Einzelseiten-Anwendungen

Zentralisierung der Zugriffsverwaltung durch die Integration vorhandener Anwendungen ohne Code- oder Architekturänderungen

Alle Zugriffe werden anhand von Identität und Kontext geprüft

Schreiben, Verwalten und Aktualisieren von Richtlinien für Webanwendungen, APIs und Einzelseiten-Anwendungen über eine zentrale Konsole

Internen und externen Benutzern den einfachen Zugriff auf die benötigten Webanwendungen und APIs gestatten

Sicherer, überwachter Zugriff auf Webanwendungen und APIs

Problemlose Einbindung von Webanwendungen und APIs, Gateway- und Agent-Bereitstellungsmodelle

Implementierung in weniger als 30 Minuten

Einfache Integration mit vorhandenen Anwendungen ohne Änderungen von Code oder Architektur

Verarbeitung von Zehntausenden von Transaktionen pro Sekunde durch erweitertes Clustering, Replikation, intelligente Ratenbegrenzung und integrierten Lastenausgleich

Unternehmenswert

Sicherheit erhöhen

Minimieren der

Reibung bei der

Benutzererfahrung

Mehr Agilität für

IT und Business

Flexible Bereitstellungsoptionen

PingAccess kann bereitgestellt werden als:

PingOne Advanced Services - Dedizierte Cloud-Services für Tenants

PingOne Cloud Software - Cloud-Container ortsunabhängig bereitstellen

Anpassung an die Plattform

PingAccess ist in die PingOne Cloud Platform integriert und eine wesentliche Komponente der „Authorize“-Phase der User Journey des Identitäts- und Access-Managements.

Anpassung an die Plattform

PingAccess ist in die PingOne Cloud Platform integriert und eine wesentliche Komponente der „Authorize“-Phase der User Journey des Identitäts- und Access-Managements.

Starten Sie jetzt

Kontaktieren Sie uns

Erfahren Sie, wie Ping Ihnen helfen kann, sichere Erlebnisse für Mitarbeiter, Partner und Kunden in einer sich schnell wandelnden digitalen Welt zu bieten.