PingAuthorize

Lernen Sie das Produkt kennen

Multiple forces are pressuring enterprises to take action, Including consumer privacy and data protection legislation, the risk and impact of exposure or Breaches of consumer data, and meeting user expectations about data rights, Consents, and privacy preferences.

There's a lot of data about your customers, beyond just what's stored in user profiles, Including things like transactions and browsing history.

It's being stored in many places across your enterprise and in the cloud.

And it's accessed more and more by remote employees and outside partners through APIs.

In an ideal world, we trust employees and partners to only request the Customer data they Need and are authorized to access.

Unfortunately, there isn't a single source of truth for what an authorized use of a Customer's data actually is.

There are, however, many stakeholders who would like to have a say in data access policy Decisions.

Without visibility or a Centralized-UI for This today, the burden of gathering and reconciling detailed data security requirements, Coding policies and validating them all with each of these stakeholders is falling to each of your API developers and database admins.

Ping authorized can help.

It provides fine-grained, dynamic, externalized authorization for all of your customer data.

It's a policy engine for administering and enforcing fine-grained access controls on user Data in your data stores and APIs.

It can allow, block, filter, or obfuscate unauthorized data, Preventing it from getting in the wrong hands.

It gives your enterprise a way to enforce consent and data privacy preferences, Including privacy management in delegated access scenarios, All in compliance with regulations.

For Zero Trust architectures, Ping Authorized gives you the flexibility of setting Authorization perimeters around granular customer data attributes.

Ping Authorize connects in real time to any data source to enable attribute-based Access control across your enterprise environment.

Dynamic authorization policies use real-time connections to policy attributes, Which means that when underlying attributes change, the authorization changes automatically.

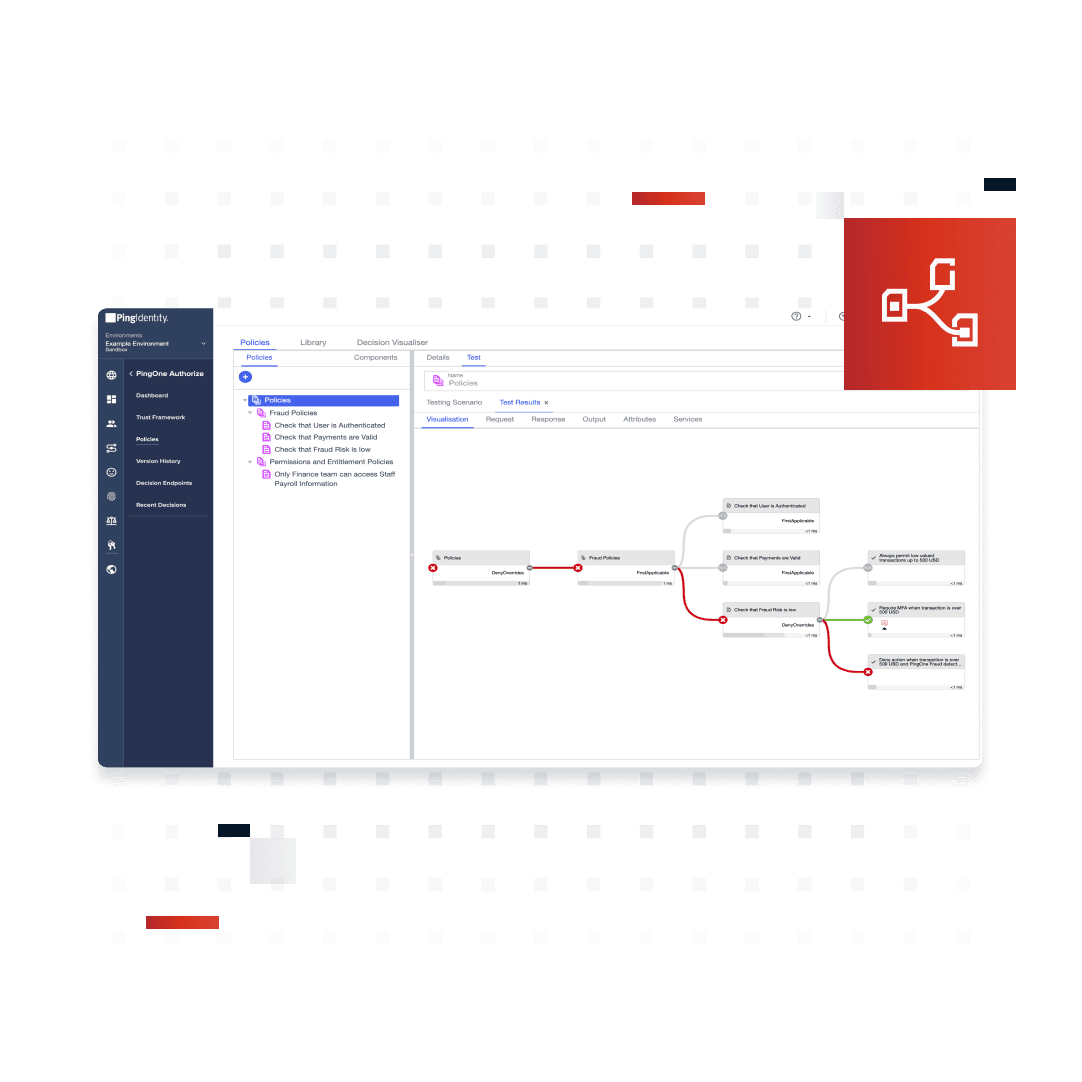

Ping Authorize externalizes authorization from code to a centralized, collaborative drag-and Drop Interface, where business users build and test policies by layering attributes Visual Policy Decision Tree.

Delegated policy administration speeds things along because developers and database admins now Longer have to manually code data access policies and aren't solely responsible for security.

With today's service-oriented architectures, External clients and modern applications access customer data through APIs.

Deployed here, Ping Authorize acts as an API data security gateway, Deployed as a proxy or sideband to your existing API management gateways.

At this layer, developers don’t have to change how they request data; Since policies are being enforced on the other side of this flow.

The bottom line is that protecting valuable customer data requires fine-grained, Dynamic, externalized authorization capabilities that can be deployed where it counts.

To learn about protecting customer data with Zero Trust security, privacy, and consent enforcement, visit www.pingidentity.com.

Thanks for watching.

Lernen Sie PingAuthorize kennen

PingAuthorize ist eine zentrale Engine zum Erstellen und Durchsetzen von Richtlinien, die Echtzeit-Datenpunkte und Kontext-Informationen auswertet und entsprechend den Zugriff auf Anwendungen und Daten gewährt. Haben Sie die rollenbasierten Zugriffsregeln bereits hinter sich gelassen? PingAuthorize bietet Ihnen die Flexibilität, auf einer Drag-and-Drop-Benutzeroberfläche Richtlinien anhand einer Vielzahl von Datenpunkten zu erstellen. Mit dieser Software können Sie problemlos die gesetzlichen Bestimmungen einhalten, die Sicherheitslage anheben und Ihre geschäftliche Agilität verbessern.

So funktioniert es

PingAuthorize ermöglicht Ihren Entwicklern den Zugriff auf Daten, indem sie eine SCIM-API aufrufen, anstatt eine direkte Verbindung herzustellen, oder auf der API-Ebene als Proxy oder Sideband auf bestehende API-Management-Gateways. Administratoren verbinden und definieren Datenquellen, Hierarchien von Bedingungen und Bewertungsregeln und erstellen auf diese Weise ein „Trust-Framework“ der Zugriffsrichtlinien. Die Policy Decision Engine von PingAuthorize wertet alle Zugriffsanfragen und -antworten aus und setzt die Richtlinien durch. Auf der API-Ebene kann PingAuthorize neben den Nutzerdaten auch alle Arten von benutzerbezogenen strukturierten Daten verwalten, wie beispielsweise Patientenakten, IoT-Gerätedaten und Finanztransaktionen.

Mit PingAuthorize erhalten Sie folgende Optionen:

Unkomplizierte Steuerung der Autorisierungslogik und das Aktualisieren der Richtlinien mit einer einfachen Drag-and-Drop-Benutzeroberfläche

Zentrale Durchsetzung von Richtlinien zur Einhaltung gesetzlicher Vorschriften, Erhöhung der Sicherheit , und Verbesserung der geschäftlichen Agilität

Verzichten Sie auf rollenbasierte Architekturkontrollen für die Entscheidungsfindung. Sparen Sie Zeit, indem Sie es den Eigentümern ersparen, selbst Änderungen an den Autorisierungsregeln vorzunehmen

Anpassen an die User Journey

PingAuthorize ist eine feste Komponente der „Autorisieren“-Phase der User Journey.

Einhaltung von Vorschriften zum Schutz der Daten und der Privatsphäre

Datenzugriffsrichtlinien überall durchsetzen

PingAuthorize kann Datenzugriffsrichtlinien sowohl auf der Datenspeicher- als auch auf der API-Ebene durchsetzen. Das Programm überwacht ausnahmslos in jedem Fall die Anfragen und Antworten und setzt Richtlinienentscheidungen durch. Ein weiterer großer Vorteil besteht darin, dass API-Entwickler, Datenbankadministratoren oder App-Entwickler keine Code-Änderungen vornehmen müssen, um sicherzugehen, dass ausschließlich kompatible Daten zurückgegeben werden.

Filtern nach spezifischen Attributen

Sie können die Richtlinien für PingAuthorize so konfigurieren, dass sie einen API-Aufruf zulassen und im Anschluss daran bestimmte Datenattribute in der Antwort filtern, verschleiern oder entfernen. Dies verschafft Ihnen ein hohes Maß an Flexibilität, wenn es um die Realisierung einer fein abgestimmten Datenautorisierung und -kontrolle geht.

Datenzugriff delegieren

PingAuthorize gibt Benutzern die Kontrolle darüber, ob Kundendienstvertreter, vertrauenswürdige Personen, Familienmitglieder, Dritte und andere auf ihre Daten zugreifen dürfen. Sie selbst können dann beispielsweise die Ergebnisse der Suche auf diejenigen Benutzer beschränken, die ein delegierter Administrator einsehen darf. Sie können auch festlegen, welche Attribute delegierte Administratoren aufrufen oder welche Maßnahmen sie einleiten dürfen.

Vorteile und Leistungsmerkmale

Erstellen fein abgestimmter Zugriffsregeln auf der Basis von Identitätsattributen, Berechtigungen, Einwilligungen und anderen kontextbezogenen Informationen

Auslagerung der Richtlinienverwaltung an Geschäftskunden anstatt Entwickler

Bereitstellen und Durchsetzen von Einwilligungen, Datenschutz- und anderen Vorschriften über eine einzige Konsole

Aufnahme von Betrugs- und Risikosignalen zur Erstellung der adaptiven Authentifizierung und Autorisierung

Jeder kann Richtlinien innerhalb weniger Minuten mit einer einfachen Drag-and-Drop-Benutzeroberfläche aktualisieren.

Orchestrierung kontextabhängiger Authentifizierungs- und Genehmigungs-Workflows

Erlauben, Blockieren, Filtern oder Verschleiern von unautorisierten Daten

Bereitstellung als API-Security-Gateway oder als SCIM-API für Datenspeicher

Leicht konfigurierbare Zugriffsrichtlinien mit vorgefertigten Beispielen und Vorlagen

Unternehmenswert

Mehr Agilität für

Business und IT

Minimieren der

Reibung bei der

Benutzererfahrung

Regulatorische

Anforderungen erfüllen

Flexible Bereitstellungsoptionen

PingAuthorize ist einsetzbar für:

PingOne Cloud Software - Cloud-Container ortsunabhängig bereitstellen

Anpassung an die Plattform

PingAuthorize ist in die PingOne Platform integriert und eine wesentliche Komponente der ‚Authorize‘-Phase in der User Journey des Identitäts- und Access-Managements.

Anpassung an die Plattform

PingAuthorize ist in die PingOne Platform integriert und eine wesentliche Komponente der ‚Authorize‘-Phase in der User Journey des Identitäts- und Access-Managements.

Mehr zu diesem Thema

Starten Sie jetzt

Kontaktieren Sie uns

Erfahren Sie, wie Ping Ihnen helfen kann, sichere Erlebnisse für Mitarbeiter, Partner und Kunden in einer sich schnell wandelnden digitalen Welt zu bieten.