PingAuthorize

Faça a tour pelo produto

Multiple forces are pressuring enterprises to take action, Including consumer privacy and data protection legislation, the risk and impact of exposure or Breaches of consumer data, and meeting user expectations about data rights, Consents, and privacy preferences.

There's a lot of data about your customers, beyond just what's stored in user profiles, Including things like transactions and browsing history.

It's being stored in many places across your enterprise and in the cloud.

And it's accessed more and more by remote employees and outside partners through APIs.

In an ideal world, we trust employees and partners to only request the Customer data they Need and are authorized to access.

Unfortunately, there isn't a single source of truth for what an authorized use of a Customer's data actually is.

There are, however, many stakeholders who would like to have a say in data access policy Decisions.

Without visibility or a Centralized-UI for This today, the burden of gathering and reconciling detailed data security requirements, Coding policies and validating them all with each of these stakeholders is falling to each of your API developers and database admins.

Ping authorized can help.

It provides fine-grained, dynamic, externalized authorization for all of your customer data.

It's a policy engine for administering and enforcing fine-grained access controls on user Data in your data stores and APIs.

It can allow, block, filter, or obfuscate unauthorized data, Preventing it from getting in the wrong hands.

It gives your enterprise a way to enforce consent and data privacy preferences, Including privacy management in delegated access scenarios, All in compliance with regulations.

For Zero Trust architectures, Ping Authorized gives you the flexibility of setting Authorization perimeters around granular customer data attributes.

Ping Authorize connects in real time to any data source to enable attribute-based Access control across your enterprise environment.

Dynamic authorization policies use real-time connections to policy attributes, Which means that when underlying attributes change, the authorization changes automatically.

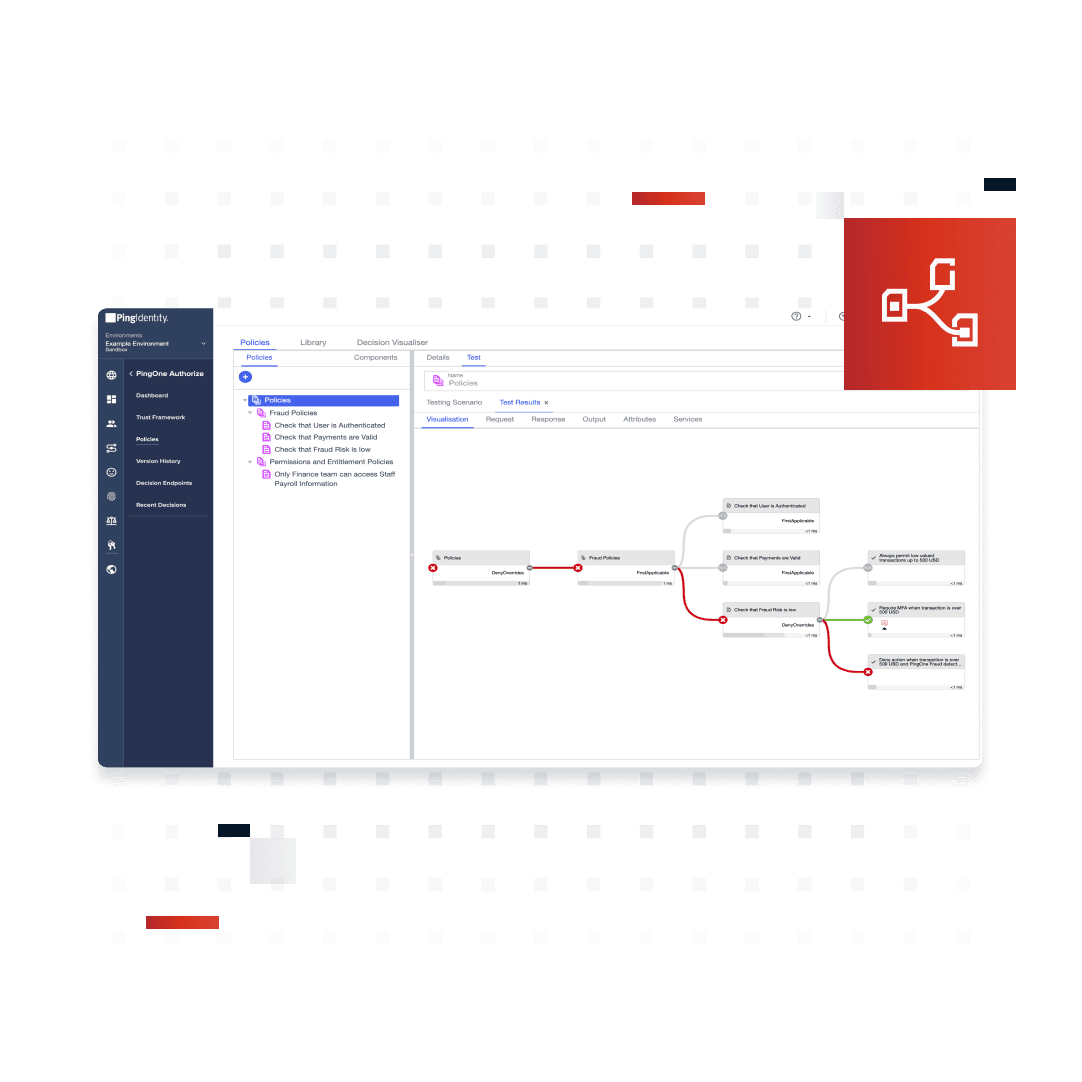

Ping Authorize externalizes authorization from code to a centralized, collaborative drag-and Drop Interface, where business users build and test policies by layering attributes Visual Policy Decision Tree.

Delegated policy administration speeds things along because developers and database admins now Longer have to manually code data access policies and aren't solely responsible for security.

With today's service-oriented architectures, External clients and modern applications access customer data through APIs.

Deployed here, Ping Authorize acts as an API data security gateway, Deployed as a proxy or sideband to your existing API management gateways.

At this layer, developers don’t have to change how they request data; Since policies are being enforced on the other side of this flow.

The bottom line is that protecting valuable customer data requires fine-grained, Dynamic, externalized authorization capabilities that can be deployed where it counts.

To learn about protecting customer data with Zero Trust security, privacy, and consent enforcement, visit www.pingidentity.com.

Thanks for watching.

Conheça o PingAuthorize

O PingAuthorize fornece um mecanismo centralizado de criação e imposição de políticas que avalia pontos de dados e informações contextuais em tempo real para permitir o acesso a aplicativos e dados. Você precisa deixar para trás as regras de acesso baseadas em função? O PingAuthorize oferece a flexibilidade de criar políticas facilmente com base em uma variedade de pontos de dados por meio de uma interface de arrastar e soltar. Com este software, fica mais fácil cumprir os requisitos normativos, aumentar a segurança e melhorar a agilidade dos negócios.

Como funciona

O PingAuthorize permite que seus desenvolvedores acessem dados invocando uma API SCIM em vez de se conectar diretamente, ou na camada da API como um proxy ou banda lateral com gateways de gerenciamento de API existentes. Os administradores criam uma “estrutura de confiança” de políticas de acesso, conectando e definindo as fontes de dados, hierarquias de condições e regras de avaliação. O mecanismo de decisão de política do PingAuthorize avalia todas as solicitações e respostas de acesso e aplica as políticas. Na camada da API e além dos dados do usuário, o PingAuthorize pode controlar quaisquer tipos de dados estruturados relacionados ao usuário, como registros de saúde, dados de dispositivos IoT e transações bancárias.

Com o PingAuthorize, você pode:

Controlar facilmente a lógica de autorização e atualizar as políticas com uma interface simples de arrastar e soltar

Impor políticas de forma centralizada para cumprir os requisitos normativos, aumentar a segurança e melhorar a agilidade dos negócios

Ir além dos controles de arquitetura baseados em função para tomada de decisões e poupar tempo tirando dos donos dos recursos a tarefa de fazer alterações nas regras de autorização

Alinhamento de percurso de usuário

O PingAuthorize é essencial para o estágio “Autorizado” do percurso de usuário.

Cumpra as normas de dados e de privacidade

Imponha dados em qualquer lugar

O PingAuthorize pode impor políticas de acesso a dados no repositório de dados ou na camada da API. Em ambos os casos, ele monitora solicitações e respostas e impõe as decisões de política. A melhor parte é que os dados retornados têm conformidade garantida sem que os desenvolvedores de API, administradores de banco de dados ou desenvolvedores de aplicativos precisem modificar seu código.

Filtre atributos específicos

Configure as políticas do PingAuthorize para permitir um chamado de API, mas depois filtre, ofusque ou remova atributos de dados específicos na resposta. Isso oferece uma imensa flexibilidade ao gerenciar autorização e controle de dados de forma refinada.

Delegue o acesso a dados

O PingAuthorize permite que os usuários deleguem o controle de acesso a seus dados para representantes de atendimento ao cliente, indivíduos confiáveis, parentes, terceiros e outros. Por exemplo, você pode limitar os resultados da pesquisa apenas aos usuários que o administrador delegado tem o direito de ver. Você também pode impor quais atributos os administradores delegados podem ver e as ações que eles podem realizar.

Benefícios e recursos

Elabore regras de acesso refinadas com base em atributos de identidade, direitos, consentimentos e qualquer outra informação contextual

Externalize a administração de políticas para usuários empresariais em vez de desenvolvedores

Forneça e imponha consentimento, privacidade de dados e outras normas em um único console

Receba sinais de risco e de fraude para criar autenticação e autorização adaptáveis

Qualquer pessoa pode atualizar as políticas em minutos com uma interface simples de arrastar e soltar

Orquestre fluxos de trabalho de autenticação e aprovação com reconhecimento de contexto

Permita, bloqueie, filtre ou ofusque dados não autorizados

Implementado como gateway de segurança de API ou como API SCIM para repositórios de dados

Configure facilmente políticas de acesso com exemplos e modelos prontos para uso

Valor para o negócio

Ganhe agilidade de negócios e de TI

Minimize o estresse na

experiência do usuário

Atenda aos requisitos normativos/p>

Opções de implementação flexíveis

O PingAuthorize pode ser implantado:

PingOne Cloud Software - Implante contêineres de nuvem em qualquer lugar

Alinhamento de plataforma

O PingAuthorize é parte integrante da plataforma PingOne PingOne e é essencial para a fase “Autorizar” do percurso de usuário no gerenciamento de identidade e acesso.

Alinhamento de plataforma

O PingAuthorize é parte integrante da plataforma PingOne PingOne e é essencial para a fase “Autorizar” do percurso de usuário no gerenciamento de identidade e acesso.

Recursos relacionados

Comece hoje mesmo

Entre em contato com a equipe de vendas

Veja como a Ping pode ajudar você a oferecer experiências seguras para funcionários, parceiros e clientes em um mundo digital em constante evolução.