Introduction

Dans le monde digital, déterminer si une personne est bien qui elle prétend être peut être un exercice délicat. Un haut niveau de sécurité est essentiel pour protéger votre entreprise contre toute violation de données ou fuite de données personnelles, et vous ne pouvez simplement pas ouvrir en grand la porte d’accès à vos ressources en ligne sans vérifier qui sonne à la porte. Mais si votre processus d’authentification est trop laborieux, et causez la frustration de vos utilisateurs, ceci peut diminuer la productivité de vos employés, agacer des partenaires importants et faire fuir des clients à la recherche d’une meilleure expérience utilisateur.

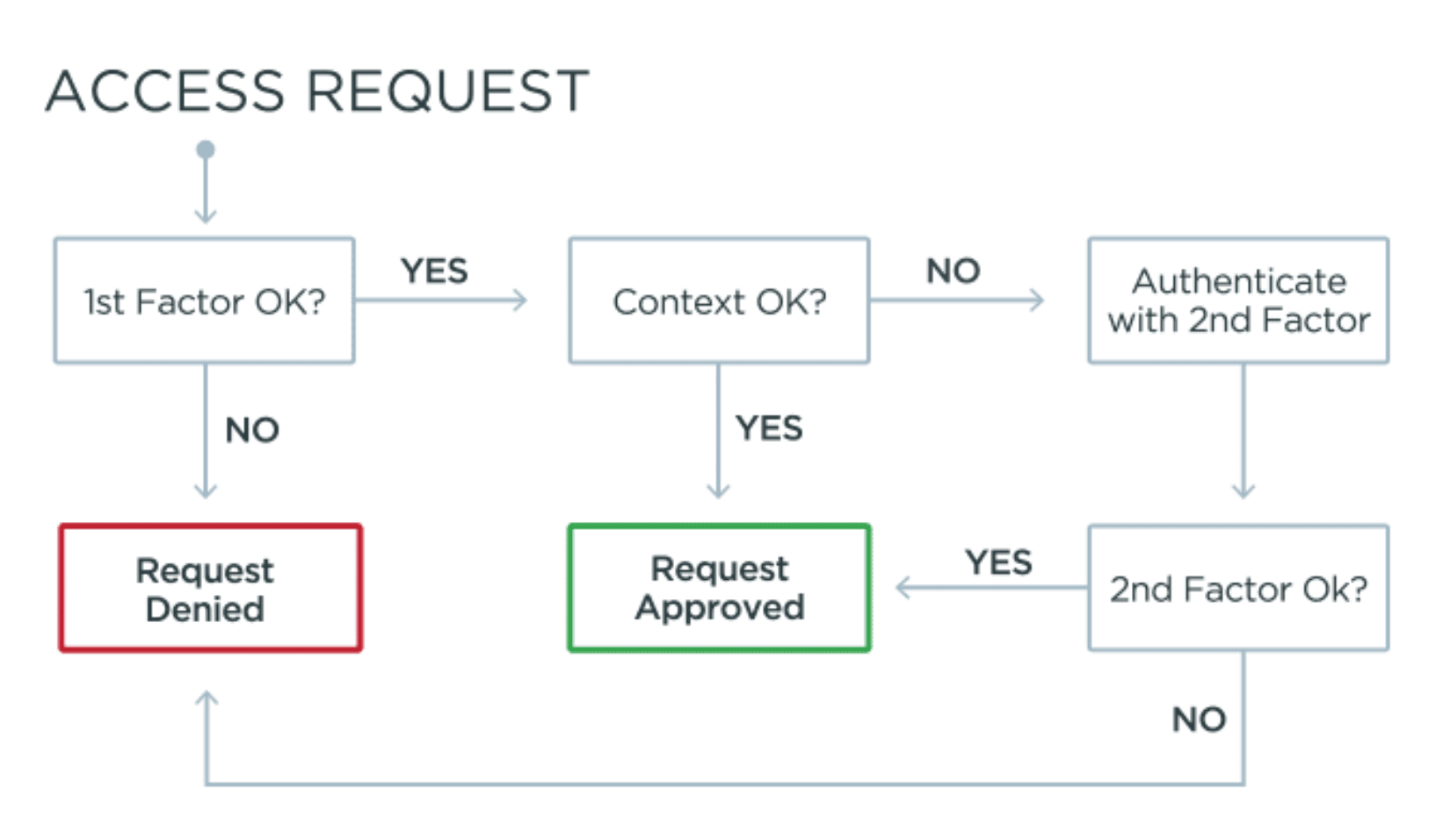

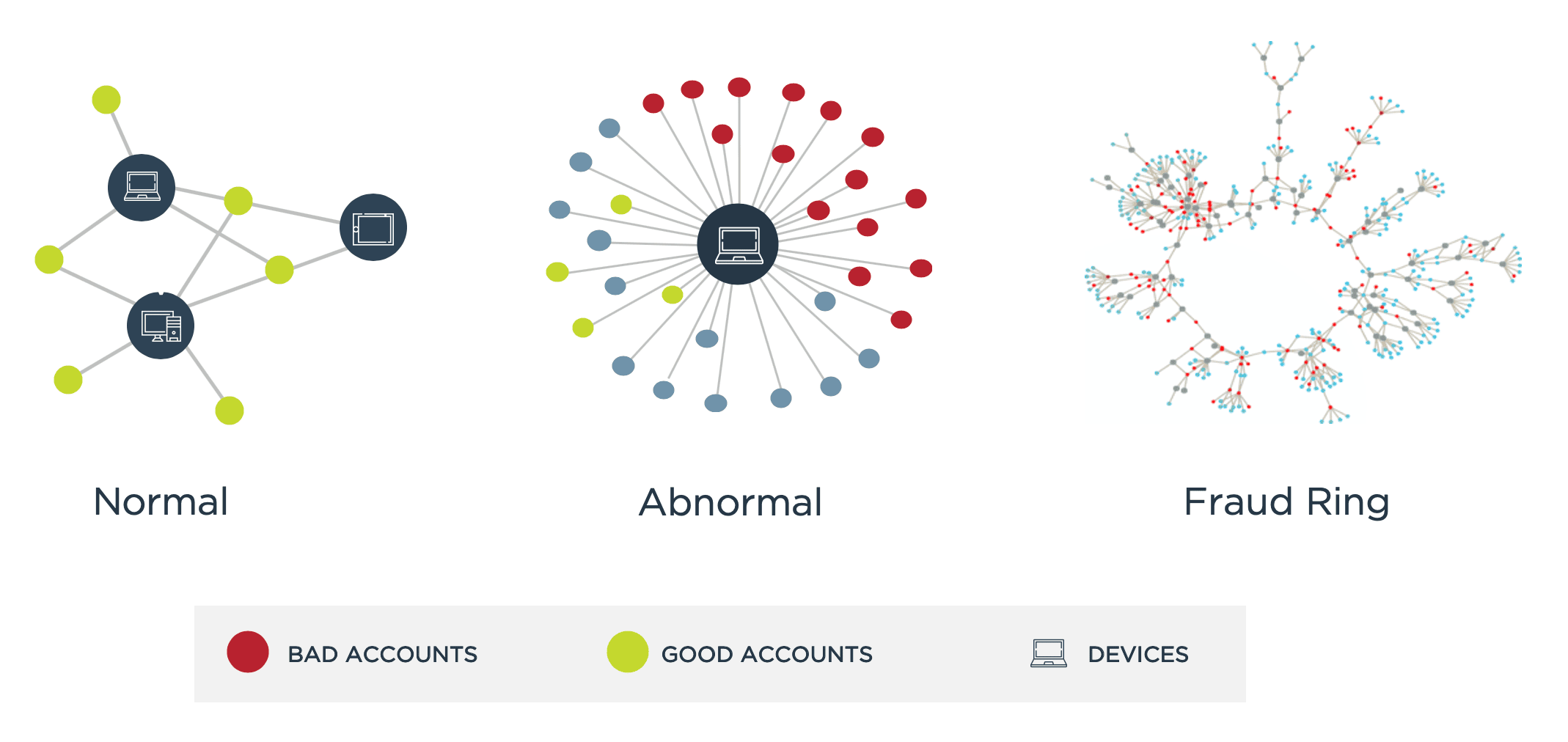

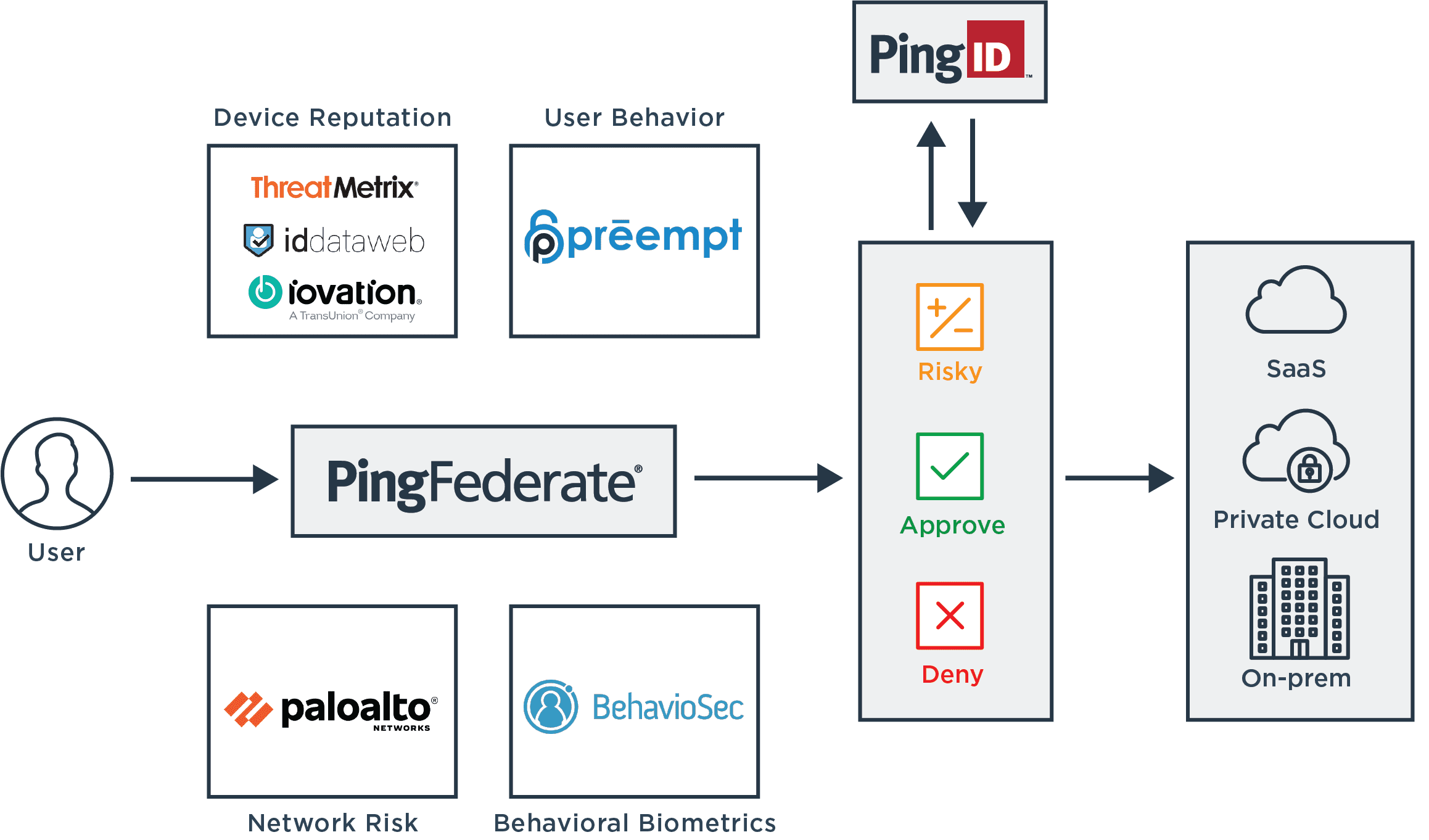

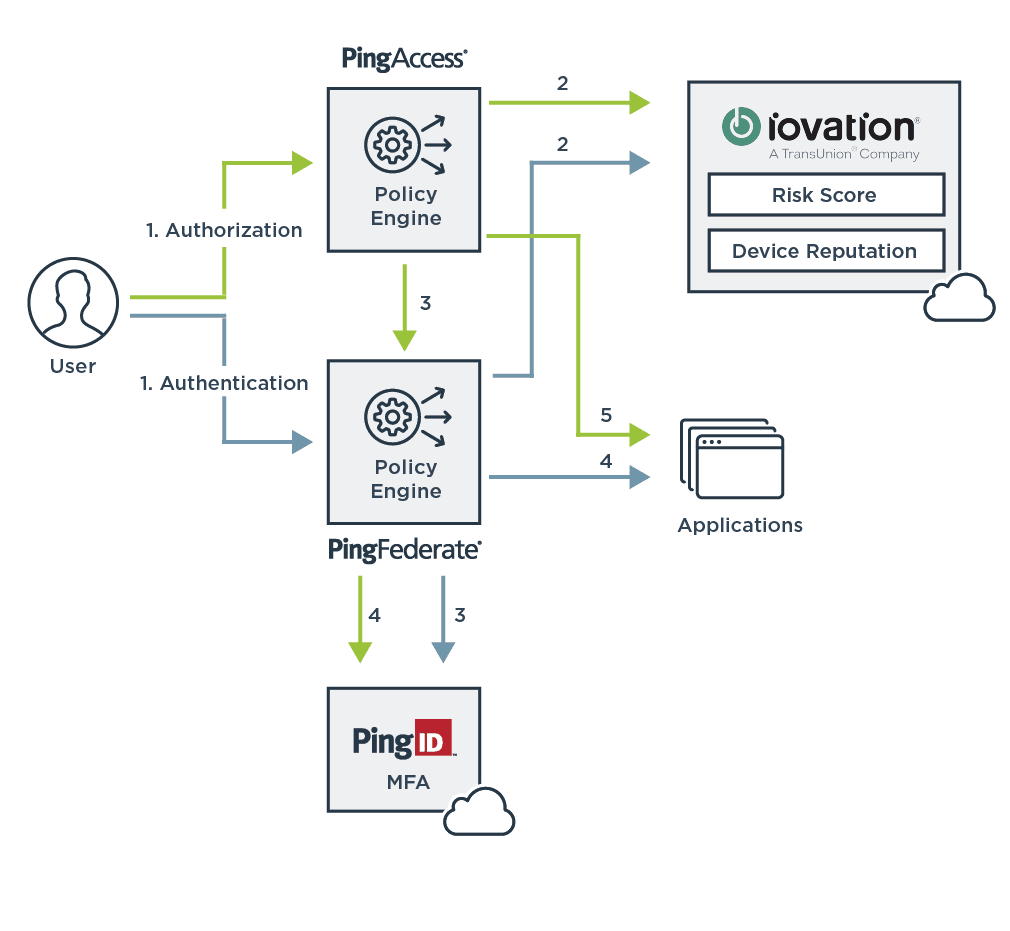

Créer la meilleure expérience digitale possible tout en offrant un bon niveau de sécurité repose souvent sur une authentification basée sur le niveau de risque : Concrètement : une évaluation dynamique du risque associé à une interaction donnée sur la base d’une variété de facteurs, et l’ajustement du processus d’authentification en conséquence. L’authentification basée sur le niveau de risque peut offrir un juste équilibre entre une protection renforcée et une expérience utilisateur fluide, et les intégrations puissantes de Ping Identity permettent à votre entreprise de choisir les techniques d’authentification optimales adaptées à vos besoins opérationnels.