Bénéficier d’une bonne sécurité des identités n’exclut pas de rendre les choses aussi simples que possible. Disponible en tant que logiciel sur site hébergé dans un dedicated tenant, PingCentral rend plus facile que jamais l’intégration et la gestion des applications dans toute votre organisation. PingCentral est un portail d’exploitation qui permet une gestion centralisée et en libre-service des ressources des applications dans PingFederate et PingAccess, ce qui libère beaucoup de temps et de ressources pour permettre à vos équipes de délivrer plus de valeur business stratégique tout en modernisant rapidement votre infrastructure d’ancienne génération.

5 étapes pour rendre opérationnel l’intégration des applications en libre-service dans PingCentral

5 étapes pour rendre PingCentral opérationnel

PingCentral peut simplifier l’adoption de PingFederate dans votre entreprise, et accélérer ainsi votre transformation digitale dans le cloud. Voici les cinq étapes que nous vous recommandons de suivre dans votre entreprise :

Identifier les cas d’usage et les ressources prioritaires

Configurer PingFederate et PingAccess

Paramétrer PingCentral

Former les non-experts en matière d’IAM

Permettre à d’autres équipes d’ajouter des fonctionnalités de PingFederate et PingAccess à leurs applications avec des options en libre-service

N° 1 : Identifier les cas d’usage et les ressources prioritaires

L’un des meilleurs moyens pour garantir le succès avec PingCentral est d’inclure dès le départ les bonnes parties prenantes (right line-of-business ou LOB). Informez vous sur les cas d’usage les plus courants de vos principales parties prenantes, et veillez à bien comprendre ce que cela impliquerait pour eux d’adopter une intégration des applications en libre-service.

En vous appuyant sur les informations provenant de vos clients internes, identifiez les cas d’usage qui profiteront le mieux à votre organisation. Classez et priorisez les ressources concernant vos clients, vos partenaires et vos ressources internes, y compris toutes les applis SaaS externes. Regroupez-les par utilisateur et type d’authentification afin de voir quels types de méthodes d’authentification OAuth, OIDC et SAML seront utilisées le plus fréquemment, mais aussi comment les utilisateurs LOB décrivent leurs besoins.

N° 2 : Configurer PingFederate et PingAccess

Commencez par passer en revue vos politiques d’authentification dans PingFederate et PingAccess, et créez des exemples de clients OAuth/OpenID Connect ou de connexions SAML qui utilisent Policy Contract. Vous devrez aussi veiller à configurer de façon cohérente les politiques d’authentification, les policy contracts et les attributs pour chaque environnement cible de PingFederate et PingAccess. Voici également quelques précisions sur l’utilisation de propriétés étendues pour modéliser vos arborescences et sélecteurs de politiques :

Attributs supplémentaires depuis les data stores

PingCentral ne supporte pas les appels personnalisés spécifiques à une appli (par ex. une expression OGNL référençant un groupe d’annuaire spécifique dans le cadre du mapping d’attributs pour une connexion SAML). Tous les attributs exposés dans le wizard de mapping d’attributs de PingCentral proviennent du authentication policy contract (APC) primaire. Voici la bonne nouvelle : Rien ne vous empêche de mapper des attributs supplémentaires sur cet APC et de les rendre disponibles pour un mapping avec n’importe quelle application.

Nous vous recommandons de prendre tous les attributs supplémentaires depuis les sources de données dont vous avez besoin et de les mapper vers votre policy contract, plutôt que directement vers la connexion du fournisseur de services dans le cadre du mapping des attributs. Nous avons vu certains de nos plus grands clients utiliser cette approche pour réaliser un mapping des attributs flexible qui est toujours simple à effectuer par les utilisateurs délégués. En général, nous ne recommandons pas de mapper des sources de données personnalisées directement vers une application individuelle, car cela empêche leur réutilisation.

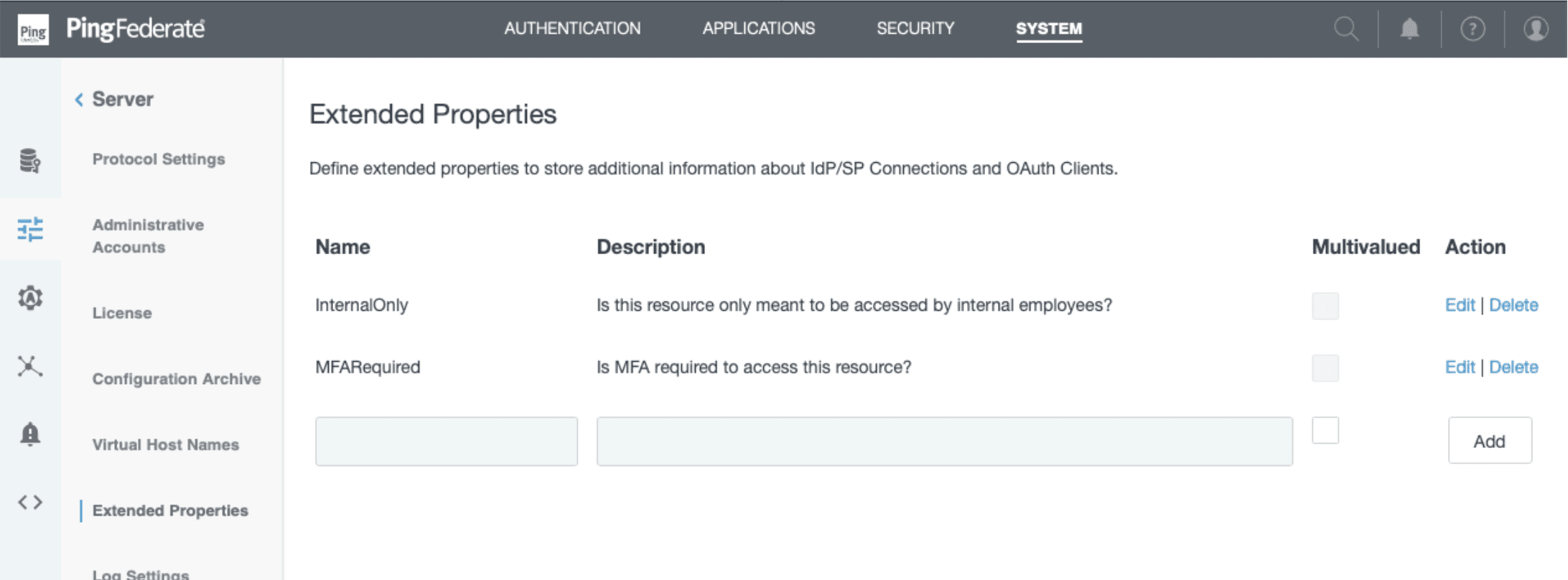

Ajouter des connexions à des sélecteurs spécifiques

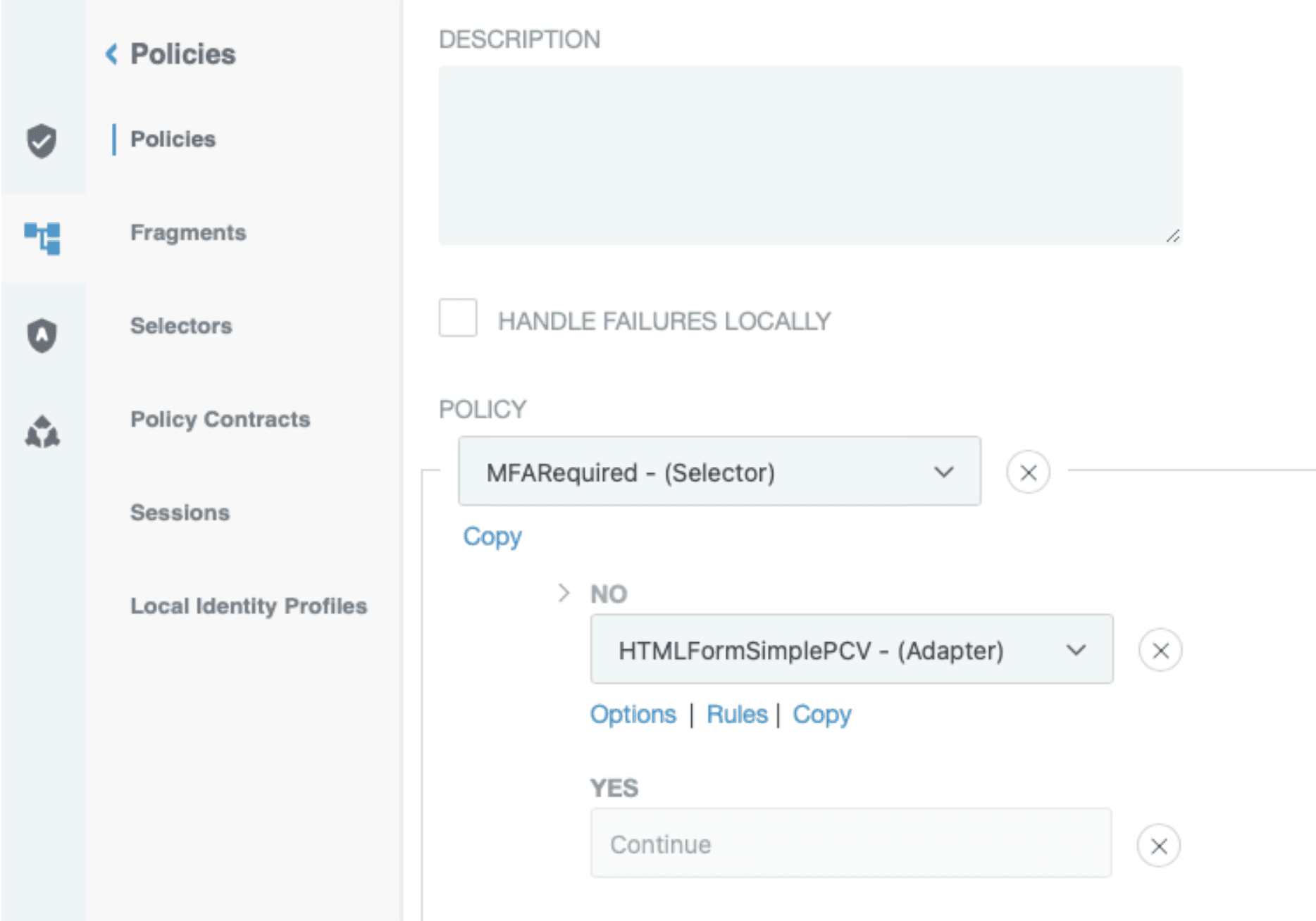

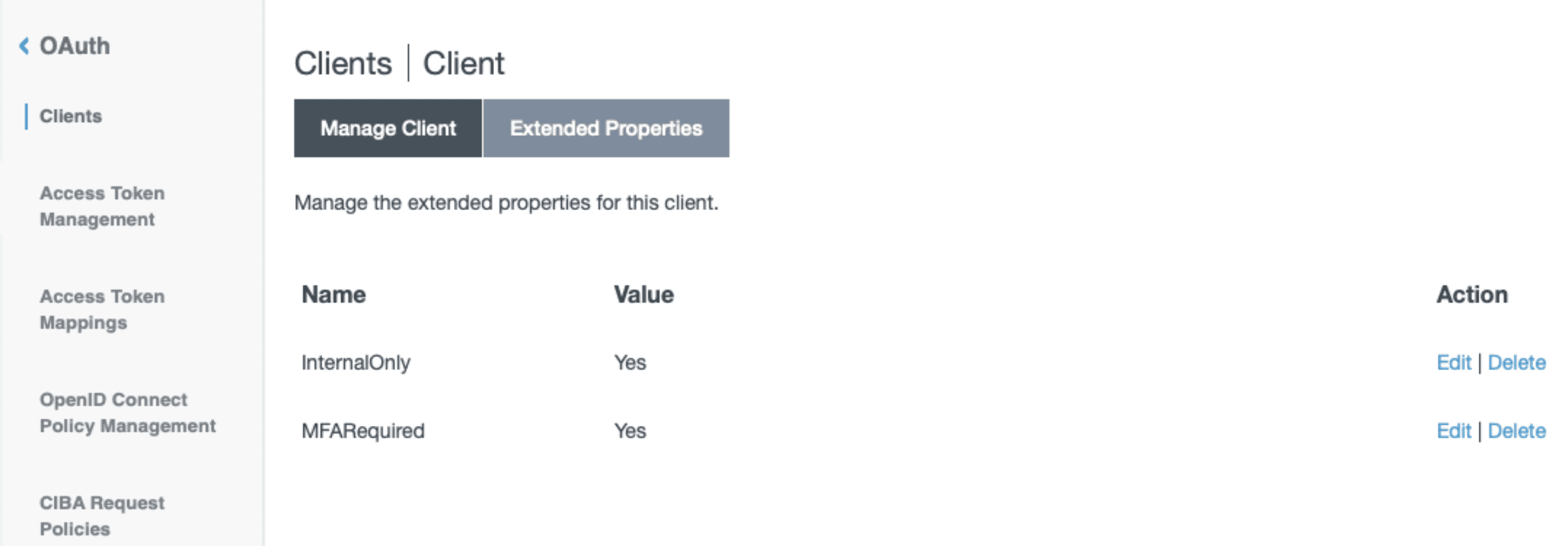

PingFederate peut être utilisé pour créer des propriétés étendues (métadonnées définies par l’utilisateur) qui feront partie du modèle de données et de JSON pour tous les clients ou connexions que vous créerez. De plus, PingFederate dispose d’un type de sélecteur qui repose sur les valeurs de propriétés étendues. Cela signifie que vous pouvez construire un organigramme avec autant de niveaux et de branches que nous le souhaitez menant à des adaptateurs et des authentication policy contracts spécifiques. N’importe quel client ou connexion est mappé à sa bonne place dans ce flux de politique uniquement à travers les APC et les propriétés étendues, ce qui signifie qu’aucune connexion explicite n’a besoin d’être établie. Merci d’examiner ces étapes.

Étape 1 : Activez des propriétés étendues sur PingFederate.

Étape 2 : Construisez votre politique d’authentification pour utiliser le sélecteur de Propriétés étendues.

N° 3 : Paramétrerz PingCentral

Une fois que PingFederate a été configuré, il faut paramétrer PingCentral. Déployez-le sur un serveur avec des connexions réseau vers tous vos environnements PingFederate. Ensuite, vous voudrez paramétrer le SSO afin que vos développeurs et vos administrateurs puissent se connecter à PingCentral en utilisant le single sign-on que vous aurez établi. Ceci est paramétré en configurant PingCentral comme un client OIDC dans son fichier de propriétés des applications afin que vous n’ayez pas à utiliser le user store local ; vous pouvez pré-provisionner la propriété de l’application, et les utilisateurs peuvent utiliser leurs identifiants d’entreprise.

Ensuite, dans PingCentral, vous ajouterez tous vos différents environnements PingFederate, tels dev, staging et production. Vous devrez également construire des applications et des connexions dans PingFederate, qui seront importées dans PingCentral en tant que modèles reflétant les cas d’usage les plus courants afin d’avoir un ensemble clair à partir duquel les propriétaires des applications pourront choisir lorsqu’ils ouvriront leur console PingCentral pour ajouter une nouvelle application ou une nouvelle connexion.

Une autre étape qui aidera à accélérer la configuration et la mise en œuvre de PingCentral est de placer les applications déjà dans PingFederate dans PingCentral et de provisionner les bons propriétaires des applications pour ces applis existantes. Bien que cela puisse être réalisé manuellement, nous vous recommandons de le faire par le biais d’un script via des calls API vers PingCentral.

Étape 3 : Créer un client ou une connexion qui spécifie les valeurs des propriétés étendues que vous voulez utiliser dans un modèle.

N° 4 : Utiliser avec l’équipe en charge de l’installation

Plusieurs personnes s’occupent déjà de traiter les demandes des équipes en charge des applications pour l’authentification et le single sign-on avec PingFederate. Ces demandes peuvent concerner l’ajout de nouvelles applications, la modification de la configuration des authentifications, l’évolution vers de nouveaux environnements, la rotation de secrets clients, et la réalisation d’autres tâches qui seront gérées au fur et à mesure par PingCentral. Les personnes qui accompagnent généralement les demandes des équipes en charge des applications sont ceux que vous devriez inclure dans votre équipe officielle en charge de l’installation de PingCentral. Il s’agit probablement de membres de l’équipe de sécurité, ou faisant partie d’un groupe opérationnel adjacent.

Communiquez à ces personnes qu’elles font officiellement partie de l’équipe en charge de l’installation de PingCentral et ce qu’implique leur rôle à ce stade. Assurez-vous que tous les membres de votre équipe en charge de l’installation (en particulier tous ceux qui ne figuraient pas dans les trois premières étapes) soient informés des fonctionnalités de PingCentral ainsi que des modèles, environnements, ressources et propriétaires que vous avez configurés.

Lorsque l’équipe est prête à se lancer, chacun de ses membres devrait essayer utiliser PingCentral pour répondre aux demandes des équipe des applications pour une période donnée. Connectez-vous en tant que propriétaire d’une application et regardez si vous parvenez à faire ce que vous voudriez que les propriétaires des applications fassent lorsqu’ils sont confrontés à PingCentral. Un autre objectif important est de voir si vous pouvez arrêter d’utiliser la console d’administration de PingFederate pour la majorité des demandes des équipes des applications.

Cet exercice d’installation devrait être très instructif et vous permettre de :

Gérer plus rapidement les demandes fréquentes

Comprendre quels modèles sont les plus utilisés

Valider les configurations adaptées à chaque environnement PingFederate cible

N° 5 : Déléguer aux non-experts en matière d’IAM

Désormais, il est temps de commencer à déléguer l’administration aux propriétaires des applications qui ne font pas partie de l’équipe en charge de l’installation. Vous voudrez commencer avec vos équipes d’applications qui en savent le plus sur l’IAM et qui ont le plus grand volume de demandes (ceux qui ont le plus besoin de vos services). Une fois que ces équipes ont adopté le libre-service et qu’elles vous ont fait un retour d’expérience, les questions qu’elles vous posent le plus souvent peuvent vous aider à affiner vos modèles et la formation interne pour mieux guider le reste de votre entreprise.

Continuez à déployer l’administration déléguée de PingCentral par vagues, autant que nécessaire, afin de réaliser une transition en douceur et d’avoir le temps de répondre aux questions soulevées. Et assurez-vous d’utiliser les canaux de retours à double sens avec les équipes en charge des applications. Certaines organisations ont constaté qu’une session par mois « durant les heures de bureau » aidaient à mieux communiquer et gérer le changement, contribuant ainsi à l’adoption de PingCentral par le reste de votre organisation.

Pour en savoir plus sur PingCentral, cliquez ici : https://www.pingidentity.com/fr/pingone/pingcentral.html

Lancez-vous dès Aujourd'hui

Contactez-Nous

Découvrez comment Ping peut vous aider à offrir des expériences sécurisées aux employés, partenaires et clients dans un monde numérique en constante évolution.