Qu’est-ce que la sécurité des API ?

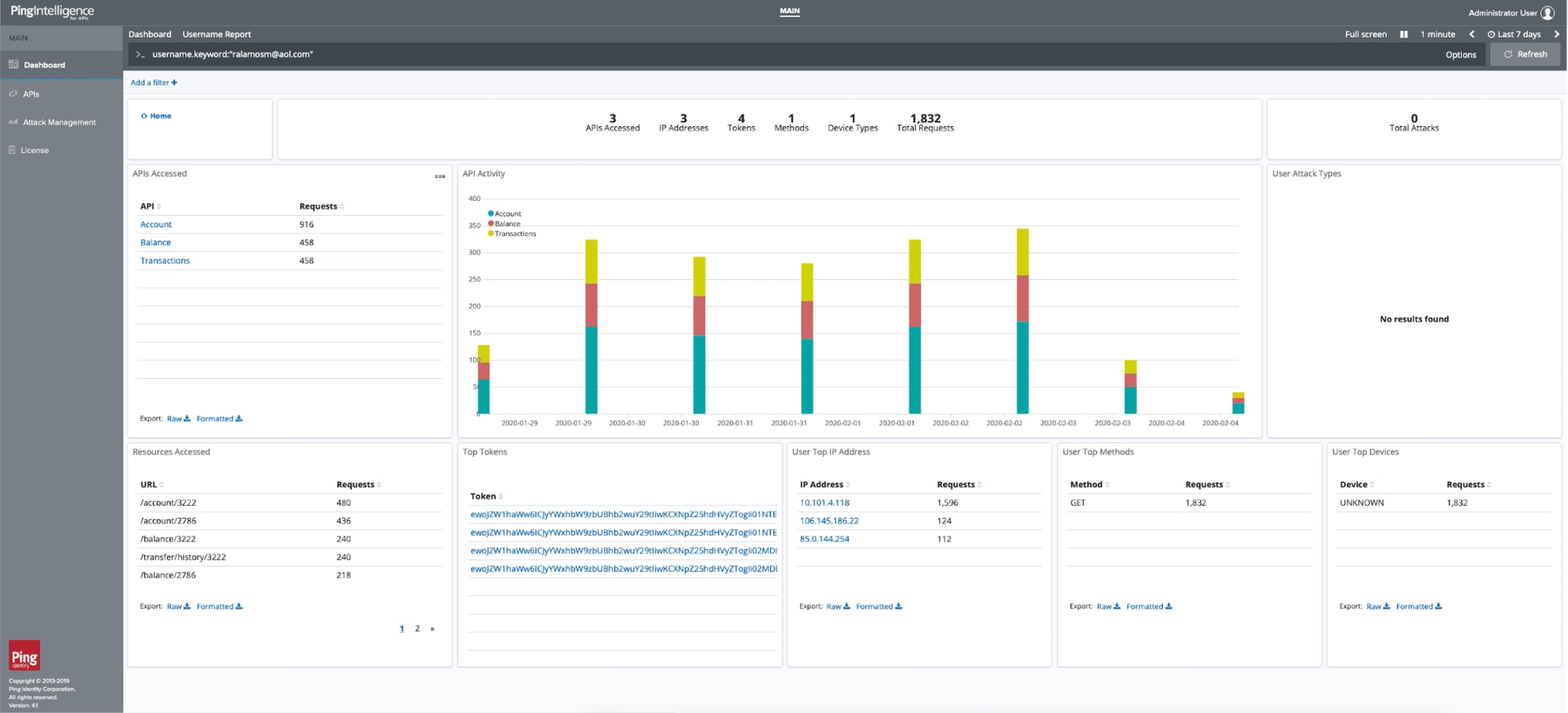

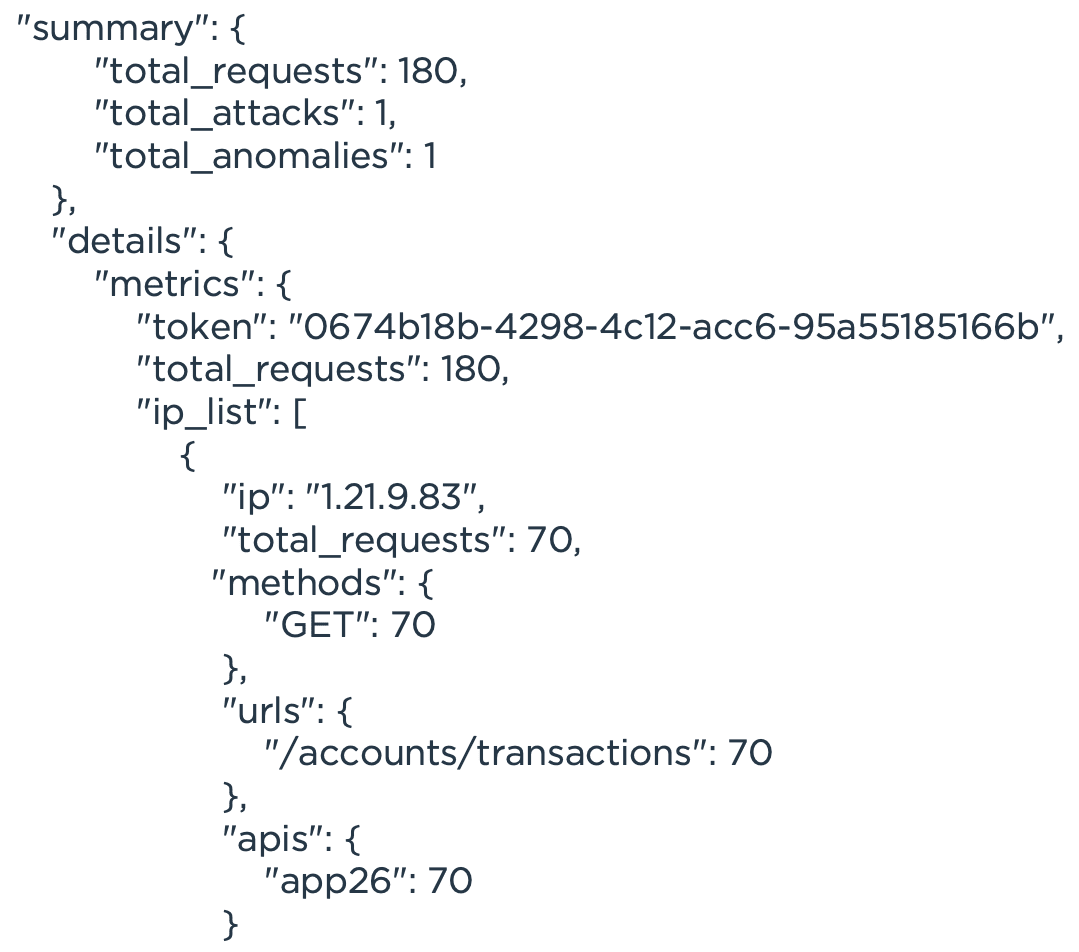

La sécurité des API Web est l’application de toutes les bonnes pratiques de sécurité appliquées aux API Web, qui sont largement présentes dans les applications d’aujourd’hui. La sécurité des API Web comprend le contrôle des accès et la confidentialité des API ainsi que la détection et la résolution des attaques ciblant API via ‘reverse engineering’ et l’exploitation de leurs vulnérabilités, comme décrit dans OWASP API Security Top 10.

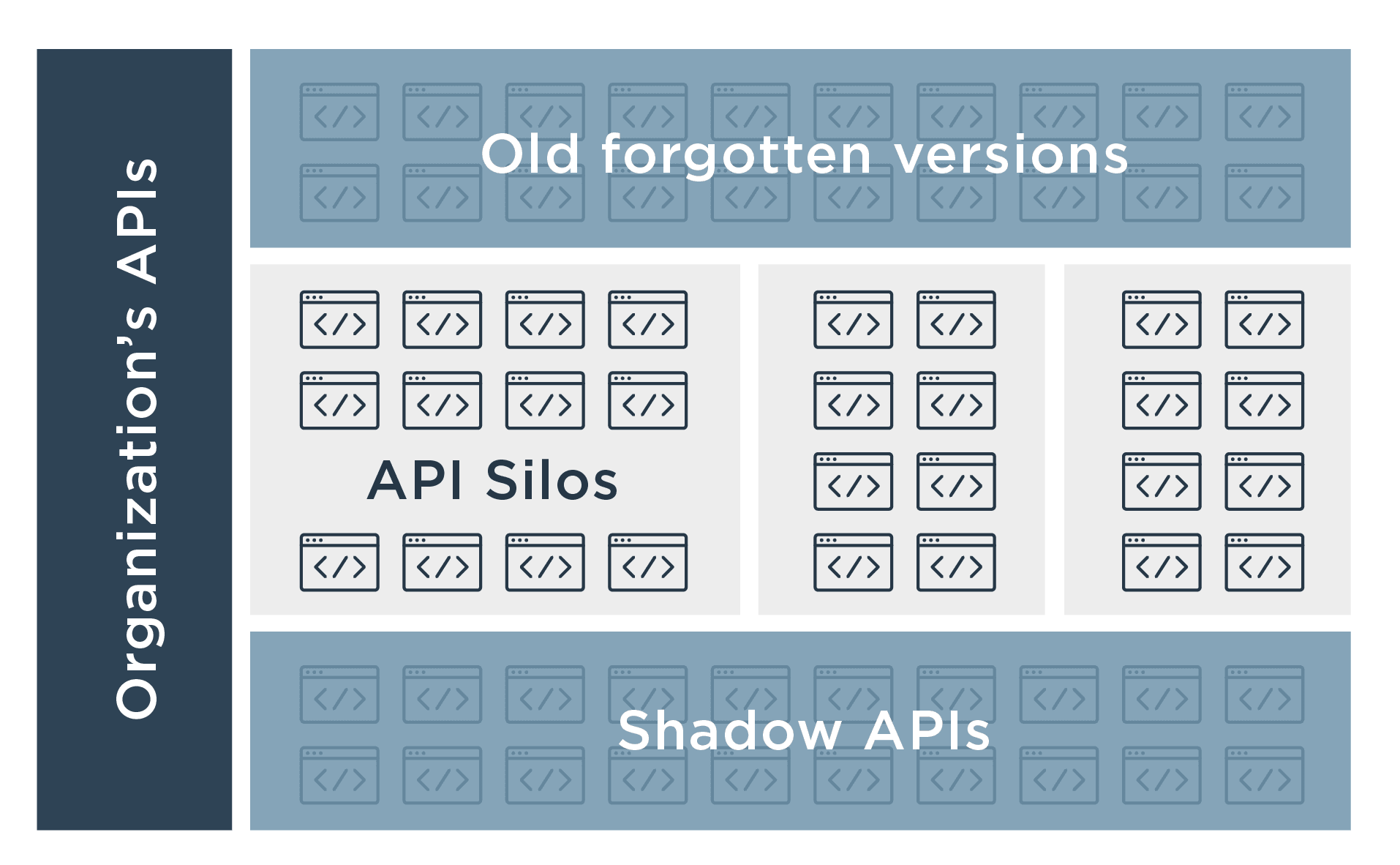

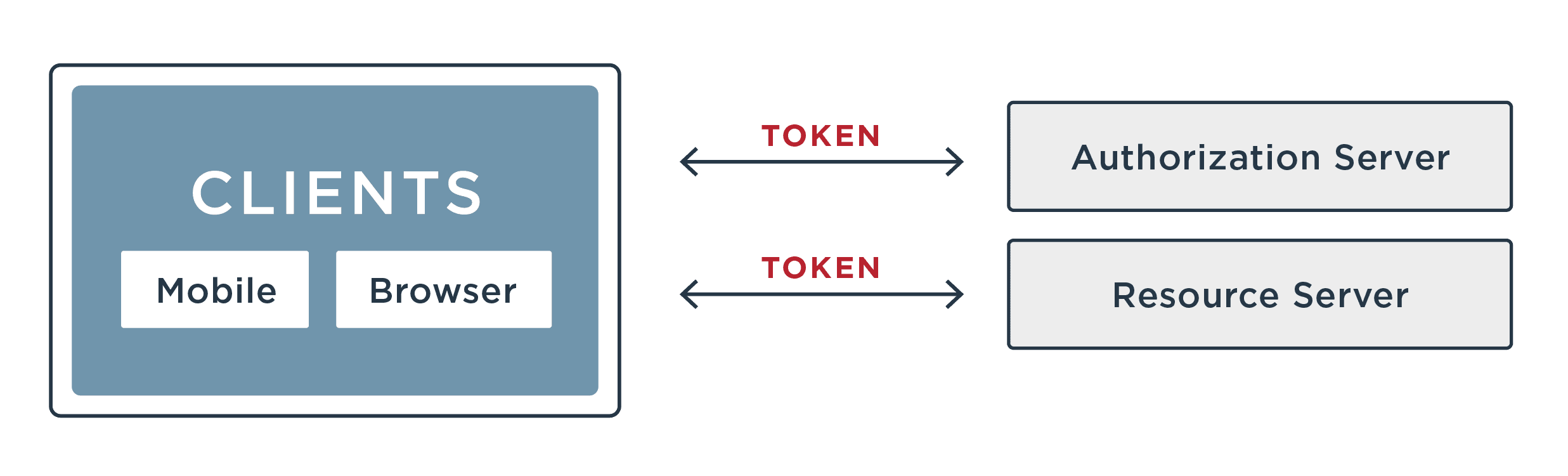

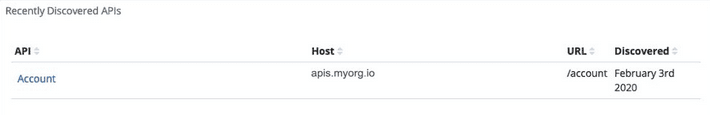

Qu’une application cible des consommateurs, des employés, des partenaires ou autre, le côté client d’une application (par exemple, une application mobile, une application Web) interagit avec le côté serveur d’une application via une API (Application Programming Interface). En termes simples, les API permettent à un développeur de créer facilement une application côté client. Les architectures de microservices sont également rendues possibles par les API.

While this access is invaluable for your employees, partners, and customers, it also makes APIs attractive targets for hackers and rogue insiders.

A growing number of highly publicized attacks have revealed how vulnerable APIs can be to attack vectors like credential stuffing, stolen tokens, data extraction, broken authentication, account takeover, and breaches through a partner.

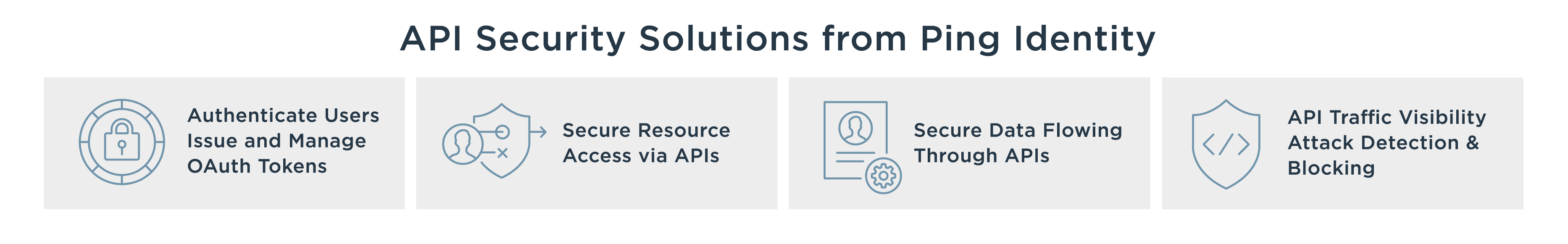

Existing API security solutions like content delivery networks and application delivery controllers, web application firewalls, identity and access management systems, and API gateways provide basic protections for your API infrastructure against volumetric DDOS attacks, OWASP top ten vulnerabilities, session hijacking, and invalid input attacks, to name a few.

But they're not enough to stop hackers determined to exploit vulnerabilities unique to each API.

To learn more about four common gaps in API security, visit our website at the link below or visit the API intelligence page at www.pingidentity.com.

Thanks for watching.

Parce qu’elles sont souvent disponibles sur des réseaux publics (accessibles de n’importe où), les API sont généralement bien documentées ou leur ‘reverse engineering’ est aisé. Également très sensibles aux attaques de type par déni de service (DDOS), les API sont des cibles attractives pour des acteurs malveillants.

Une attaque peut inclure le contournement de l’application côté client pour tenter de perturber le fonctionnement d’une application pour d’autres utilisateurs ou la violation d’informations privées. La sécurité des API se concentre sur la sécurisation de cette couche applicative et sur ce qui peut arriver si un acteur malveillant interagissait directement avec une API.