PingAuthorize

Découvrez le produit

Multiple forces are pressuring enterprises to take action, Including consumer privacy and data protection legislation, the risk and impact of exposure or Breaches of consumer data, and meeting user expectations about data rights, Consents, and privacy preferences.

There's a lot of data about your customers, beyond just what's stored in user profiles, Including things like transactions and browsing history.

It's being stored in many places across your enterprise and in the cloud.

And it's accessed more and more by remote employees and outside partners through APIs.

In an ideal world, we trust employees and partners to only request the Customer data they Need and are authorized to access.

Unfortunately, there isn't a single source of truth for what an authorized use of a Customer's data actually is.

There are, however, many stakeholders who would like to have a say in data access policy Decisions.

Without visibility or a Centralized-UI for This today, the burden of gathering and reconciling detailed data security requirements, Coding policies and validating them all with each of these stakeholders is falling to each of your API developers and database admins.

Ping authorized can help.

It provides fine-grained, dynamic, externalized authorization for all of your customer data.

It's a policy engine for administering and enforcing fine-grained access controls on user Data in your data stores and APIs.

It can allow, block, filter, or obfuscate unauthorized data, Preventing it from getting in the wrong hands.

It gives your enterprise a way to enforce consent and data privacy preferences, Including privacy management in delegated access scenarios, All in compliance with regulations.

For Zero Trust architectures, Ping Authorized gives you the flexibility of setting Authorization perimeters around granular customer data attributes.

Ping Authorize connects in real time to any data source to enable attribute-based Access control across your enterprise environment.

Dynamic authorization policies use real-time connections to policy attributes, Which means that when underlying attributes change, the authorization changes automatically.

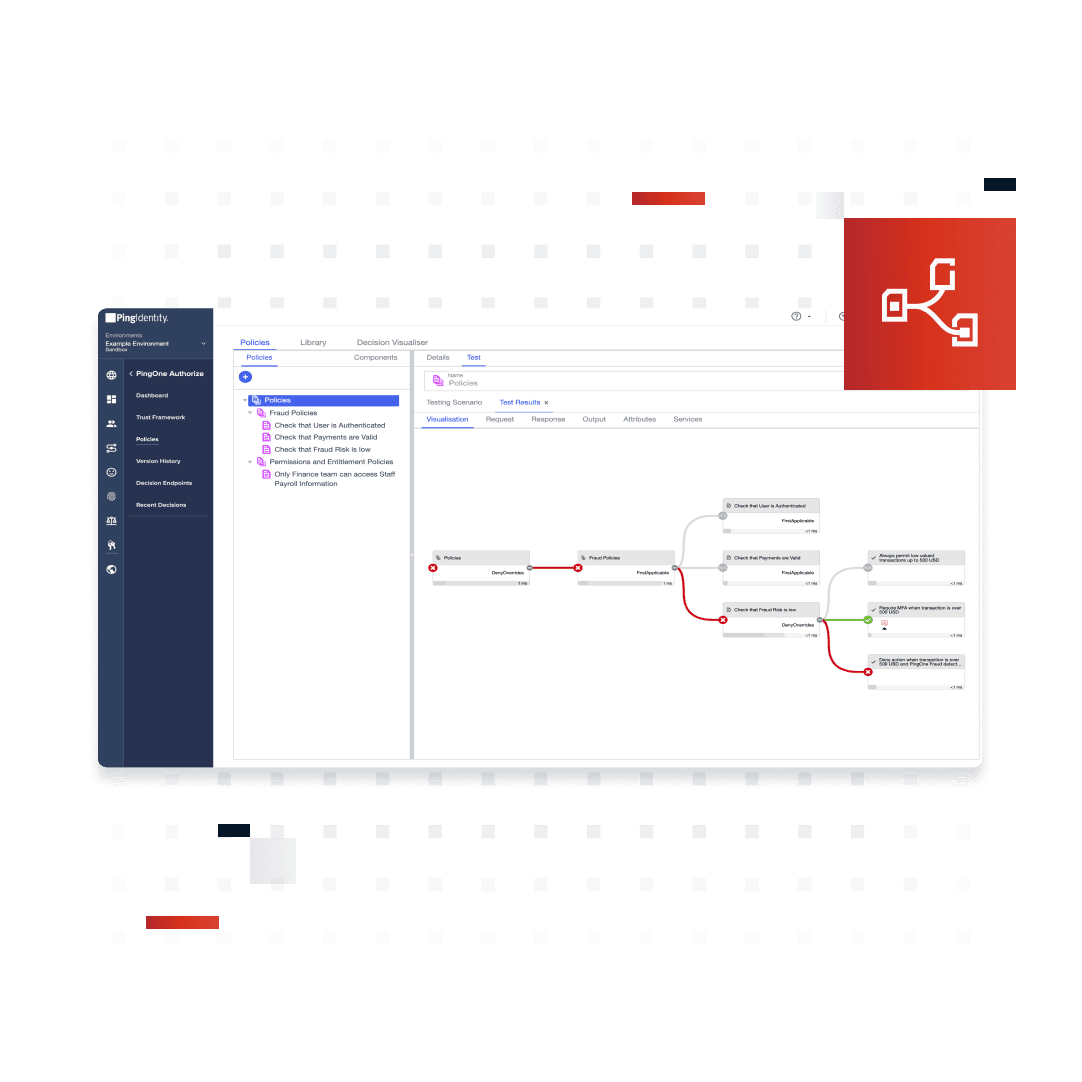

Ping Authorize externalizes authorization from code to a centralized, collaborative drag-and Drop Interface, where business users build and test policies by layering attributes Visual Policy Decision Tree.

Delegated policy administration speeds things along because developers and database admins now Longer have to manually code data access policies and aren't solely responsible for security.

With today's service-oriented architectures, External clients and modern applications access customer data through APIs.

Deployed here, Ping Authorize acts as an API data security gateway, Deployed as a proxy or sideband to your existing API management gateways.

At this layer, developers don’t have to change how they request data; Since policies are being enforced on the other side of this flow.

The bottom line is that protecting valuable customer data requires fine-grained, Dynamic, externalized authorization capabilities that can be deployed where it counts.

To learn about protecting customer data with Zero Trust security, privacy, and consent enforcement, visit www.pingidentity.com.

Thanks for watching.

Découvrez PingAuthorize

PingAuthorize procure un moteur de création et de mise en œuvre de politiques centralisées qui évalue en temps réel des points de données et des informations sur le contexte pour permettre un accès aux applications et aux données. Avez-vous des règles d’accès basées sur des rôles qui sont dépassées ? PingAuthorize vous procure la flexibilité nécessaire pour créer facilement des politiques s’appuyant sur une variété de points de données à l’aide d’une interface utilisateur en glisser-déposer. Ce logiciel vous permet de respecter plus facilement les exigences réglementaires, de renforcer la sécurité et d’améliorer votre agilité commerciale.

Fonctionnement

PingAuthorize permet à vos développeurs d’accéder à des données en invoquant une API SCIM plutôt qu’en se connectant directement ou au niveau de l’API en tant que proxy ou bande latérale à des passerelles de gestion des API existantes. Les administrateurs créent un « cadre de confiance » des politiques d’accès en connectant et en définissant les sources de données, les hiérarchies des conditions et les règles d’évaluation. Le moteur de décision des politiques de PingAuthorize évalue toutes les demandes d’accès et les réponses, et applique les politiques. Au niveau de l’API et au-delà des données de l’utilisateur, PingAuthorize peut gouverner n’importe quel type de données structurées liées à l’utilisateur, comme les fichiers médicaux, les données sur les appareils connectés et les transactions bancaires.

Avec PingAuthorize, vous pouvez :

Contrôler facilement la logique d’autorisation et mettre à jour les stratégies avec une simple opération de glisser-déposer sur l’interface

Appliquer les stratégies de manière centralisée pour vous conformer aux exigences réglementaires, renforcer la sécurité et améliorer l’agilité de l’entreprise

Aller au-delà des contrôles de l’architecture basés sur les rôles pour prendre des décisions et gagner du temps, en déchargeant les propriétaires des ressources pour modifier des règles d’autorisation

Alignement du parcours utilisateur

PingAuthorize fait partie intégrante de l’étape « Autorisé » du parcours utilisateur.

Respectez les réglementations sur les données et le respect de la vie privée

Appliquez vos données partout

PingAuthorize peut appliquer des règles d’accès aux données au niveau du magasin de données et au niveau de l’API. Dans les deux cas, il surveille les demandes et les réponses et applique les décisions des politiques. Mieux encore, il ne nécessite pas que les développeurs d’API, les administrateurs de bases de données ou les développeurs d’applications modifient leur code pour garantir que seules les données conformes soient renvoyées.

Filtrez des attributs spécifiques

Configurez les politiques de PingAuthorize pour autoriser un appel d’API, mais ensuite filtrer, masquer, ou retirer des attributs de données spécifiques dans la réponse. Cela vous donne une grande flexibilité en matière de gestion stricte des autorisations et du contrôle des données.

Un accès délégué aux données

PingAuthorize permet aux utilisateurs de déléguer le contrôle des accès de leurs données à des représentants du service client, à des personnes de confiance, à des membres de la famille, à des tiers et à d’autres. Par exemple, vous pouvez limiter les résultats des recherches aux utilisateurs qu’un administrateur délégué est autorisé à voir. Vous pouvez également définir quels attributs spécifiques les administrateurs délégués peuvent voir, ou les actions spécifiques que les administrations peuvent réaliser.

Fonctionnalités et avantages

Construit des règles d’accès strictes basées sur les attributs de l’identité, les titres, les consentements et toute autre information sur le contexte

Externalise l’administration des règles aux utilisateurs professionnels et non aux développeurs

Ingère les signaux de fraude et de risque pour élaborer une authentification et une autorisation adaptatives

Ingère les signaux de fraude et de risque pour élaborer une authentification et une autorisation adaptatives

Les politiques peuvent être mises à jour en quelques minutes via une simple interface utilisateur en glisser-déposer

Orchestre une authentification en s’appuyant sur le contexte et des flux d’approbation

Autorise, bloque, filtre ou masque les données non autorisées

Déployée en tant que portail de sécurité des API ou en tant que système de gestion d'identité interdomaines (SCIM) par API pour les magasins de données

Configure facilement des politiques d’accès avec des exemples et des modèles prêts-à-l’emploi

Valeur commerciale

Gagnez en agilité informatique et commerciale

Minimise les frictions au

niveau de l’expérience utilisateur

Conforme aux

exigences réglementaires

Options de déploiement flexible

PingAuthorize peut être déployé comme :

PingOne Cloud Software - Déploie des conteneurs cloud n’importe où

Alignement de la plateforme

PingAuthorize fait partie intégrante de la PingOne Platform et elle est essentielle à la phase « Autoriser » de la gestion des identités et des accès pendant le parcours utilisateur.

Alignement de la plateforme

PingAuthorize fait partie intégrante de la PingOne Platform et elle est essentielle à la phase « Autoriser » de la gestion des identités et des accès pendant le parcours utilisateur.

Ressources connexes

Lancez-vous dès Aujourd'hui

Contactez-Nous

Découvrez comment Ping peut vous aider à offrir des expériences sécurisées aux employés, partenaires et clients dans un monde numérique en constante évolution.