PingAccess

Recorra el producto

In part one of this whiteboard, you'll learn how PingAccess can increase productivity by extending single sign on to all applications, even your most difficult use cases.

PingFederate provides a range of convenient approaches to enable single sign on.

But extending single sign on to all applications can be difficult because some don't natively support federation standards like SAML, OAuth, and open ID connect.

And others might be protected by agent-based legacy, web access management solutions.

When PingFederate, and PingAccess are deployed together, you can easily extend single sign on to all applications.

There are HTTP header injection, jot tokens, and even token mediation to applications protected by legacy web access management agents.

This enables the seamless addition of all applications to your federated architecture.

PingAccess also provides an out of the box integration to Microsoft Azure active directory, allowing Microsoft customers to enjoy single sign on and access security to all of their on premise applications.

PingAccess enables these connections without requiring application developers to refactor applications with heavy agents or integration kits.

If agents are required, PingAccess provides lightweight agents that are easy to deploy and manage, thanks for watching.

View parts two, three, and four in this series to learn how combining PingFederate, and PingAccess can benefit your organisation.

For a more in depth understanding of the benefits of the combined solution, download the white paper, expanding SSO to comprehensive access management.

Descubra PingAccess

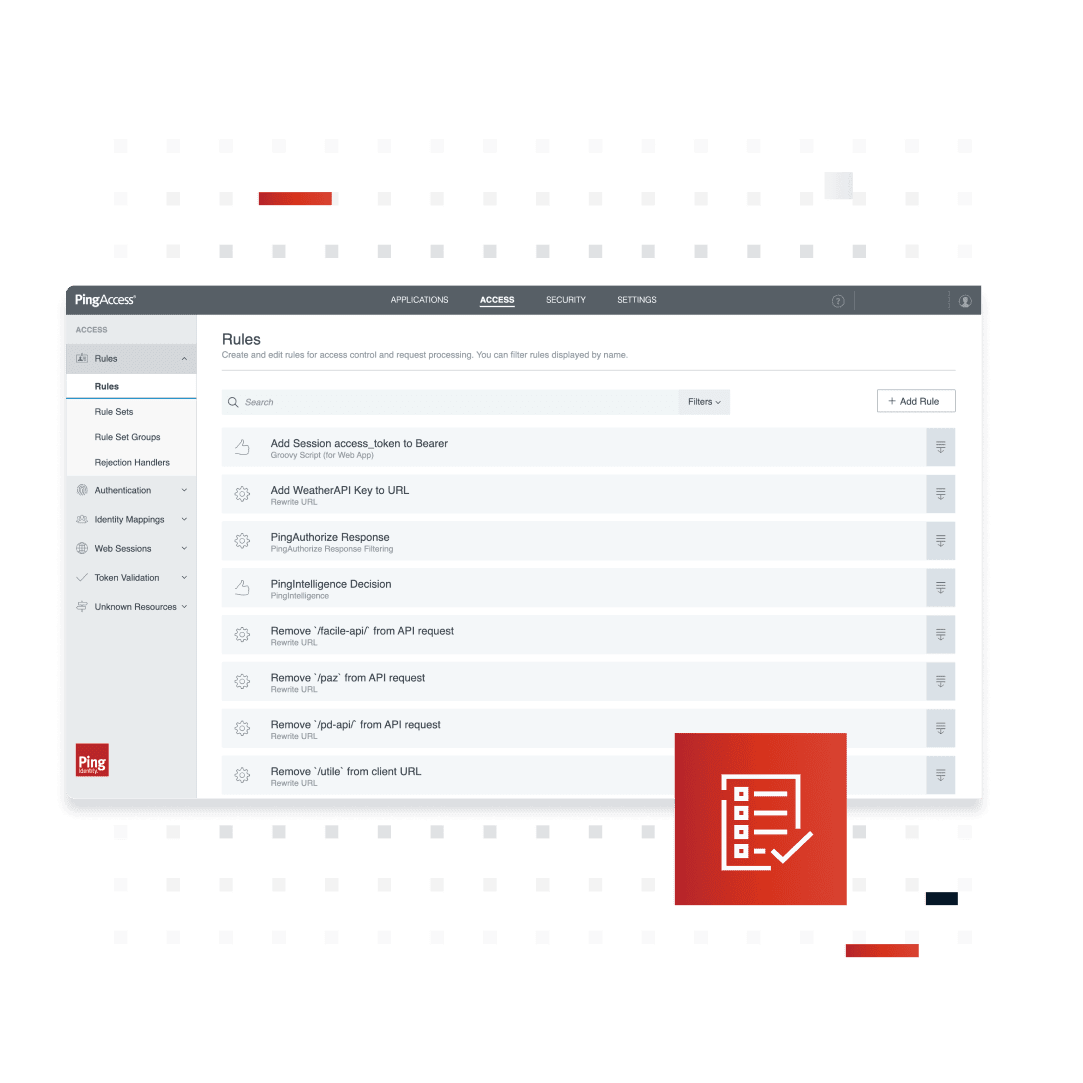

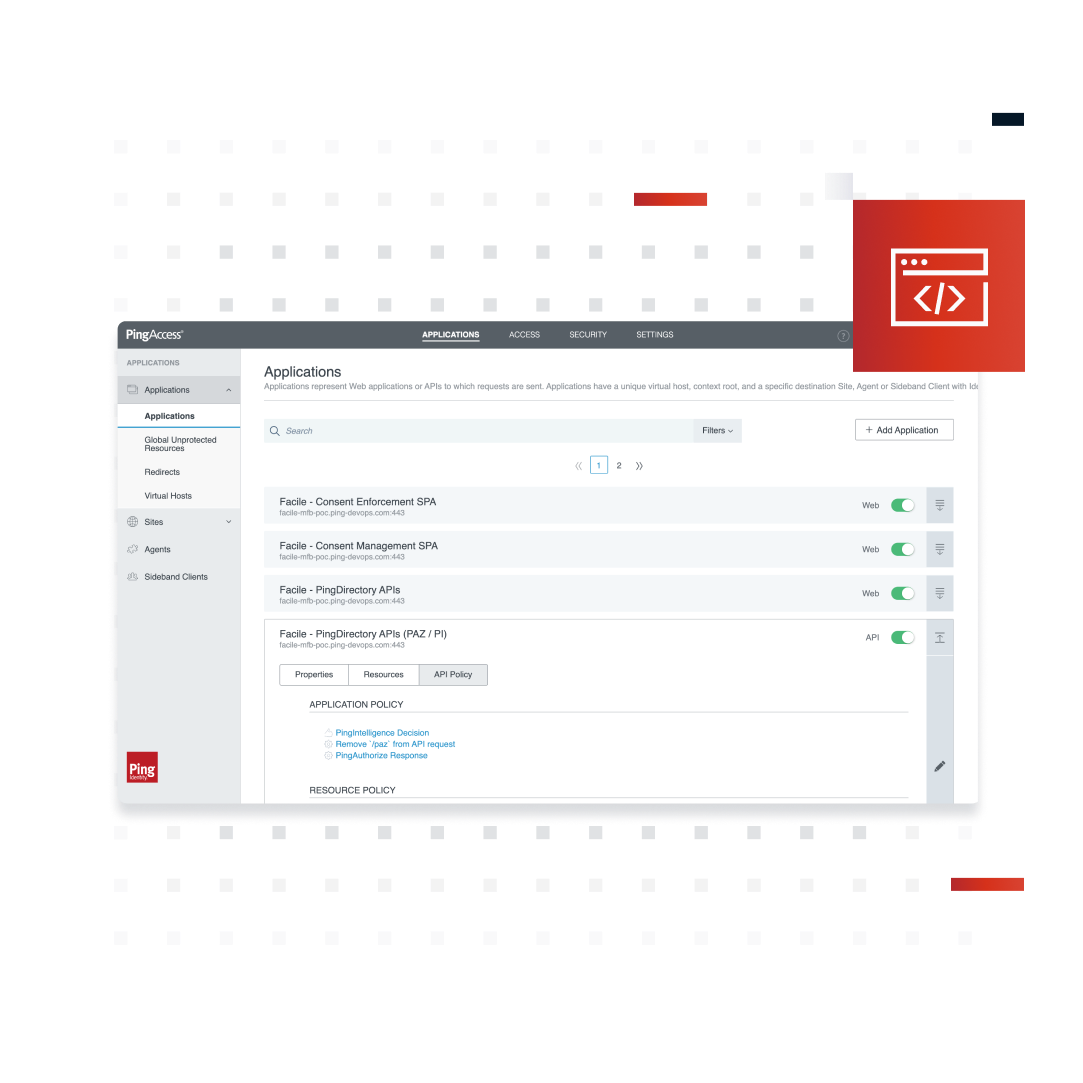

PingAccess es una solución de seguridad de acceso centralizado con un motor de políticas integral. Proporciona acceso seguro a aplicaciones y API hasta el nivel de URL y garantiza que solo los usuarios autorizados puedan acceder a los recursos que necesitan. PingAccess permite a las organizaciones proteger aplicaciones web, API y otros recursos mediante reglas y otros criterios de acceso.

Cómo funciona

PingAccess funciona junto con PingFederate (u otros proveedores de tokens comunes con protocolos OAuth 2.0 y OpenID Connect [OIDC]) para integrar políticas de administración de acceso basadas en identidad a través de un almacén de identidad federado. Las solicitudes de acceso se enrutan a través de una puerta de enlace PingAccess al sitio de destino o las intercepta en el servidor de aplicaciones web de destino un agente de PingAccess, que coordina las decisiones de políticas de acceso con un servidor de políticas de PingAccess. En cualquier caso, se evalúan las políticas aplicadas a las solicitudes de acceso para la aplicación de destino y PingAccess toma una decisión basada en políticas para otorgar o denegar el acceso. Cuando se concede el acceso, las organizaciones pueden modificar las solicitudes de los clientes y las respuestas del servidor para proporcionar información adicional.

Con PingAcess puede:

Administrar de forma centralizada el acceso a aplicaciones y API

Aumentar la seguridad de la API al aplicar políticas a las solicitudes de los clientes

Evaluar de manera continua los tokens de autenticación

Alineación del recorrido del usuario

PingAccess es parte integral de la etapa "Autorizado" del recorrido del usuario.

Autorización segura

PingAccess brinda la comodidad de saber que solo los usuarios correctos pueden acceder a recursos confidenciales. Un motor de políticas total garantiza que quienes solicitan acceso tengan los permisos, el contexto de usuario y la posición del dispositivo apropiados para acceder a las aplicaciones hasta el nivel de URL. Para las API, se pueden aplicar políticas para prohibir ciertas transacciones HTTP a usuarios en contextos que no sean de confianza, como administradores que usen DELETE fuera de la red corporativa.

Políticas contextuales y autorización continua

Al aplicar políticas en contexto, PingAccess puede verificar la identidad del usuario en recursos específicos mediante la evaluación de una amplia gama de métodos y circunstancias. ABAC, RBAC, niveles de autenticación, dirección IP, atributos de sesión web y atributos y ámbitos de OAuth pueden usarse para aprobar o denegar el acceso a recursos confidenciales. PingAccess también se integra con proveedores de inteligencia de amenazas de terceros para aumentar los datos contextuales incluidos en las políticas de autorización. También valida continuamente tokens de autenticación con PingFederate. Si existe un cambio en el contexto del usuario o si un solo proceso de cierre de sesión finaliza la sesión de autenticación de un usuario, todas las sesiones de la aplicación finalizarán de inmediato.

Administración centralizada y gestión de sesiones

Garantice la aplicación coherente de las políticas de seguridad al centralizar el control de acceso en todas las carteras de aplicaciones en entornos de TI híbridos. Desde una sola consola, se pueden escribir, administrar y actualizar políticas para aplicaciones web, API y aplicaciones de una sola página alojadas en cualquier dominio. PingAccess resume sesiones de aplicaciones y API, y elimina el riesgo de errores y parámetros de seguridad de sesión inconsistentes. También reduce el riesgo de ataques de intermediarios, como el secuestro de sesiones con tokens de sesión cifrados para aplicaciones específicas.

Migrar a la nube

Con los mandatos de nube, API y móvil primero, es fácil ver cuán significativamente limitan los sistemas de administración de acceso web (WAM) heredados. PingAccess proporciona una solución moderna y ligera que incluye las herramientas y la experiencia para coexistir o migrar desde su WAM heredado. Los traductores de tokens y las herramientas de migración de políticas ayudan a habilitar la coexistencia y evitar la interrupción del tiempo de inactividad.

Control de acceso de API granular

PingAccess proporciona seguridad API fundamental al controlar el acceso a las API internas y públicas de su empresa. Puede implementarse en el perímetro de una red protegida entre aplicaciones cliente móviles, de navegador o basadas en servidor y API protegidas para garantizar que solo los usuarios con los atributos correctos puedan obtener acceso. PingAccess también es compatible con el control básico de acceso a la API, lo que limita a los usuarios a las transacciones permitidas por los alcances de autorización contenidos en sus tokens de acceso.

Beneficios y beneficios

Brinde capacidades de control de acceso más allá de la administración de aplicaciones web, incluidos entornos entre dominios y múltiples nubes, API y aplicaciones de una sola página

Centralice la gestión de acceso mediante la integración de aplicaciones existentes sin cambios de código o arquitectura

Revise todos los accesos conectados por identidad y contexto

Escriba, administre y actualice políticas para aplicaciones web, API y aplicaciones de una sola página desde una consola centralizada

Permita que los usuarios internos y externos accedan fácilmente a las aplicaciones web y las API que necesitan

Proteja y controle el acceso a aplicaciones web y API

Integre fácilmente con aplicaciones web y API, puerta de enlace y modelos de implementación de agentes

Implemente en menos de 30 minutos

Integre fácilmente con aplicaciones existentes sin cambios de código o arquitectura

Maneje decenas de miles de transacciones por segundo con clústeres avanzados, replicación, limitación de velocidad inteligente y balanceo de carga incorporado

Valor comercial

Incremente la seguridad

Minimice la fricción en la experiencia del usuario

Obtenga agilidad de TI y comercial

Opciones de despliegue flexible

PingAccess puede implementarse como:

PingOne Advanced Services: servicios de nube para inquilinos dedicados

PingOne Cloud Software: implemente contenedores en la nube en cualquier lugar

Alineación de plataforma

PingAccess es una parte integral de la plataforma en la nube de PingOne Cloud Platformy es esencial para la fase de "Autorización" del recorrido del usuario de administración de acceso e identidad.

Alineación de plataforma

PingAccess es una parte integral de la plataforma en la nube de PingOne Cloud Platformy es esencial para la fase de "Autorización" del recorrido del usuario de administración de acceso e identidad.

Comience hoy mismo

Contacte al Departamento de Ventas

Descubra cómo Ping puede ayudarle a ofrecer experiencias seguras a empleados, socios y clientes en un mundo digital en constante evolución.