Seit der Prägung des Begriffs „Zero Trust“ im Jahr 2010 wurde dieses Prinzip de facto zum Paradigma des Cybersicherheits-Sektors. Dies hat gute Gründe: Ein umfassendes Verständnis der Sicherheit aus der Perspektive des Vertrauens in die Benutzer schützt die Ressourcen Ihres Unternehmens.

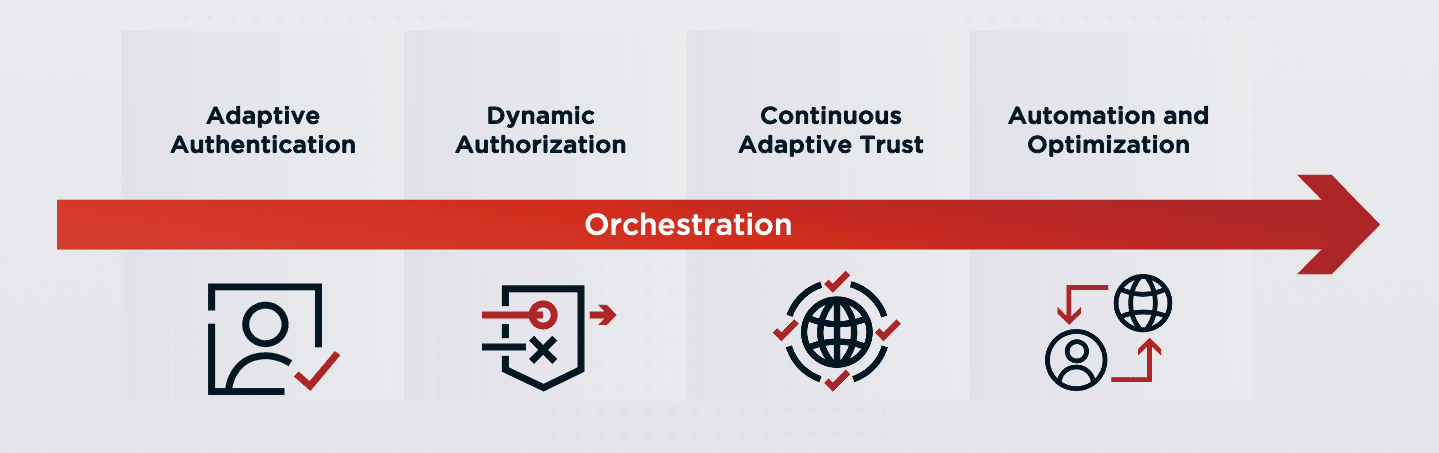

Zero Trust ist allerdings eine Journey: Sie hängt davon ab, wie gut Sie das Vertrauen in einen Benutzer wirklich einschätzen können, wenn Sie tagtäglich seine Zugriffsanfragen verarbeiten. Kontinuierlich angepasstes Vertrauen ist der wichtigste Schritt auf dem Weg zur Zero Trust-Architektur. Der Übergang zu einem Modell des „Continuous Adaptive Trust“, bei dem das Vertrauen in die Nutzer wiederholt eingeschätzt und immer wieder neu bewertet wird, ist erstrebenswert auf dem Weg zu „Zero Trust“, wo die Nutzer durch bestmöglich definiertes Vertrauen geschützt werden.