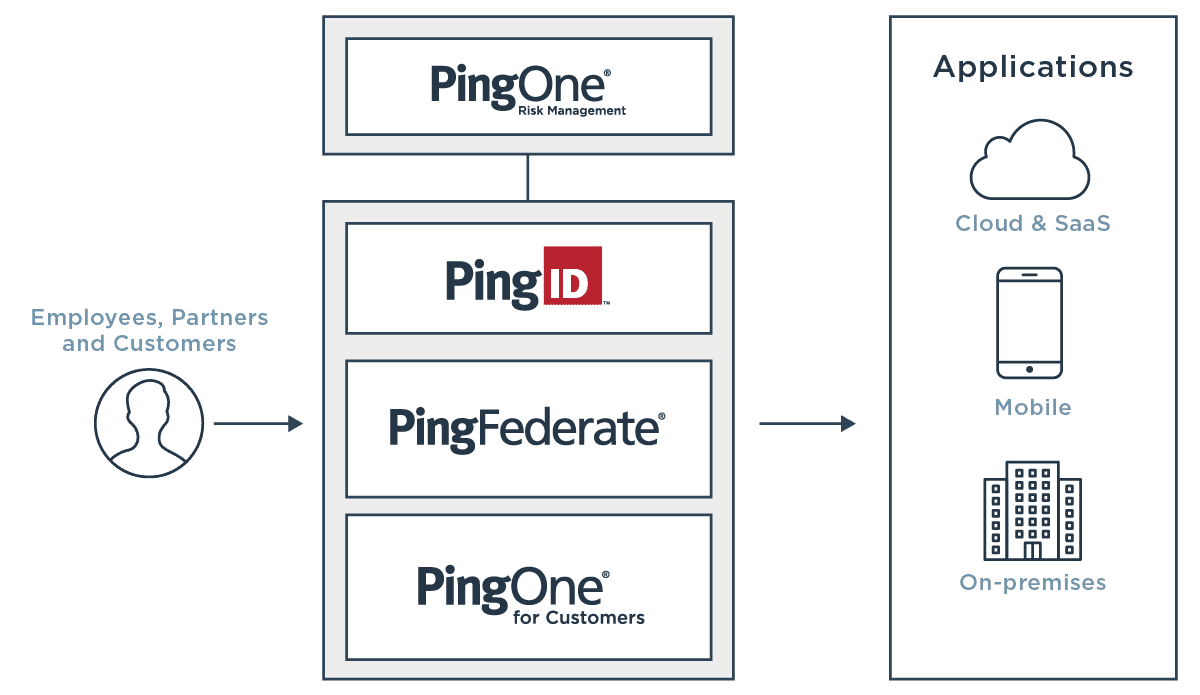

Für die Bewältigung der wachsenden Zahl an Risikosignalen haben wir zur Verwendung neben PingID kürzlich neue Risikomanagement-Funktionen veröffentlicht: unsere Lösung für eine Cloud-basierte Multifaktor-Authentifizierung (MFA). Diese neuen Funktionen erlauben das Analysieren zusätzlicher Risikosignale und erkennen anormales Verhalten. Auf diese Weise schaffen sie die Basis für intelligente Authentifizierungsentscheidungen. Des Weiteren erfahren Sie mehr über diese vier neuen Risikomanagement-Funktionen und wie sie die durchgängige adaptive Authentifizierung ermöglichen.

1. User und Entity Behavior Analytics (UEBA)

Rechtmäßige Zugriffsversuche von Mitarbeitern und Partnern folgen tendenziell vorhersagbaren Mustern, wohingegen Zugriffsversuche von Cyberkriminellen und Hackern meist von der Norm abweichen. Mithilfe der Unterscheidung zwischen einem typischen und einem atypischen Anmeldeverhalten kann ein Unternehmen die Risikostufe bei einem Authentifizierungsversuch ermitteln und bei Bedarf den Zugriff für böswillige Akteure blockieren.

Um die erforderlichen Kenntnisse für das Unterscheiden zwischen normalem und anormalem Verhalten zu erlangen, müssen mehrere Eckdaten über praktisch jeden Authentifizierungsversuch in einem Unternehmen aufgezeichnet und miteinander verbunden werden. Die Verhaltensanalyse von Benutzern und Entitäten (User and Entity Behavior Analytics, UEBA) hilft Ihnen bei der Analyse von Anfragen zum Erlernen des Benutzerverhaltens Diese Analysen können anschließend für das Erstellen intelligenzbasierter Richtlinien und das Treffen fundierter Authentifizierungsentscheidungen genutzt werden.

„Bis zum Jahr 2022 werden 60% der implementierten Access-Management-Lösungen das Verhalten von Benutzern und Unternehmen analysieren und andere Kontrollen nutzen, um eine kontinuierliche Authentifizierung, Autorisierung und Online-Betrugserkennung zu ermöglichen.“

Die mit UEBA erstellten Authentifizierungsrichtlinien nutzen Modelle für maschinelles Lernen, die kontinuierlich die Benutzeraktivität analysieren, um mögliches anomales Verhalten zu erfassen. Bei der Einstufung des Risikos, das ein Antragsteller für das Unternehmen darstellt, berücksichtigen diese Modelle mehrere Variablen des Nutzerverhaltens. Dazu gehören unter anderem:

- Benutzername

- Gerätetyp, Betriebssystem und Version

- Browser-Typ und -Version

- Datum, Uhrzeit und Ort der Authentifizierung

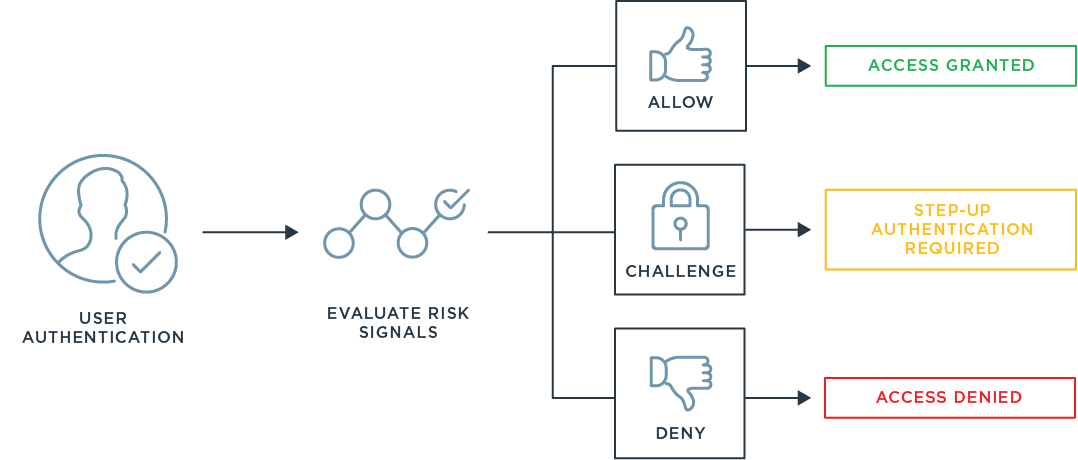

Wenn das Risiko eine bestimmte Schwelle überschreitet, kann von einer böswilligen Aktivität ausgegangen werden. Zur Abwehr eines potenziellen Angriffs können Ping-Kunden die Richtlinie so konfigurieren, dass die Authentifizierung hochgestuft oder der Zugriff in diesem Fall verweigert wird. Bevor Sie die Richtlinie auf die Authentifizierungsabläufe für alle Benutzer anwenden und vielleicht unnötige Reibungspunkte erzeugen, können Sie UEBA auch im Evaluierungsmodus verwenden. So sehen Sie das Resultat des maschinellen Lernmodells und können die Regeln der Richtlinien nach Bedarf anpassen, um eine optimal ausgewogene Sicherheit zu gewährleisten.

As fraudulent attacks become more sophisticated, you need to be able to distinguish between your Legitimate users and bad actors.

The user-based behaviour model leverages machine learning and user behaviour analytics From Ping's risk engine to identify the normal behaviour patterns of each individual user, So you can define tailor-made risk-based policies to keep bad actors out.

User behaviour can be learnt through a variety of factors, including the device type, applications and operating systems they use, and the location and time frame in which a user typically signs on.

The PingOne Risk engine uses this data to confirm a user's identity and detect anomalies in each transaction as they occur in real time.

The more significant the anomaly, the more likely it is that an authentication attempt is Malicious.

When creating a risk policy, user behaviour is Analysed together with other risk factors, such as impossible travel time and IP reputation.

You can determine the relative weight of user behaviour against other risk factors in Defining the aggregated risk score.

You can also set a threshold to define low, medium or high-risk events and set an override For a specific risk category.

You can view user-based risk statistics on PingOne's risk dashboards, which provide deep security insights and allow you to drill down to see detailed reporting on High risk events.

Armed with this information, it's easy to direct your orchestration layer to take the Right actions to provide a frictionless experience for your low-risk, Genuine users, while enforcing more restrictive authentication actions when a high risk behaviour is detected.

That way you can ensure it's only the right people getting access to the right resources Every time.

The PingOne cloud platform, identity security, done right.

2. Erkennung anonymer Netzwerke

Cyberkriminelle nutzen in der Regel anonyme Netzwerke wie beispielsweise unbekannte VPN, TOR (The Onion Routing) und Proxies, um ihre IP-Adressen zu verschleiern, wenn sie zu geschützten Unternehmensressourcen vordringen wollen. In der Vergangenheit war diese Inkognito-Methode oftmals erfolgreich, da potenzielle Angreifer bei der Durchführung ihrer Attacke unentdeckt bleiben.

Die Kunden von Ping können jetzt eine Richtlinie anwenden, um aus mehreren Quellen Informationen über die Adresse des Benutzers, der den Zugriff auf Ressourcen anfordert, zusammenzutragen und zu analysieren. Wenn sich herausstellt, dass der anfragende Benutzer von einem anonymen Netzwerk aus agiert, können Sie eine Richtlinie anwenden, die ihn vor die Wahl einer erneuten Authentifizierung oder des verweigerten Zugriffs stellt.

3. IP-Reputation

Übeltäter verwenden nicht selten wiederholt die gleichen IP-Adressen, wenn sie schädliche Aktionen durchführen, wie beispielsweise bei DDoS-Angriffen oder Spam-Bots. Wenn ein Benutzer also Zugriff auf eine Ressource über eine IP-Adresse beantragt, die zuvor mit einer verdächtigen Aktion assoziiert wurde, liegt es nahe, dass eine böswillige Absicht dahintersteckt.

At Ping, we're always looking to provide you with the ideal balance of security and user Convenience.

Take a look at the benefits of our IP Reputation rule leveraged by our intelligent, multi-factor authentication solution.

You see, not all IP addresses are created equal.

Well, they may be created equal, but they are not all used equally well.

IP addresses that have been involved in phishing attacks.

DDoS attacks, or attempted fraud carry an increased risk that they may be used again in The future for other malicious activities.

At Ping, we use identity intelligence to categorise IP addresses as low, Medium, or high risk.

The IP reputation rule allows you to select different rule actions for each risk category.

That way, you can configure your system so a user logging in from a device with low risk IP address experiences a seamless login, while those originating from high risk can be forced To authenticate using a stronger authentication method or even blocked.

As an admin, you can create a whitelist of safe IP ranges and, of course, view related Activity via the event logs.

The PingIntelligence identity platform, identity security done right.

Wenn die Daten der Bedrohung mithilfe von Identity Intelligence analysiert werden, können Ping-Kunden die Reputation einer IP-Adresse bewerten und so zum einen das Risiko besser einschätzen, das mit der Zugriffsgewährung verbunden ist, als auch die geeigneten Sicherheitsmaßnahmen bestimmen. Wenn sich ein Benutzer beispielsweise von einer IP-Adresse aus einloggt, von der ein erheblicher Bot-Traffic ausgeht, muss unter Umständen eine stärkere Authentifizierungsmethode angewandt werden. Andererseits könnte einem Benutzer, der sich von einer IP-Adresse aus einloggt, die mit Online-Betrug in Verbindung steht, der Zugang vollständig verweigert werden.

4. Unmögliche Reisegeschwindigkeit

Eine Möglichkeit, potenziell böswillige oder betrügerische Aktivitäten aufzudecken, ist die Analyse der Standortveränderungen eines Benutzers. In einem dynamischen und globalen geschäftlichen Umfeld kann es vorkommen, dass sich Benutzer im Laufe eines Tages bei Diensten und Anwendungen von verschiedenen Ländern aus anmelden.

Guard against fraudsters and malicious attacks with the Geo Velocity Anomaly rule.

A GeoVelocity anomaly occurs when a user logs in from a location where the travel time Between the current login location and the previous login location is not possible in the Time that's elapsed since the previous login, indicating this could be malicious activity.

In a phishing attack, for example, a fraudster obtains your credentials and uses them to log in from another country.

A geo-velocity anomaly is one way to help identify such an occurrence.

So if Alice logged in at 9:00 a.m.

This morning in New York, And we see her appear to log in again from London at midday, That's a sure warning sign that the login from London is suspicious.

To configure the Geo Velocity Anomaly rule from the Admin Console, Go to Ping ID policy.

Click Admin-UI policy.

Enter a meaningful name for the policy.

Select the groups to which you want the policy to apply.

And then select the Geo Velocity Anomaly rule.

Choose the rule action you want to apply if an anomaly occurs, Such as deny or authenticate using a specific authentication method.

I'll choose deny.

You have a whitelist here for any IP ranges you want this rule to ignore.

Click Save and you're done.

The PingIntelligence identity platform.

Identity Security done right.

Ping-Kunden können jetzt unmögliche Reisegeschwindigkeiten erkennen, indem sie die Standortdaten der verschiedenen Anmeldevorgänge analysieren und die Zeit berechnen, die ein Benutzer benötigen würde, um die Distanz zwischen den beiden betreffenden Orten zurückzulegen. Wenn ein Reiseziel unmöglich ist, kann eine Richtlinie angewendet werden, die den Benutzer zu einer erneuten Authentifizierung auffordert, da ihm sonst der Zugriff verweigert wird. Wenn sich beispielsweise ein Benutzer in New York bei einer Anwendung anmeldet und dann eine Stunde später von Moskau aus zugreifen möchte, kann er je nach Konfiguration der Richtlinie zu einer stärkeren Authentifizierungsmethode aufgefordert werden, oder es kann ihm der Zugriff ganz verweigert werden.