Einleitung

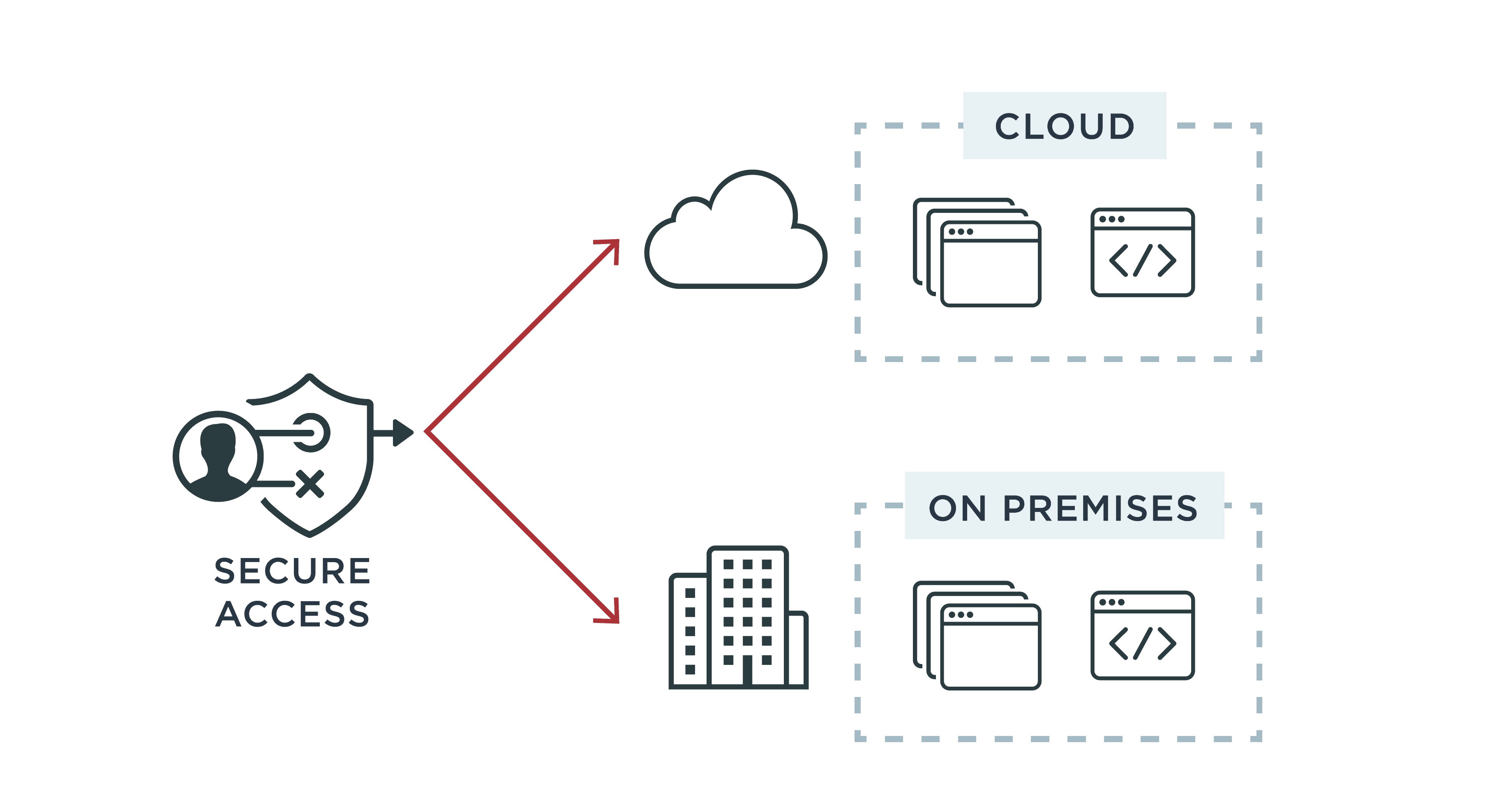

Die Kontrolle des Zugriffs auf Daten und Netzwerke ist für alle Unternehmen von höchster Bedeutung. Unternehmen verwenden Zugriffskontrollen, auch als Autorisierung bezeichnet, die den Zugriff auf die Ressourcen an vorgegebene oder solche Berechtigungen binden, deren Anpassung auf der Rolle des Benutzers, auf Identitätsattributen oder Risikofaktoren basiert.

Der Schutz des Zugriffs auf Kundendaten ist ebenfalls von entscheidender Bedeutung und wird von drei Hauptfaktoren bestimmt: Datenschutzbestimmungen, Sicherheitsanforderungen des Unternehmens und Erwartungen der Kunden. Angesichts des Umfangs der beteiligten Anwendungen und APIs in Kombination mit der Anzahl an Mitarbeitern und Prozessen, die für die Durchführung der erforderlichen Änderungen und Aktualisierungen erforderlich sind, kann es schwierig werden, immer ein gutes Kundenerlebnis mit der geforderten Sicherheit und Einhaltung der gesetzlichen Bestimmungen zu gewährleisten.

Wir befassen uns hier mit zwei Möglichkeiten der Zugriffskontrolle:

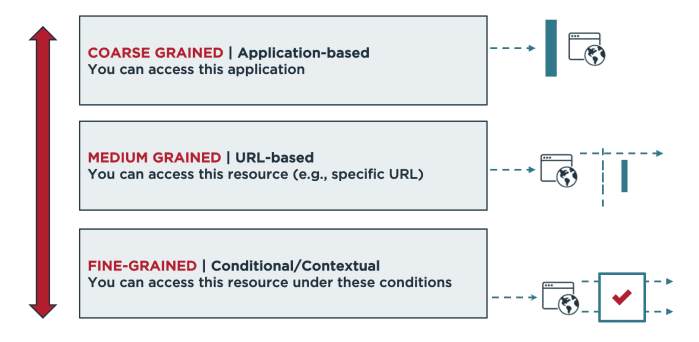

Die rollenbasierte Zugriffskontrolle (RBAC) ermöglicht den Zugriff auf Ressourcen oder Informationen auf der Grundlage von Benutzerrollen. Diese Rollen müssen nach Position, Abteilungen, Standorten und/oder speziellen Aufgaben und Zuständigkeiten bestimmt werden.

Die attributbasierte Zugriffskontrolle (ABAC) ist ein flexiblerer Ansatz für Autorisierungsentscheidungen, bei dem zusätzliche Informationen (Attribute) verwendet werden, um regelbasierte Entscheidungen zu treffen. Die ABAC geht über Rollen hinaus und erlaubt das Hinzuziehen detaillierter Attribute, einschließlich kontextbasierter Informationen, um den Zugriff einer Person zu autorisieren.

Lesen Sie weiter, und erfahren Sie mehr über RBAC und ABAC, wie unter anderem die Unterschiede und die jeweiligen Vor- und Nachteile.