IDENTIDADE DESCENTRALIZADA

Identidade Descentralizada = Confiança Digital

Dê controle aos seus usuários com credenciais reutilizáveis e verificadas que reduzem as fraudes, aumentam a privacidade e simplificam a conformidade.

Identidade Descentralizada = Confiança Digital

Dê controle aos seus usuários com credenciais reutilizáveis e verificadas que reduzem as fraudes, aumentam a privacidade e simplificam a conformidade.

Trabalhamos com as principais marcas do mundo

O DESAFIO

A identidade tradicional deixa a desejar

Os fraudadores estão

ficando mais inteligentes

Credenciais estáticas e sistemas isolados são alvos fáceis. As credenciais protegidas criptograficamente ajudam a verificar, autenticar e autorizar usuários, além de bloquear impostores, deepfakes e ATO.

Os usuários querem

controle

Os usuários de hoje esperam privacidade, transparência e controle de seus próprios dados. Com credenciais verificáveis, eles decidem o que compartilhar, com quem e por quanto tempo.

A conformidade é

complexa e custosa

Acompanhar regulamentações como RGPD, eIDAS, ISO e KYC não é nada fácil. A identidade descentralizada minimiza os dados confidenciais que você armazena, audita e protege, para que você possa reduzir riscos e custos.

O DESAFIO

A identidade tradicional deixa a desejar

Os fraudadores estão ficando mais inteligentes

Credenciais estáticas e sistemas isolados são alvos fáceis. As credenciais protegidas criptograficamente ajudam a verificar, autenticar e autorizar usuários, além de bloquear impostores, deepfakes e ATO.

Os usuários querem controle

Os usuários de hoje esperam privacidade, transparência e controle de seus próprios dados. Com credenciais verificáveis, eles decidem o que compartilhar, com quem e por quanto tempo.

A conformidade é complexa e custosa

Acompanhar regulamentações como RGPD, eIDAS, ISO e KYC não é nada fácil. A identidade descentralizada minimiza os dados confidenciais que você armazena, audita e protege, para que você possa reduzir riscos e custos.

A SOLUÇÃO

Mais controle do usuário.

Menos risco corporativo.

O PingOne Neo fornece credenciais confiáveis, controladas pelo usuário, verificadas e prontas para qualquer aplicativo ou serviço. Um grande impulso na interoperabilidade que significa menos atrito para eles e menos risco para você.

Veja como funciona:

Solicitação: o usuário atende aos requisitos para receber uma credencial verificável de um emissor confiável.

Criar: o emissor verifica as informações fornecidas e disponibiliza credenciais assinadas criptograficamente em questão de segundos.

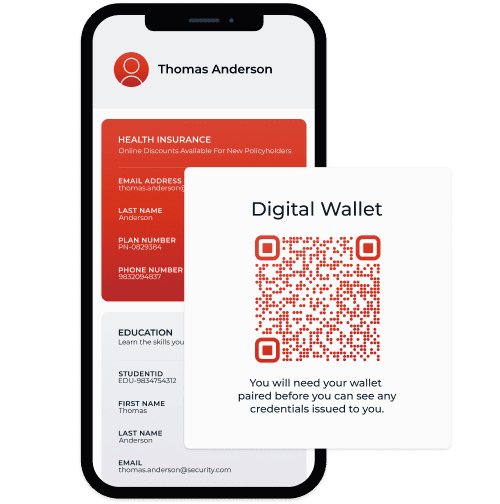

Armazenar: as credenciais ficam na carteira digital do usuário, em segurança e prontas para serem compartilhadas.

Apresentar: o usuário compartilha apenas os dados necessários para a interação, nada mais.

Assinatura: a carteira assina a transação e os detalhes de aprovação utilizando uma assinatura eletrônica avançada, na forma de uma credencial emitida pela própria carteira, que pode ser compartilhada com as partes interessadas.

Como passar do

centralizado para o descentralizado

Aproveite capacidades que colocam as pessoas e a privacidade em primeiro lugar. Veja como entregamos experiências seguras e centradas no usuário, que oferecem controle aos usuários e mantêm sua organização protegida:

Como passar do centralizado para o descentralizado

Recursos que colocam as pessoas e a privacidade em primeiro lugar. Veja como proporcionamos experiências seguras e autossuficientes que dão controle aos usuários e mantêm sua organização segura:

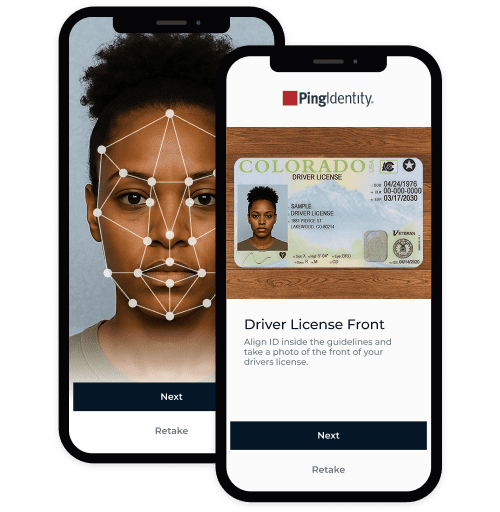

Use opções biométricas como comparação de selfie com detecção de vivacidade e documento de identificação oficial para verificar identidades com confiança.

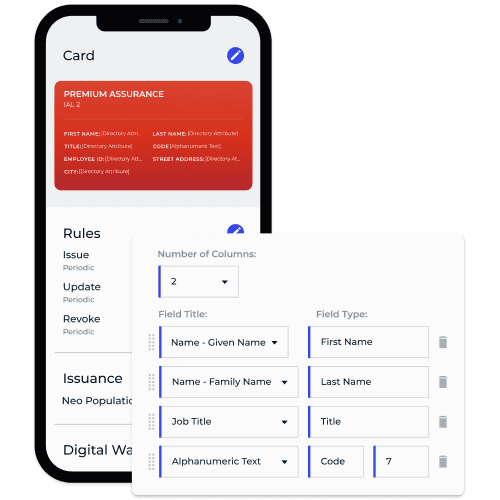

Crie, emita, revogue e verifique credenciais internas ou confiáveis de terceiros — e valide somente os dados de que você precisa, diretamente da fonte.

Certifique-se de que os usuários sejam quem dizem ser. Impeça ameaças baseadas em IA, como deepfakes, IDs sintéticas e ATO, antes que elas aconteçam.

Permita que os usuários controlem seus dados e compartilhem apenas o que é essencial. Limite o que você armazena para reduzir os riscos e simplificar a conformidade em cada etapa.

CONHEÇA OS DETALHES

Na tarefa de proteger seu ecossistema digital, nem todas as soluções de identidade descentralizada são iguais. Não se trata apenas de proteger sua organização e dar aos usuários controle sobre seus dados de identidade. Trata-se de fazer isso de uma forma inteligente, integrada e escalável.

Veja o que dizem nossos clientes

Veja o que dizem nossos clientes

Image Carousel

Dê boas-vindas a momentos digitais que priorizam a privacidade

A identidade descentralizada não é só uma nova abordagem: ela é mais inteligente. Vá além das limitações do IAM legado, como logins estáticos e bancos de dados centrais. Forneça aos usuários credenciais verificáveis nas quais eles possam confiar.

Recursos Úteis

Recursos Úteis

Perguntas Frequentes

Tem alguma dúvida? Temos respostas claras para dúvidas comuns sobre identidade descentralizada para você começar.

Uma nova abordagem em que os usuários verificam sua identidade digital e dados, armazenam um registro verificável desses dados pessoais na carteira móvel ou em um aplicativo confiável e, em seguida, compartilham esses dados com terceiros.

Ao combinar verificação de identidade e credenciais verificáveis com uma carteira digital e orquestração de identidade, você tem uma solução abrangente de identidade descentralizada: PingOne Neo.

Ele elimina os silos de identidade e permite que os usuários carreguem credenciais verificadas entre sistemas e provedores, colocando os usuários no controle de seus próprios dados.

Sim. As credenciais verificáveis são assinadas criptograficamente, à prova de adulteração e armazenadas com o usuário, e não em um repositório central.

Ao digitalizar a verificação do usuário, permitir a emissão e o gerenciamento de credenciais e aproveitar a identidade verificada reutilizável, as organizações podem reduzir significativamente as despesas operacionais e de verificação e, ao mesmo tempo, aumentar a segurança.

Com certeza. A identidade descentralizada está alinhada com as seguintes regulamentações:

- eIDAS e NIST 800: identidade digital, autenticação e conformidade de confiança.

- ISO 27001 e SOC: certificações de segurança, privacidade e gerenciamento de riscos.

- JWT VC e W3C VCs: credenciais verificáveis e padrões de identidade descentralizados.

- ISO 18013-7: conformidade com carteira de motorista móvel e digital.

- OIDC4VP, OPENID4VCI e SIOPv2: OpenID e verificação de documentos legíveis por máquina.

Sim. Nossa arquitetura baseada em padrões garante a compatibilidade com o seu ambiente de identidade atual.

Gartner and Peer Insights™ are trademarks of Gartner, Inc. and/or its affiliates. All rights reserved. Gartner Peer Insights content consists of the opinions of individual end users based on their own experiences, and should not be construed as statements of fact, nor do they represent the views of Gartner or its affiliates. Gartner does not endorse any vendor, product or service depicted in this content nor makes any warranties, expressed or implied, with respect to this content, about its accuracy or completeness, including any warranties of merchantability or fitness for a particular purpose.