1. L’identité accélère la transformation digitale

Au cours des dernières années, les entreprises de services financiers ont dû mettre à jour leurs politiques pour les employés, les partenaires et les clients afin de satisfaire les besoins de toutes les parties, notamment le télétravail, le respect accru des réglementations et l’évolution des exigences en termes d’expérience client. Votre organisation a probablement dû transformer ses procédures et ses ressources digitales pour surmonter certaines de ces difficultés.

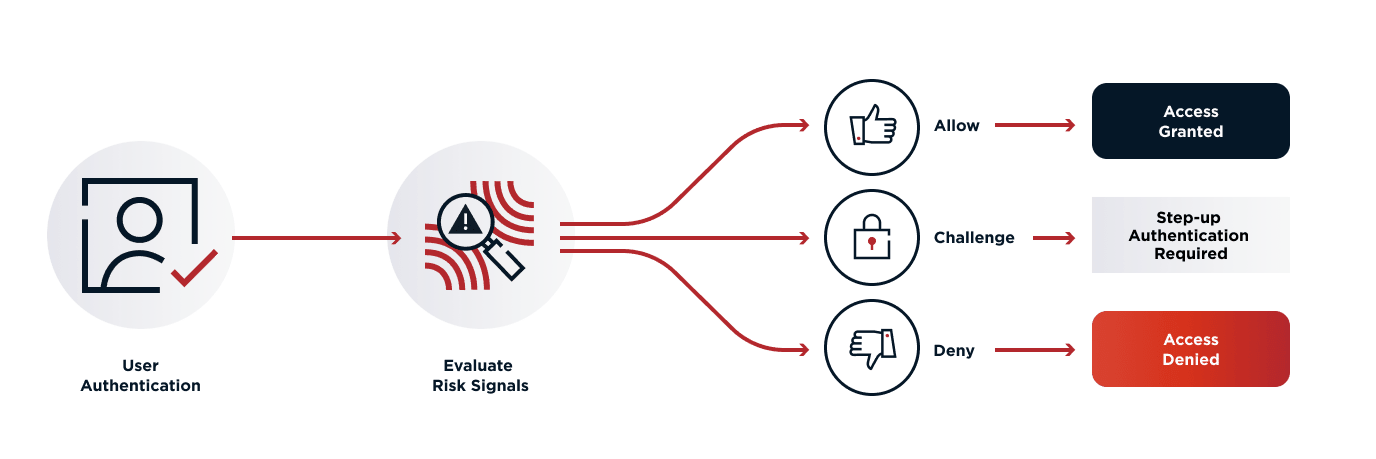

Lorsque l’identité guide vos projets Zero Trust, vous disposez des bases pour faire d’autres projets business une priorité. Par exemple, TIAA, l’un des plus grands prestataires de services financiers dans les domaines universitaire, de la recherche et du médical, utilise les fonctionnalités de l’IAM pour repousser les limites du possible en termes de sécurité et proposer de meilleures expériences client. L’identité permet à TIAA de sécuriser les parcours utilisateurs en évaluant les signaux de risque lors des demandes d’accès pour simplifier et personnaliser les expériences client.

2. L’identité permet l’autorisation

Protéger l’accès aux données est crucial pour les employés, les partenaires et les clients. L’autorisation est la seule façon d’obtenir le niveau de contrôle au cas par cas nécessaire pour répondre aux demandes d’accès de manière à protéger votre organisation contre les attaques internes et latérales.

Les autorisations guidées par l’identité déverrouillent le contrôle d’accès basé sur les attributs (ABAC), qui est une approche flexible pour les décisions d’autorisation, en utilisant des informations supplémentaires (attributs) pour informer des décisions dictées par des politiques. Les attributs peuvent inclure des propriétés telles que des signaux de risques et basés sur le contexte, des attributs de l’utilisateur, des attributs de ressources et des attributs environnementaux (tels que l’heure, la date et lieu de l’accès) pour mieux renseigner la décision sur la demande d’accès. Utiliser des attributs pour renseigner la prise de décision sur l’autorisation complète les contrôles d’accès réseau et apporte finalement un meilleur contrôle à vos équipes en charge de la sécurité.

L’identité vous permet aussi d’évaluer de façon dynamique la demande d’accès d’un utilisateur. L’autorisation dynamique est la mise en place en temps réel d’une logique business au cas par cas autour de ce que les utilisateurs peuvent voir et faire, dans quel contexte et dans quel but. L’autorisation dynamique permet aux équipes des entreprises de services financiers en charge des fraudes d’agréger des signaux de risque issus de l’ensemble de l’organisation pour définir des politiques et déterminer des parcours utilisateur en fonction du niveau de confiance de chaque individu.

La capacité à vérifier le niveau de risque associé à un utilisateur et le contexte de sa session en temps réel, permet aux organisations d’être en avance sur les menaces émergentes pour adapter en permanence les expériences utilisateur au niveau de confiance adapté. Externaliser et centraliser les politiques d’accès ainsi que leur application facilite aussi la capacité d’extension dans un monde où les exigences réglementaires et les objectifs business sont en constante évolution. En savoir plus sur les moyens spécifiques utilisés par les architectes des services financiers pour adopter l’autorisation dynamique au profit de leur organisation.

3. L’identité facilite l’intégration et l’alignement

Zero Trust n’est pas une solution construite par un seul fournisseur ; et ce n’est pas non plus un produit unique. Les entreprises de services financiers ont besoin de pouvoir intégrer des solutions de gestion des identités dans leur système informatique existant, afin qu’ils n’aient pas à supprimer et remplacer une architecture existante, en bloquant d’autres projets de transformation digitale. Une solution d’identité reposant sur des standards vous offre la capacité d’intégration nécessaire pour améliorer et étendre votre système informatique existant, tout en vous permettant de construire un hub d’identité, c’est à dire une base d’identité qui garantit que vos applications existantes, quel que soit le lieu où elles sont déployées, peuvent communiquer et accomplir ce qui est nécessaire pour vos équipes et vos clients finaux.

Grâce à un hub d’identité, tous vos collaborateurs, y compris vos équipes en charge de la sécurité, des fraudes et des réponses aux incidents, peuvent jouer la même partition. Il en découle un alignement organisationnel, qui facilite la résolution des problèmes et vous permet de répondre rapidement et efficacement aux difficultés qui se présentent. Disposer d’un hub d’identité veut dire que vos équipes ne sont plus séparément dépendantes de calendriers de mises à jour informatiques ou ne dépendent plus d’une vue incomplète des employés, des partenaires et des clients. Au lieu de cela, ils ont accès à une seule et même vue des attributs des utilisateurs, ce qui leur permet de sécuriser efficacement les ressources, d’identifier en amont les menaces et de répondre rapidement aux incidents.