Depuis la première utilisation de l’expression « Zero Trust » en 2010, le Zero Trust est devenu de facto le paradigme du secteur de la cybersécurité. Et pour de bonnes raisons ! Une compréhension globale de la sécurité sous l’angle de la confiance accordée aux utilisateurs protège finalement mieux les ressources de votre organisation.

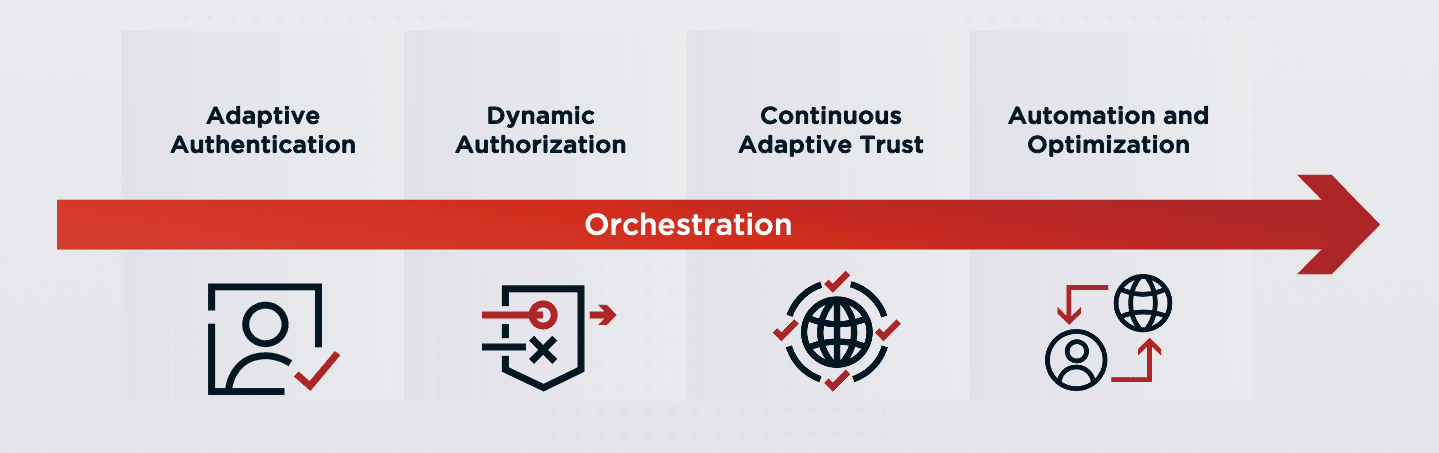

Mais Zero Trust est un parcours : un parcours qui dépend de votre capacité à vraiment évaluer la confiance accordée à un utilisateur lors de la gestion de leurs demandes d’accès jour après jour. La Confiance Adaptative en Continu est l’étape clé pour obtenir une architecture Zero Trust. Passer à un modèle de Confiance Adaptative en Continu, dans lequel la confiance accordée aux utilisateurs est évaluée et réévaluée en permanence, est parfaitement adapté à un parcours vers le Zero Trust basé avant tout sur la confiance.