PingOne Protect

Recorrido por el producto

But constant prompts for every transaction can feel like hitting a red light at every Intersection.

Plus, with the evolving sophistication of hacks, You can't always trust that MFA only allows legitimate users in.

That's where PingOne Protect comes in.

PingOne Protect leverages network, device, and behavioral signals to detect non-human and high Risk activity.

That way, you can catch account takeover and new Account fraud in real time.

Plus, by identifying low-risk, legitimate users, you ensure that they have a secure and Delightful experience without being unnecessarily interrupted.

That means fewer abandoned carts for you and less frustration for your customers.

Give your users the convenience they crave with the security they need.

Experience a better experience with PingOne Protect.

Conozca a PingOne Protect

Evite la apropiación de cuentas, el fraude de nuevas cuentas y el cansancio de la MFA con PingOne Protect. Al evaluar varios vectores de ataque durante la ejecución, asignar puntuaciones de riesgo y proporcionar información en tiempo real, PingOne Protect activa las herramientas de mitigación para bloquear los ataques y permitir que los usuarios legítimos humanos y autónomos se autentiquen con facilidad.

Cómo funciona

Las políticas basadas en la inteligencia de PingOne Protect combinan los resultados de varios predictores de riesgo para calcular una puntuación de riesgo general. La puntuación se correlaciona con las políticas que determinan el tipo y el grado de complejidad introducida en el flujo de usuario, como el uso de CAPTCHA, el restablecimiento de contraseñas, la verificación de las fotos y las notificaciones automáticas. Permite optimizar las puntuaciones de cada predictor, agregar predictores, añadir señales de terceros y crear anulaciones.

Los predictores incluyen la detección de agentes y bots de IA, la velocidad de IP, la velocidad de usuarios, la anomalía de geovelocidad, la anomalía de ubicación de usuarios, la reputación de IP, el uso de la red anónima, el comportamiento de riesgo de usuarios, el modelo de riesgo basado en usuarios, la detección de nuevos dispositivos, la detección de dispositivos sospechosos, los predictores personalizados/de terceros y los predictores compuestos.

Con PingOne Protect, puede hacer lo siguiente:

Reducir la cantidad de veces que se interrumpe a los usuarios legítimos

Prevenir el fraude de identidad evaluando la actividad y detectando anomalías

Obtener visibilidad de la postura y las tendencias de riesgo y fraude

Detecte e identifique a los agentes de IA que interactúan con sus sistemas

Alineación del recorrido del usuario

PingOne Protect abarcatodas las etapas del recorrido del usuario.

Detenga la apropiación de cuentas y el fraude de cuentas nuevas

Los actores malintencionados obtienen acceso y causan daños atacando superficies como formularios de registro, inicio de sesión, recuperación de cuenta y restablecimiento de contraseña. PingOne Protect detecta vectores de ataque específicos para la toma de control de cuentas y el fraude de apertura de nuevas cuentas, como bots maliciosos, emuladores, fuerza bruta, rellenado de credenciales, manipulación de dispositivos, rociado de contraseñas, etc.

Abordar la fatiga de MFA

Ya sea que sus clientes abandonen los carritos o que sus empleados pierdan productividad, la fricción de inicio de sesión perjudica su negocio. Reduzca la fricción de inicio de sesión mediante el uso de puntajes de riesgo en tiempo real para tomar decisiones de autenticación inteligentes. Combine PingOne Protect con cualquier servicio de mitigación como PingOne MFA o PingID para mejorar la experiencia del usuario.

Detección de agentes de IA y bots maliciosos

Detecte agentes que utilizan ordenadores para interactuar con su sitio web y aplicaciones usando un plano de control de identidad en tiempo de ejecución. Esto le permite diferenciar los agentes legítimos de los actores malintencionados aprovechando los marcadores de red, de dispositivo y de comportamiento. Cualquier intento no humano de iniciar sesión, registrar o modificar una cuenta se detecta al acto, tras lo cual se dirige al agente a la vía de autenticación o autorización correspondiente.

Reconocer el comportamiento anormal del usuario puede ayudar a su organización a detectar actividades maliciosas, pero esto requiere analizar grandes cantidades de datos de autenticación para aprender los patrones de comportamiento. PingOne Protect aplica capacidades de aprendizaje y formación a User and Entity Behavior Analytics (UEBA) en tiempo real, evaluando continuamente el comportamiento inusual en comparación con el comportamiento anterior del usuario.

Empiece su recorrido sin contraseña

La combinación del inicio de sesión y la autenticación con técnicas de detección mejora la seguridad y hace que el registro y el inicio de sesión sean adaptables y flexibles. Con la evaluación continua de riesgos en segundo plano, los usuarios experimentan una interrupción mínima. La autenticación de segundo factor, como los códigos QR, los enlaces mágicos y la biometría, sólo se activa cuando es necesario.

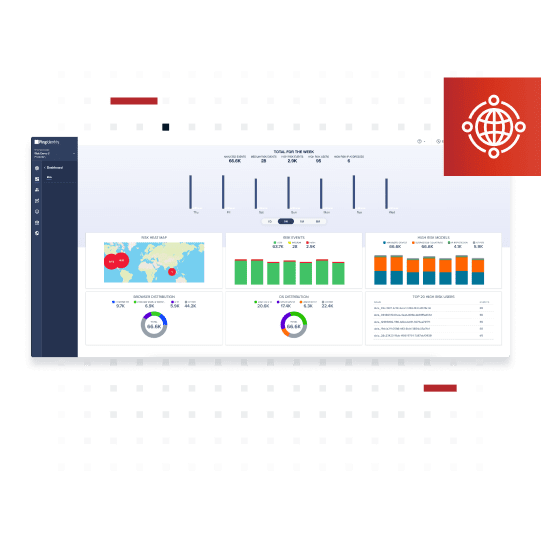

Perspectivas sobre Riesgo y fraude

Comprender dónde está el riesgo puede ayudarle a tomar decisiones de autenticación que refuercen la seguridad. PingOne Protect cuenta con paneles de control e informes detallados que ofrecen información sobre eventos de riesgo, ubicaciones y factores críticos, los usuarios que presentan mayor riesgo y la distribución de navegadores y sistemas operativos. Analice en profundidad los datos de riesgo mediante la inspección de la actividad humana y autónoma monitoreada con opciones de filtrado avanzadas.

Beneficios y funciones

Identifique rápidamente a los usuarios y bots de alto riesgo en tiempo de ejecución e implemente medidas de mitigación.

Permita el acceso a usuarios de bajo riesgo y agentes autorizados sin forzar mitigaciones innecesarias.

Utilice marcadores de comportamiento y protocolos de bots para transformar las amenazas desconocidas en identidades gestionadas

Aproveche las señales de riesgo en tiempo real para la autenticación adaptativa.

Aplicar capacidades dinámicas de aprendizaje y formación al comportamiento de los usuarios

Perciba señales de riesgo personalizadas o de terceros

Sumérjase en el riesgo con informes y paneles de control

Agregue puntajes de riesgo, cree predictores compuestos y aplique anulaciones

Diferencie entre solicitudes de autenticación normales y anormales

Se integra con PingFederate y todos los productos PingOne, incluido DaVinci

Visibilidad de la actividad y los eventos a lo largo del recorrido del usuario

Valor comercial

Evite el fraude

Minimice la fricción en la experiencia del usuario

Detectar agentes de IA

Opciones de despliegue flexible

PingOne Protect puede desplegarse:

Servicios PingOne: SaaS multiinquilino

Alineación de plataforma

PingOne Protect es una parte integral de la plataforma en la nube PingOne y es esencial para todas las fases del recorrido del usuario de gestión de identidades y accesos.

Comience hoy mismo

Contacte al Departamento de Ventas

Descubra cómo Ping puede ayudarle a ofrecer experiencias seguras a empleados, socios y clientes en un mundo digital en constante evolución.