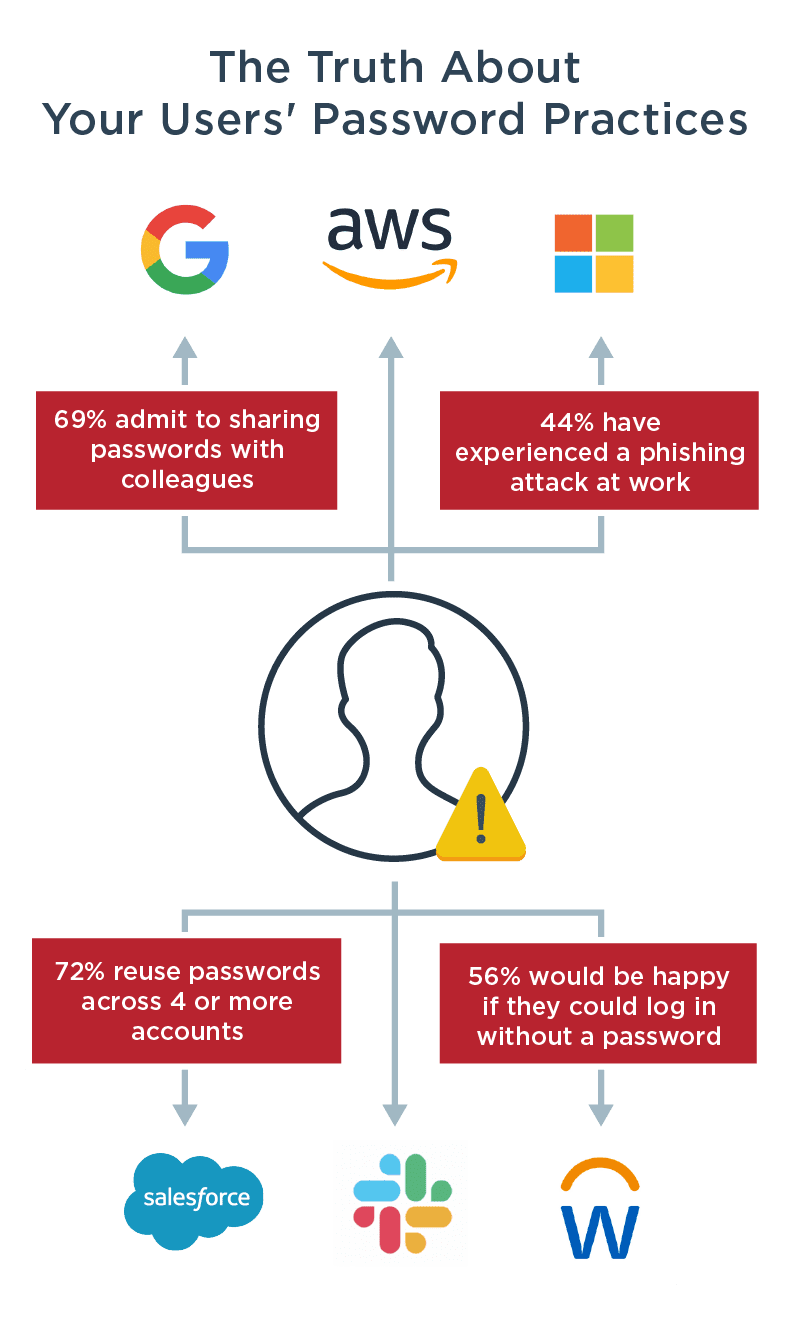

Die Gewährleistung der Sicherheit bei internetbasierten Transaktionen ist heutzutage wichtiger als je zuvor. Wir wissen, dass die jüngsten Ransomware-Angriffe durch den Einsatz erweiterter Sicherheitsmaßnahmen hätten verhindert werden können. Bei dem Ransomware-Angriff auf Colonial Pipeline im Jahr 2021 war die Ursache beispielsweise ein kompromittiertes Passwort. Außerdem wissen wir aus einer Untersuchung von Microsoft, „dass Ihr Konto mit 99,9% geringerer Wahrscheinlichkeit kompromittiert wird, wenn Sie MFA [Multifaktor-Authentifizierung] verwenden.“ Daher ist es von Bedeutung, welche Art von Schutz wir für unsere Mitarbeiter- und Kundenanmeldungen verwenden.

Die Gründe für die Einführung einer besseren Authentifizierung gehen über die Geschäftswelt hinaus. Angesichts der jüngsten Ereignisse setzt sich nun auch die Regierung der Vereinigten Staaten dafür ein. In diesem Artikel über Ransomware sehen wir, dass der Präsident und die Mitglieder des Kongresses eine neue Gesetzgebung zur Formalisierung einer Berichterstattungsstruktur für Cybersicherheit und zur Verbesserung der Reaktionsfähigkeit bei Cyberangriffen unterstützen.

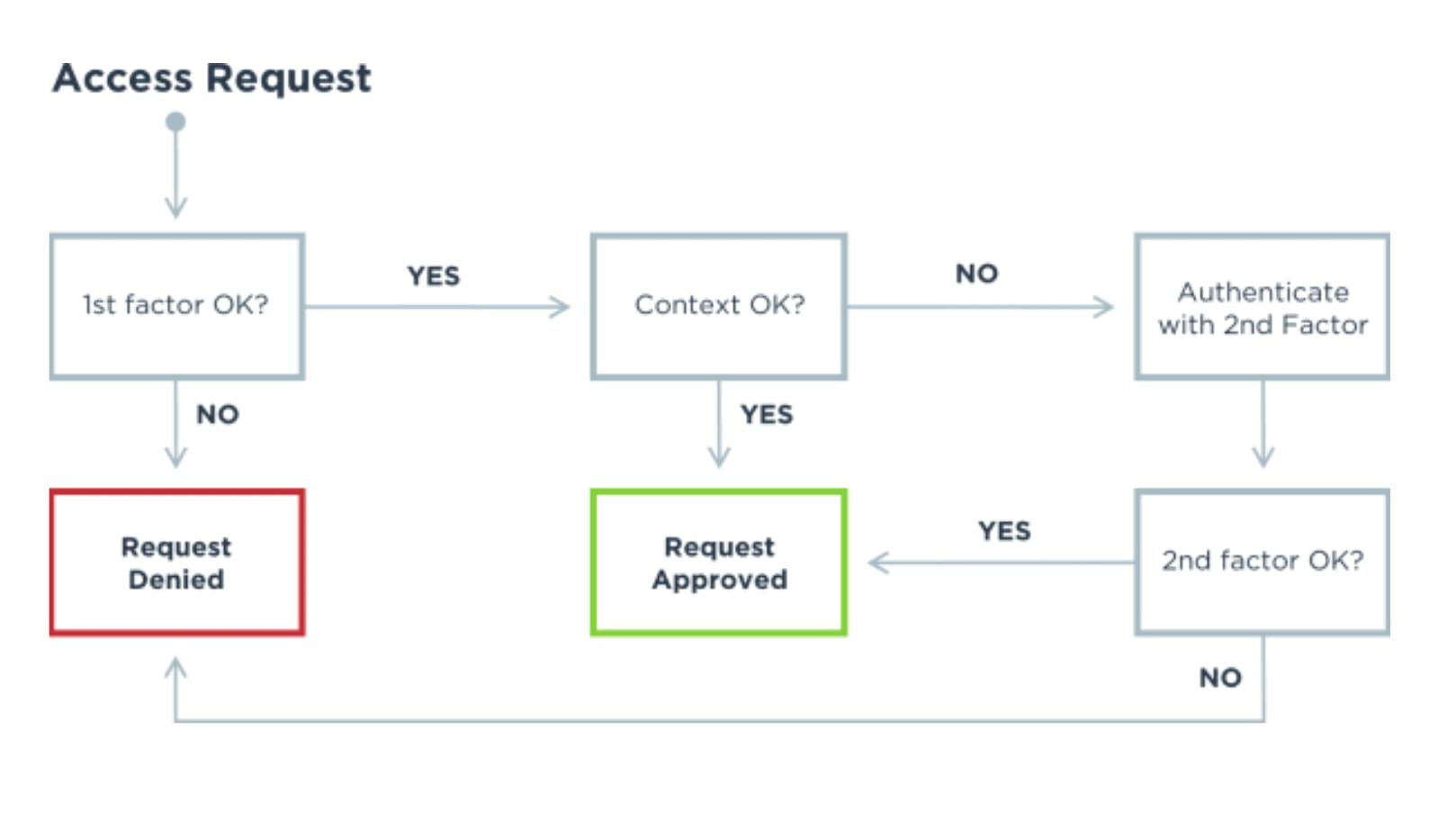

Wir bieten diesen Schutz durch den Einsatz stärkerer Methoden zur Authentifizierung von Benutzern, bevor Zugriff auf autorisierte Ressourcen und Systeme gewährt wird. Ich werde Sie mit den Grundlagen der Authentifizierung vertraut machen, was sie ist, welche Arten der Authentifizierung es gibt und wie sie in einem Unternehmen eingesetzt werden kann.