Verificación de identidad

Demuestre que los usuarios son reales.

No los ralentice.

Confirme la identidad humana y refuerce la confianza en cada etapa de las experiencias digitales.

Trabajamos con las principales marcas del mundo

El reto

La IA maliciosa está en auge,

al igual que la complejidad.

Identidad sintética y fraude de impostores

Los estafadores registran cuentas falsas, secuestran las reales y se camuflan. Por lo tanto, necesita confirmar quién pertenece a su ecosistema sin interrumpir a los usuarios legítimos.

Cada punto de contacto es un objetivo

El inicio de sesión no es la única superficie de ataque. Desde la creación de la cuenta hasta la recuperación, cada etapa del recorrido del usuario requiere una verificación de confianza que demuestre que las personas son quienes dicen ser.

Sistemas fragmentados = experiencia de usuario interrumpida

El uso de múltiples soluciones puntuales conduce a integraciones más frágiles y a experiencias de usuario inconsistentes. Esto le obliga a contar con la agilidad necesaria para incorporar la verificación con facilidad en todos los puntos de contacto.

LA SOLUCIÓN

Verificación de identidad que se adapta al recorrido

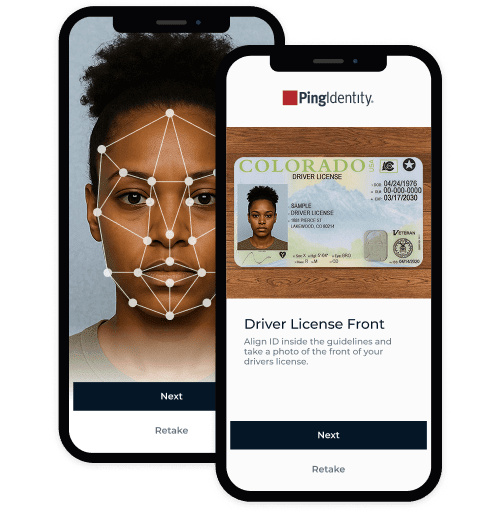

Verifique a sus usuarios con la combinación adecuada de comprobaciones en cada punto de contacto a lo largo del recorrido. Ping combina documentos, biometría, dispositivos y datos para verificar a los usuarios en cada paso, pero solo cuando sea necesario. Complicaciones mínimas para los usuarios legítimos. Un callejón sin salida para los estafadores.

Por qué le encantará nuestra verificación de identidad

Proteja sus ingresos y conversiones. Logre sus objetivos de garantía y cumplimiento.

Bloquee más fraudes

Verifique una combinación de documentos, datos biométricos, dispositivos y datos para frenar las identidades falsas o robadas antes de que causen daños.

Reduzca los costes de asistencia

Deje que sus usuarios se verifiquen a sí mismos a la hora de crear y recuperar cuentas, sin necesidad de revisiones manuales ni de la intervención del servicio de asistencia.

Experiencia de usuario fluida en todos los canales

Inicie y complete la verificación mediante un código QR, el correo electrónico o un mensaje SMS desde el dispositivo que prefiera.

Verifique de forma progresiva

Pase a métodos de verificación más seguros únicamente cuando el riesgo lo exija.

Qué hace que nuestra verificación funcione

Seguridad, escalabilidad e interoperabilidad diseñadas para integrarse con su ecosistema tecnológico.

Qué hace que nuestra verificación funcione

Seguridad, escalabilidad e interoperabilidad diseñadas para integrarse con su ecosistema tecnológico.

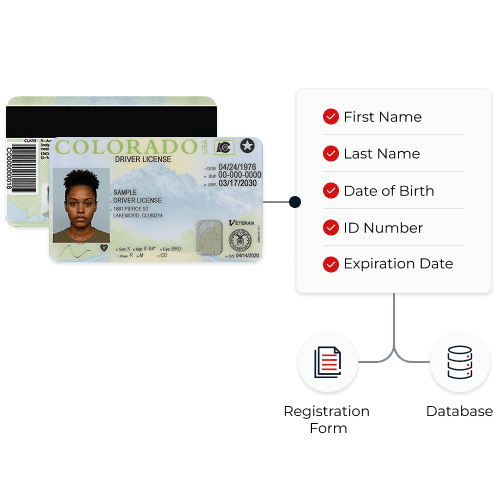

Valide documentos de identidad oficiales, detecte manipulaciones y extraiga datos.

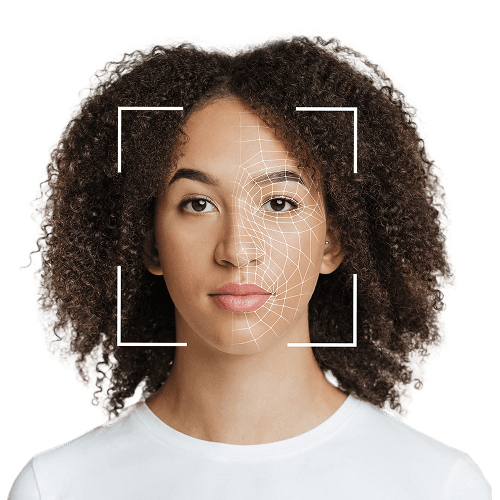

Tómese una selfi y compárela con cualquier material de referencia. Detecte los ataques de presentación e inyección.

Verifique identidades comparándolas con fuentes de datos globales fiables y de acceso rápido.

Compare los datos proporcionados por el usuario con la información personal identificable (PII) capturada y configure los niveles de confianza para apodos y nombres compuestos.

Utilice PingID o integre la verificación en sus aplicaciones con SDK y gestiónelo todo de acuerdo con sus políticas de riesgo y autenticación.

SUMÉRJASE EN LOS DETALLES

Descubra cómo Ping valida a los usuarios reales en cualquier punto de su recorrido, desde la verificación de documentos y la detección de vida hasta las señales de riesgo y la garantía reutilizable.

Funciona con

lo que ya tiene

En sus entornos SaaS, locales e híbridos, puede añadir fácilmente la verificación de identidad a aplicaciones móviles y web e integrarla con su CIAM, SSO, MFA y controles antifraude. Sin necesidad de reemplazar nada.

Ejemplos de integraciones

Ping ha demostrado ser muy eficaz en RMIS, la herramienta de incorporación y supervisión de transportistas de Truckstop para intermediarios. La verificación se realiza en escasos minutos con tan solo un clic para que los intermediarios puedan identificar fácilmente a los transportistas verificados. ¿El resultado? Reducción del fraude y mayor tranquilidad.

Miles

de intentos de robo conocidos bloqueados

Millones

ahorrados gracias a la prevención del fraude

¿Por qué Ping?

Proteger sus puntos de acceso más sensibles no debería significar depender de una única plataforma ni tener que unir una decena de herramientas. Nuestra plataforma combina una sólida base de IdP con un conjunto de servicios interoperables con cualquier proveedor. Independientemente de por dónde comience, podrá generar valor con flexibilidad, rapidez y escala en cada etapa de su gestión de identidades.

Esto es lo que nos distingue:

Servicios universales de identidad diseñados para funcionar en cualquier lugar

Fiable a escala global, probado a escala empresarial

Fácil de desplegar, sencillo de hacer evolucionar

Hagamos que la confianza sea perfecta

No tiene por qué elegir entre la prevención de fraude y una experiencia de usuario perfecta. Con Ping, puede diseñar recorridos de identidad que verifiquen a usuarios reales sin ahuyentarlos.

Recursos útiles

Recursos útiles

Preguntas frecuentes

La verificación de identidad consiste en utilizar documentos, datos biométricos, dispositivos e información adicional como comprobaciones para confirmar la identidad real de un usuario.

Sirve para demostrar que la selfi se ha tomado en tiempo real y no se trata de una foto previa, un deepfake, una falsificación ni una copia impresa.

No. Sus usuarios pueden empezar el proceso desde un enlace QR, correo electrónico o SMS y terminar en el dispositivo que prefieran. Nuestra verificación de identidad funciona en aplicaciones, navegadores, dispositivos móviles y tabletas, entre otros entornos.

Por supuesto. Puede emitir credenciales verificadas reutilizables o usar la captura de selfis para futuras autenticaciones, recuperaciones de cuenta o escaladas.

En general, nuestra precisión es muy alta. Depende del documento de identidad oficial que se esté verificando, de la coincidencia de la selfi con la foto del documento de identidad o del nivel de confianza de la coincidencia de los datos. Los porcentajes de aprobación varían según diversos factores, como el caso de uso, la frecuencia de intentos de fraude (deseabilidad del resultado), el perfil de los usuarios, las condiciones esperadas durante la verificación o los tipos de documentos de identidad empleados (emisor y tipo), entre otros. Puede ajustar los umbrales en función del riesgo y la experiencia.